在数字化转型的浪潮下,企业的服务器数量呈指数级增长。从几台到几百台,甚至上千台,面对庞大的IT资产,运维团队往往面临着灵魂三问:谁在登录服务器?谁在执行高危命令?谁动了我的核心数据库?

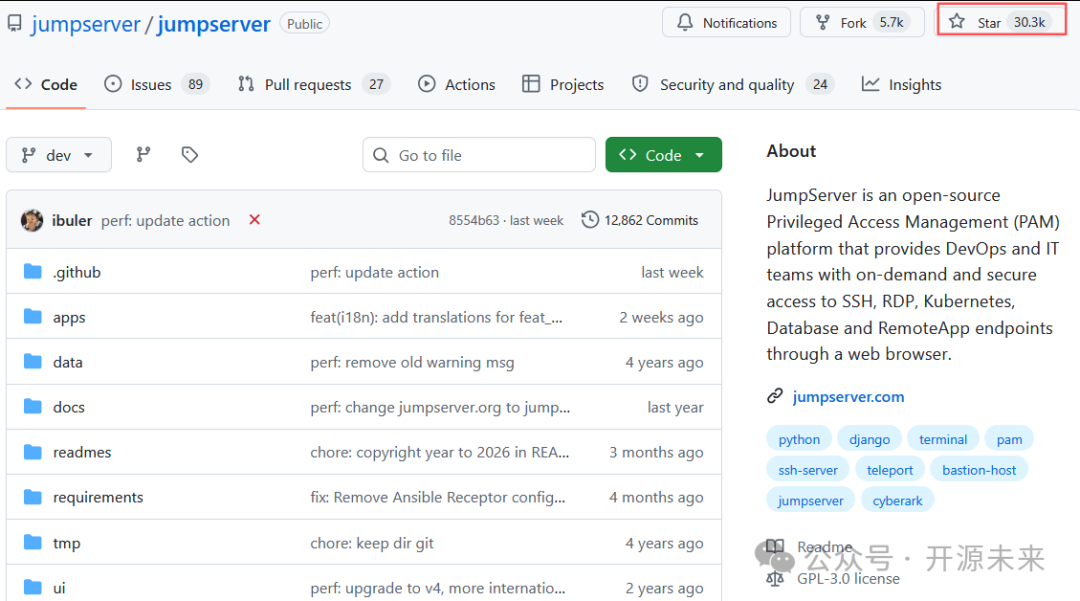

如果还在靠Excel表格记录密码,或者直接分发SSH密钥,那么你的企业可能正处于“裸奔”状态。今天,我们要介绍的这款在GitHub上斩获30.3K+ Star的开源堡垒机——JumpServer,正是为了解决这些痛点而生。作为一款优秀的开源项目,它也是众多开发者在探索运维和安全实践时的热门选择。

什么是JumpServer?

JumpServer是一款符合4A规范(认证、授权、账号、审计)的开源堡垒机。简单来说,它就是企业IT资产的“安全门卫”。所有的运维操作都必须经过这扇门,谁在什么时候、做了什么操作,都被记录得清清楚楚。

作为全球首款开源堡垒机,JumpServer由FIT2CLOUD维护,自2014年第一行代码写下至今,已持续迭代超过12年,累计部署超过50万次。

为什么说它是运维安全的核心?

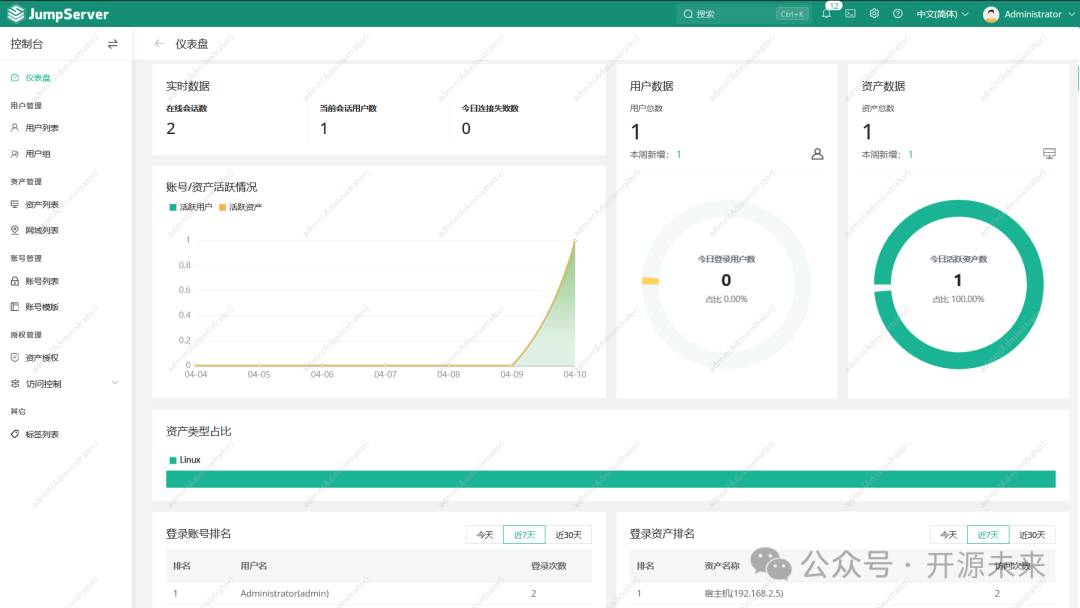

JumpServer不仅仅是一个简单的登录跳板,它是一套完整的运维安全审计系统。根据官方V4版本的架构设计,它的功能主要围绕“事前授权、事中监察、事后审计”这一核心闭环展开。

统一资产管理:打破资源孤岛

在复杂的IT环境中,资产往往分散在不同的云厂商、IDC或虚拟化平台中。JumpServer提供了一个统一的资产纳管中心。

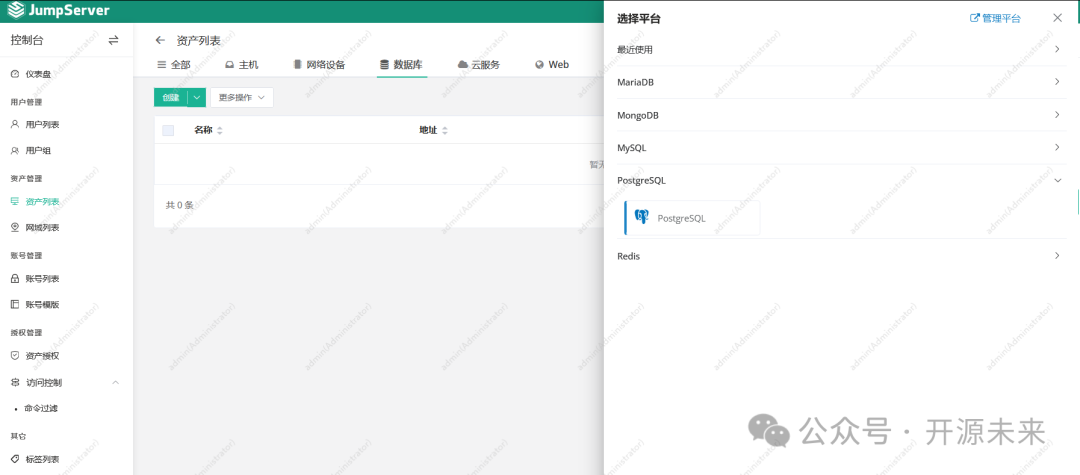

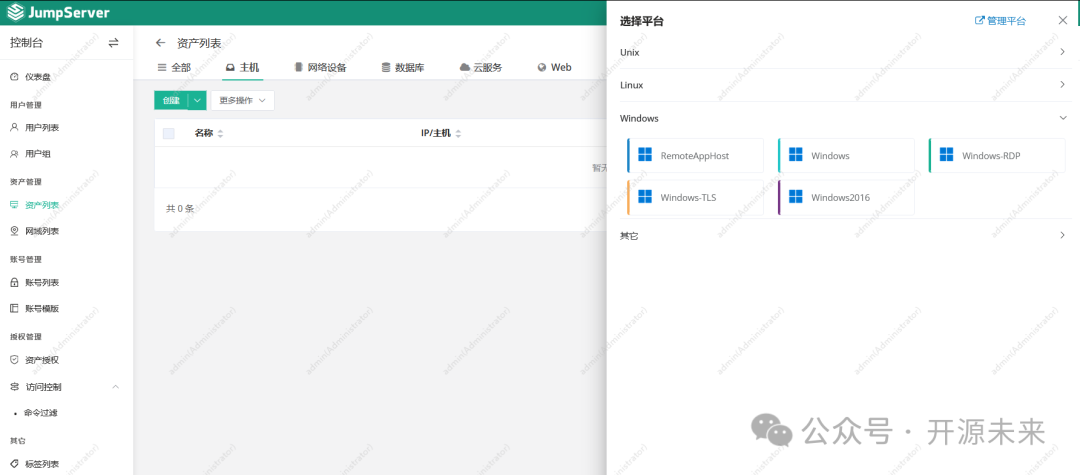

- 广泛的协议支持:它不仅支持传统的Linux/Unix SSH和Windows RDP,还深度集成了数据库(MySQL, PostgreSQL, Oracle等)、网络设备、Kubernetes集群以及各类Web应用。

- 资产树与分组:支持以树状结构管理资产,可以按部门、环境(生产/测试)或地理位置进行分组。这种结构化的管理方式,让权限分配变得像文件管理一样直观。

- 多云适配:无论是公有云还是私有云,JumpServer都能通过API或手动导入的方式,将异构资产统一到一个平台上进行维护。

精细化授权:把权限关进“笼子”

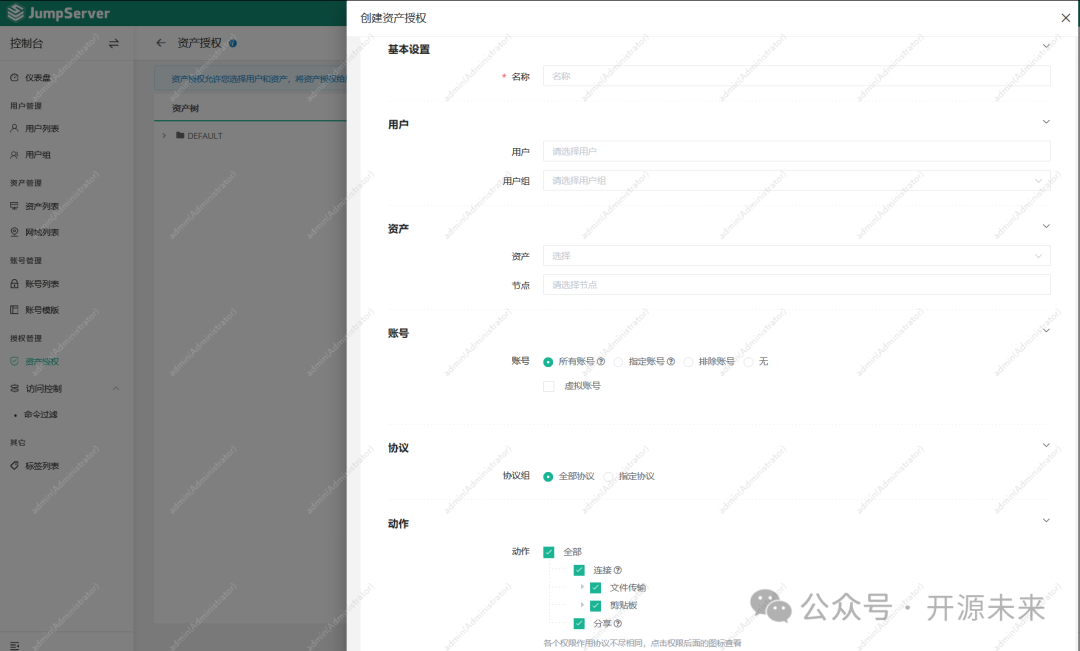

传统的运维往往面临“权限过大”或“权限混乱”的问题。JumpServer基于RBAC(基于角色的访问控制)模型,实现了极细粒度的权限控制。

- 多维度的授权规则:你可以定义谁(用户/用户组),在什么时间(时间段),通过什么协议(SSH/RDP),访问哪台机器(资产/节点),并以什么身份(系统用户)登录。

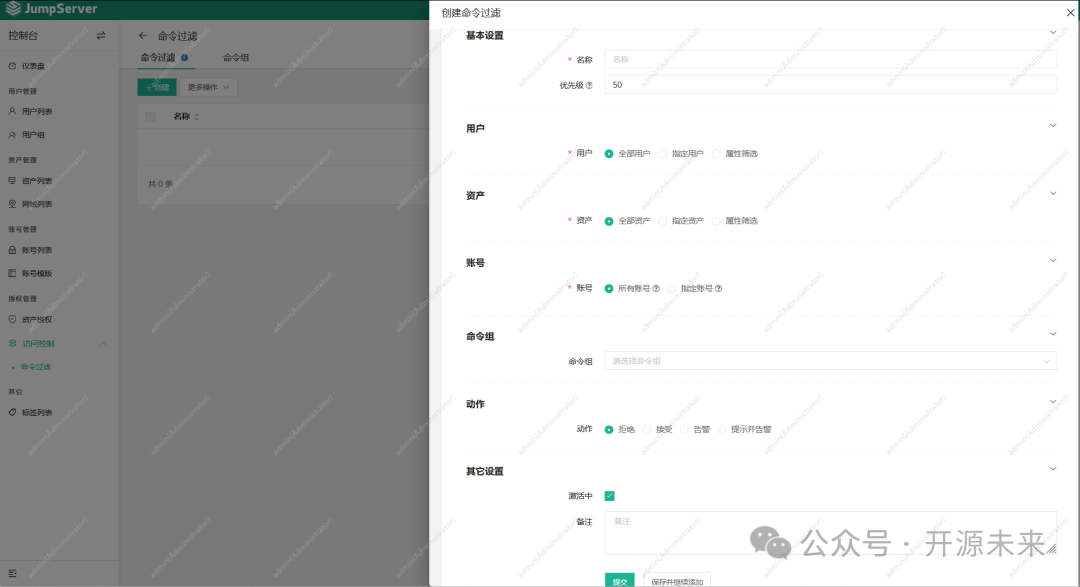

- 命令过滤:这是运维人员的“防误操作神器”。管理员可以设置命令黑名单(如

rm -rf)或白名单。当用户执行高危命令时,系统会自动拦截并触发告警,从源头切断风险。

- 文件传输控制:支持对SFTP文件上传/下载进行审计和控制,防止敏感数据通过文件传输泄露。

统一身份认证:安全的第一道防线

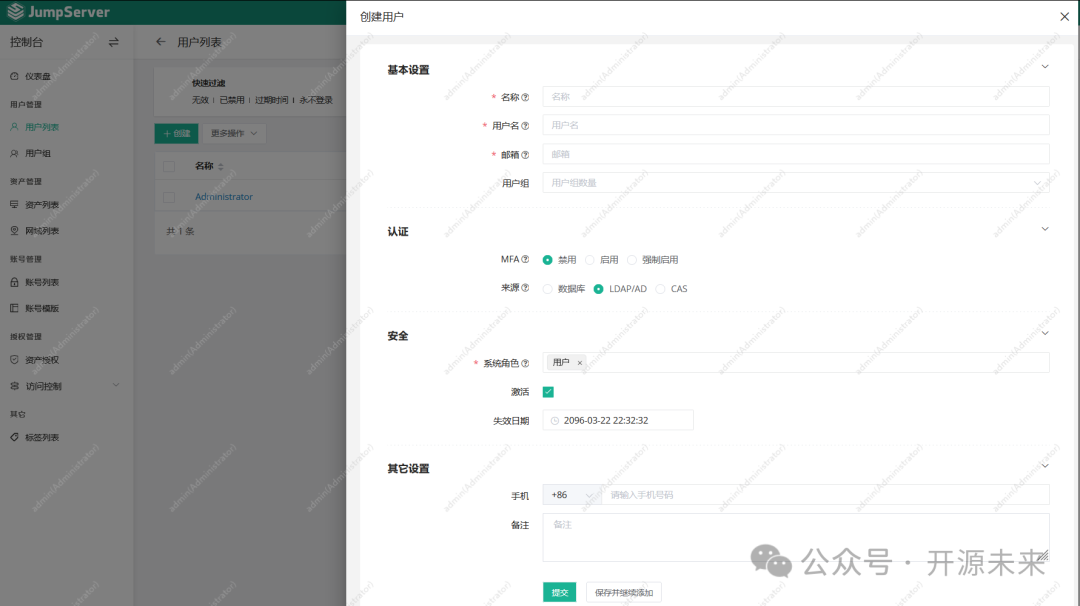

JumpServer解决了“账号满天飞”的痛点,实现了身份的统一管理。

- 多因子认证:除了基础的账号密码,它还支持MFA(多因子认证),如Google Authenticator、短信验证码等,即使密码泄露,安全性也能得到保障。

- 单点登录集成:无缝对接LDAP、AD、OIDC等外部认证源,企业员工可以使用现有的域账号直接登录,无需记忆多套密码。

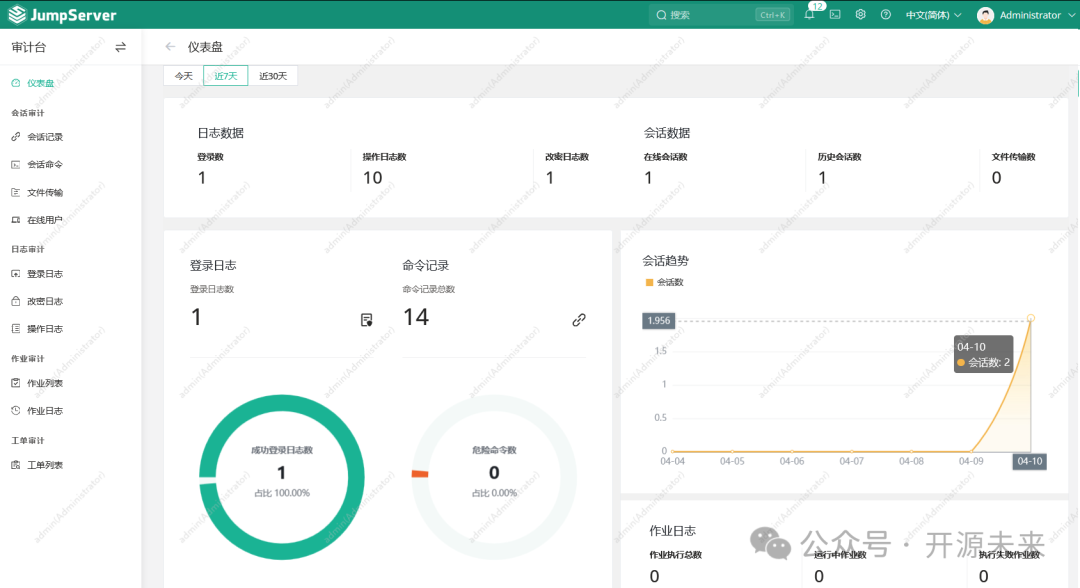

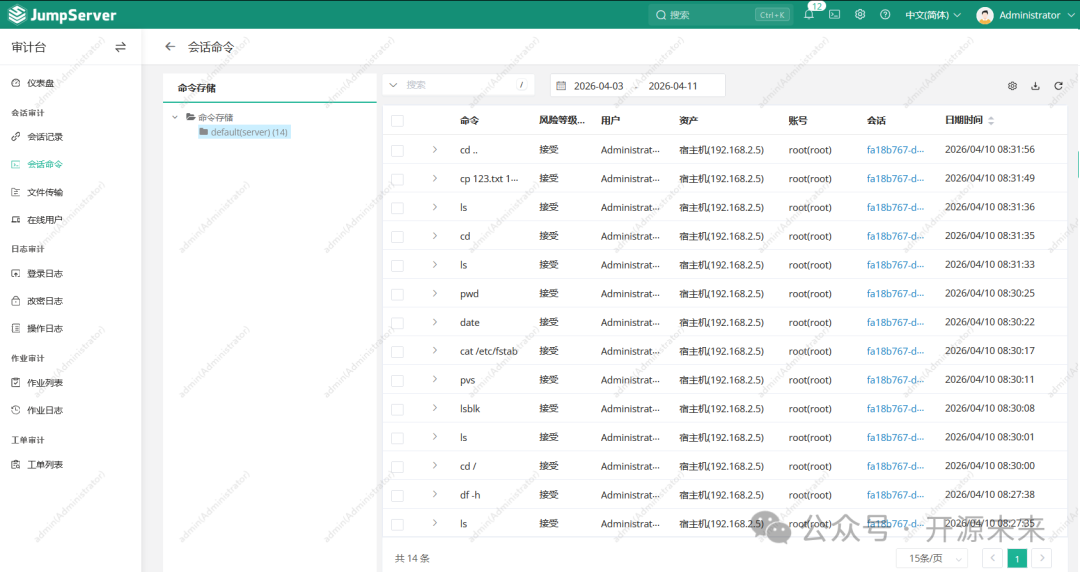

全程审计:运维操作的“黑匣子”

这是JumpServer最核心的价值所在。所有的运维操作都会被记录在案,满足等保合规要求。

- 会话录像:无论是字符界面的SSH操作,还是图形界面的RDP操作,JumpServer都能进行全程录像。管理员可以像看电影一样回放历史操作,精准定位故障原因或违规行为。

- 实时监察:管理员可以实时查看当前在线的运维会话。如果发现异常操作(如正在执行删库命令),可以立即切断连接,实现“事中阻断”。

- 日志检索:所有的命令记录、登录日志都支持全文检索,方便在海量数据中快速定位特定操作。

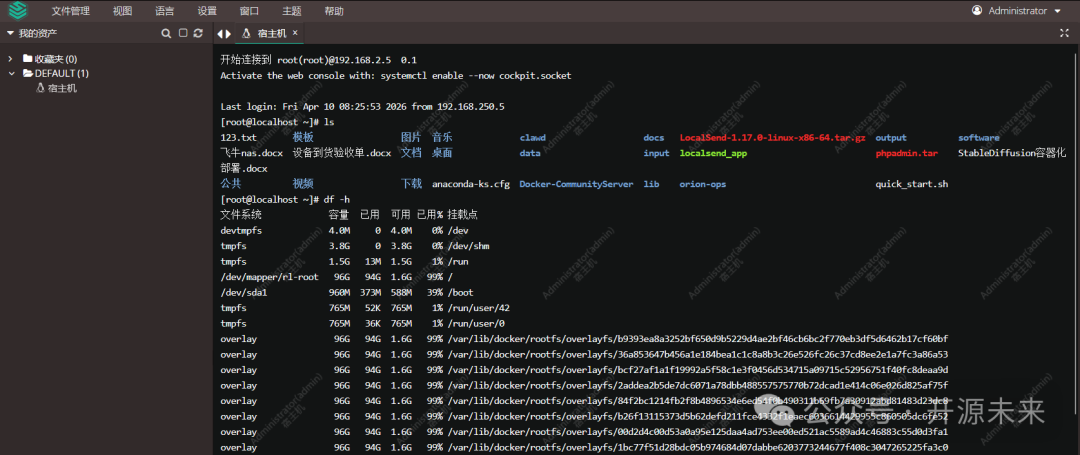

快速部署体验

JumpServer的部署过程非常简单。官方推荐的最低服务器配置为:Linux (64 bit, >= 4核8G内存)。

使用以下一键安装脚本即可快速体验:

curl -sSL https://github.com/jumpserver/jumpserver/releases/latest/download/quick_start.sh | bash

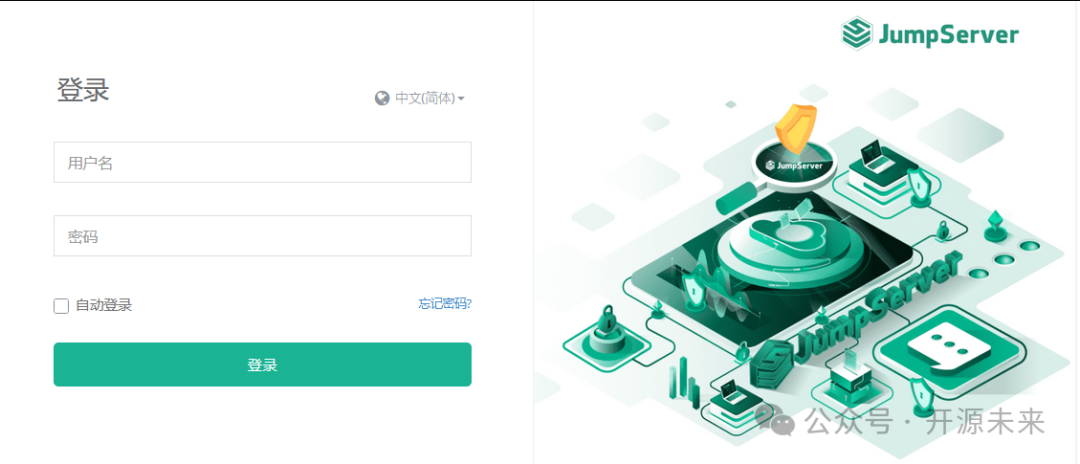

容器启动后,在浏览器中访问 http://你的服务器IP:80 即可进入登录界面。

默认登录凭证为:

项目与文档地址

结语

在基础设施规模快速膨胀的今天,运维安全面临的挑战比以往任何时候都更加严峻。JumpServer所代表的“统一入口、细粒度授权、全程审计”理念,已经成为现代企业IT治理的标配。

如果你的团队还在用原始的方式管理服务器,不妨给JumpServer一个机会,亲自体验一下这款开源工具如何为你的运维安全保驾护航。毕竟,在安全这件事上,永远不要抱有侥幸心理。如果你对更多优秀的运维工具和安全实践感兴趣,也欢迎在云栈社区(https://yunpan.plus )中交流探讨。 |