项目地址:https://github.com/sooryathejas/METATRON

项目概述

METATRON 是一款基于本地大语言模型(LLM)的智能渗透测试辅助框架,专为网络安全专业人员设计。该系统在 Parrot OS 环境中运行,通过集成多种安全工具链与 AI 分析引擎,实现完全离线的自动化漏洞评估。

🏗️ 系统架构

1. 整体架构图

┌─────────────────────────────────────────────────────────────────┐

│ User Interface │

│ (CLI - Interactive Mode) │

└───────────────────────────┬─────────────────────────────────────┘

│

┌───────────────────────────▼─────────────────────────────────────┐

│ Orchestration Layer │

│ ┌─────────────┐ ┌─────────────┐ ┌─────────────────────────┐ │

│ │ Scanner │ │ Report │ │ History Manager │ │

│ │ Dispatcher │ │ Generator │ │ (CRUD Operations) │ │

│ └─────────────┘ └─────────────┘ └─────────────────────────┘ │

└───────────────────────────┬─────────────────────────────────────┘

│

┌───────────────────────────▼─────────────────────────────────────┐

│ AI Processing Layer │

│ ┌───────────────────────────────────────────────────────────┐ │

│ │ Ollama Runtime │ │

│ │ ┌──────────────┐ ┌──────────────┐ ┌─────────────────┐ │ │

│ │ │ metatron-qwen│ │ Context Mgmt │ │ Agentic Loop │ │ │

│ │ │ (Fine-tuned) │ │ │ │ Controller │ │ │

│ │ └──────────────┘ └──────────────┘ └─────────────────┘ │ │

│ └───────────────────────────────────────────────────────────┘ │

└───────────────────────────┬─────────────────────────────────────┘

│

┌───────────────────────────▼─────────────────────────────────────┐

│ Tools Integration Layer │

│ ┌────────┐ ┌────────┐ ┌────────┐ ┌───────┐ ┌───────┐ ┌──────┐ │

│ │ nmap │ │ whois │ │whatweb │ │ curl │ │ dig │ │nikto │ │

│ │(Port/ │ │(Domain │ │(Web │ │(HTTP │ │(DNS │ │(Web │ │

│ │Service)│ │ Info) │ │Finger- │ │Headers│ │Query) │ │Vuln) │ │

│ │ │ │ │ │print) │ │ │ │ │ │ │ │

│ └────────┘ └────────┘ └────────┘ └───────┘ └───────┘ └──────┘ │

└───────────────────────────┬─────────────────────────────────────┘

│

┌───────────────────────────▼─────────────────────────────────────┐

│ Data Persistence Layer │

│ ┌───────────────────────────────────────────────────────────┐ │

│ │ MariaDB │ │

│ │ ┌──────────┐ ┌──────────┐ ┌──────────┐ ┌──────────────┐ │ │

│ │ │ Scans │ │ CVEs │ │ Exploits │ │ Logs │ │ │

│ │ │ Main │ │ Reference│ │ Suggested│ │ History │ │ │

│ │ └──────────┘ └──────────┘ └──────────┘ └──────────────┘ │ │

│ └───────────────────────────────────────────────────────────┘ │

└─────────────────────────────────────────────────────────────────┘

2. 技术栈矩阵

| 组件层级 |

技术选型 |

版本/说明 |

| 编程语言 |

Python 3 |

3.8+ |

| AI 引擎 |

Ollama |

本地 LLM 运行时 |

| AI 模型 |

metatron-qwen |

基于 Qwen 3.5 微调 (9B 参数) |

| 基础模型 |

huihui-ai/qwen3.5-abliterated |

去审查版本 |

| 数据库 |

MariaDB |

关系型数据持久化 |

| 搜索服务 |

DuckDuckGo |

无需 API Key |

| 报告生成 |

ReportLab / Jinja2 |

PDF & HTML 导出 |

| 系统环境 |

Parrot OS |

基于 Debian 的渗透测试发行版 |

🔧 核心技术实现

1. AI 模型架构

metatron-qwen 是项目的核心大脑,基于 Alibaba 的 Qwen 3.5 模型进行领域微调:

模型特性

- 基础架构: Transformer-based Decoder-only

- 参数量: 9B (适合本地消费级 GPU/CPU 运行)

- 上下文窗口: 支持长文本分析(完整扫描报告)

- 特殊训练:

- 网络安全领域语料训练

- CVE 数据库与 Exploit 技术对齐

- 渗透测试方法论(PTES/OSSTMM)注入

Agentic Loop 机制

系统实现了自主代理循环,使 AI 能够主动请求额外信息:

# 伪代码示意

while analysis_incomplete:

result = ai.analyze(current_data)

if result.requires_more_data:

tool = result.suggested_tool

additional_data = execute_tool(tool, target)

current_data += additional_data

else:

break

典型场景:

- AI 发现开放端口 3306(MySQL)

- 请求运行

nmap --script mysql-info 获取详细版本

- 结合版本号搜索 CVE 数据库

- 生成针对该版本的具体利用建议

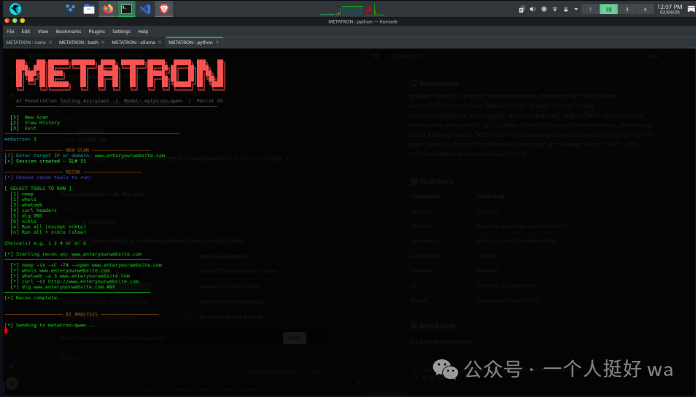

2. 侦察工具集成

工具调度器采用异步执行 + 结果聚合策略:

| 工具 |

功能 |

输出解析 |

风险等级 |

| nmap |

端口扫描、服务识别、脚本扫描 |

XML/Grepable 解析 |

低 |

| whois |

域名注册信息收集 |

文本解析 |

极低 |

| whatweb |

Web 技术栈指纹识别 |

JSON/文本 |

低 |

| curl |

HTTP 头分析、状态检测 |

头字段提取 |

极低 |

| dig |

DNS 记录枚举 |

DNS 应答解析 |

极低 |

| nikto |

Web 漏洞扫描(全面但慢) |

CSV/文本 |

中 |

数据流: Raw Tool Output → Python Parser → Structured JSON → AI Prompt Context

3. 数据库设计 (MariaDB)

采用五表关联的规范化设计:

-- 核心表结构示意

scans (

id INT PRIMARY KEY AUTO_INCREMENT,

target VARCHAR(255),

scan_type ENUM('quick', 'full', 'custom'),

started_at TIMESTAMP,

completed_at TIMESTAMP,

raw_results JSON,

ai_analysis TEXT,

risk_level ENUM('CRITICAL', 'HIGH', 'MEDIUM', 'LOW')

);

vulnerabilities (

id INT PRIMARY KEY,

scan_id INT FOREIGN KEY,

cve_id VARCHAR(20),

severity ENUM('CRITICAL', 'HIGH', 'MEDIUM', 'LOW'),

description TEXT,

proof_of_concept TEXT,

remediation TEXT

);

exploits (

id INT PRIMARY KEY,

vuln_id INT FOREIGN KEY,

tool VARCHAR(50), -- e.g., 'metasploit', 'sqlmap'

payload TEXT,

success_probability FLOAT

);

tool_outputs (

id INT PRIMARY KEY,

scan_id INT FOREIGN KEY,

tool_name VARCHAR(50),

command_executed TEXT,

raw_output MEDIUMTEXT,

parsed_data JSON

);

search_cache (

id INT PRIMARY KEY,

query_hash VARCHAR(64),

duckduckgo_results JSON,

cve_details JSON,

cached_at TIMESTAMP

);

4. AI 分析 Prompt 结构

你是一位专业的渗透测试专家。基于以下侦察数据,进行深度安全分析:

[ recon_data ]

- Nmap 端口扫描结果: {...}

- Web 指纹信息: {...}

- DNS 记录: {...}

- HTTP 头信息: {...}

[ instructions ]

1. 识别所有潜在安全漏洞

2. 对每个漏洞提供:

- CVE 编号(如适用)

- 风险等级 (CRITICAL/HIGH/MEDIUM/LOW)

- 具体利用方法(含命令示例)

- 修复建议

3. 如果信息不足,请求特定工具补充扫描

[ output_format ]

JSON 格式,便于解析存储到数据库

🚀 部署与安装

1. 系统要求

| 资源 |

最低配置 |

推荐配置 |

| 操作系统 |

Parrot OS / Debian 11 |

Parrot OS 5.x+ |

| CPU |

x86_64, 4 cores |

8 cores+ |

| 内存 |

8 GB RAM |

16 GB RAM+ |

| 存储 |

20 GB SSD |

50 GB+ SSD |

| GPU |

可选(CPU 推理慢) |

NVIDIA GTX 1060 6GB+ |

2. 安装步骤

# 1. 克隆仓库

git clone https://github.com/sooryathejas/METATRON.git

cd METATRON

# 2. 安装系统依赖

sudo apt update && sudo apt install -y \

mariadb-server \

nmap \

whois \

whatweb \

curl \

dnsutils \

nikto \

python3-pip \

python3-venv

# 3. 配置 MariaDB

sudo mysql -e "CREATE DATABASE metatron_db;"

sudo mysql -e "CREATE USER 'metatron'@'localhost' IDENTIFIED BY 'secure_password';"

sudo mysql -e "GRANT ALL PRIVILEGES ON metatron_db.* TO 'metatron'@'localhost';"

sudo mysql -e "FLUSH PRIVILEGES;"

# 4. 安装 Ollama

curl -fsSL https://ollama.com/install.sh | sh

# 5. 拉取 metatron-qwen 模型

ollama pull metatron-qwen

# 6. 安装 Python 依赖

python3 -m venv venv

source venv/bin/activate

pip install -r requirements.txt

# 7. 初始化数据库

python3 init_db.py

# 8. 启动应用

python3 metatron.py

📊 功能详解

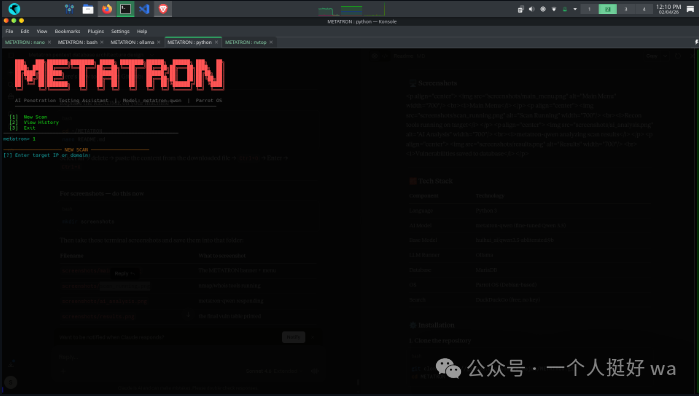

1. 主菜单交互

╔════════════════════════════════════════╗

║ METATRON ║

║ AI Penetration Testing Assistant ║

║ Model: metatron-qwen | Parrot OS ║

╠════════════════════════════════════════╣

║ [1] New Scan ║

║ [2] View History ║

║ [3] Exit ║

╚════════════════════════════════════════╝

metatron>

2. 扫描模式

| 模式 |

描述 |

执行工具 |

| Quick |

快速侦察(2-5分钟) |

nmap + whois + curl |

| Standard |

标准评估(10-15分钟) |

Quick + whatweb + dig |

| Full |

全面审计(30-60分钟) |

Standard + nikto |

| Custom |

自定义选择 |

用户指定工具组合 |

3. 报告导出

PDF 报告包含:

- 执行摘要(Executive Summary)

- 风险评级矩阵

- 详细漏洞列表(含 CVE)

- 利用步骤(PoC)

- 修复优先级建议

- 技术附录(原始工具输出)

HTML 报告包含:

- 交互式漏洞筛选

- 可复制命令代码块

- 响应式设计(移动端查看)

⚖️ AI 能力边界

优势

- 离线隐私: 敏感扫描数据永不离开本地机器

- 上下文理解: 理解复杂网络拓扑和攻击链

- 工具编排: 自主决定需要运行的工具

- 知识整合: 结合 CVE 与实际渗透测试技术

限制

- 幻觉风险: AI 可能生成不存在的 CVE 编号,需人工验证

- 计算资源: 9B 模型在 CPU 上推理较慢(建议量化版本)

- 法律边界: 仅授权用于合法渗透测试

总的来说,METATRON 通过将本地大语言模型与经典安全工具链深度融合,为网络安全从业者提供了一个新颖的、注重隐私的智能分析平台。其开箱即用的特性,尤其是在 Parrot OS 这种渗透测试专用发行版上的顺畅体验,降低了人工智能技术进入传统安全评估工作流的技术门槛。如果你对在本地环境中实践 AI 驱动的安全研究感兴趣,不妨前往 GitHub 获取该项目,并在 云栈社区 的技术板块与更多安全爱好者交流部署和使用心得。