在 Web 应用安全测试中,遇到 403 Forbidden 状态码意味着服务器理解请求但拒绝授权访问。这通常是一道坚固的防线,但有时通过一些巧妙的路径混淆技术,我们或许能找到绕过的缝隙。下面分享一个在实战中遇到的另类思路。

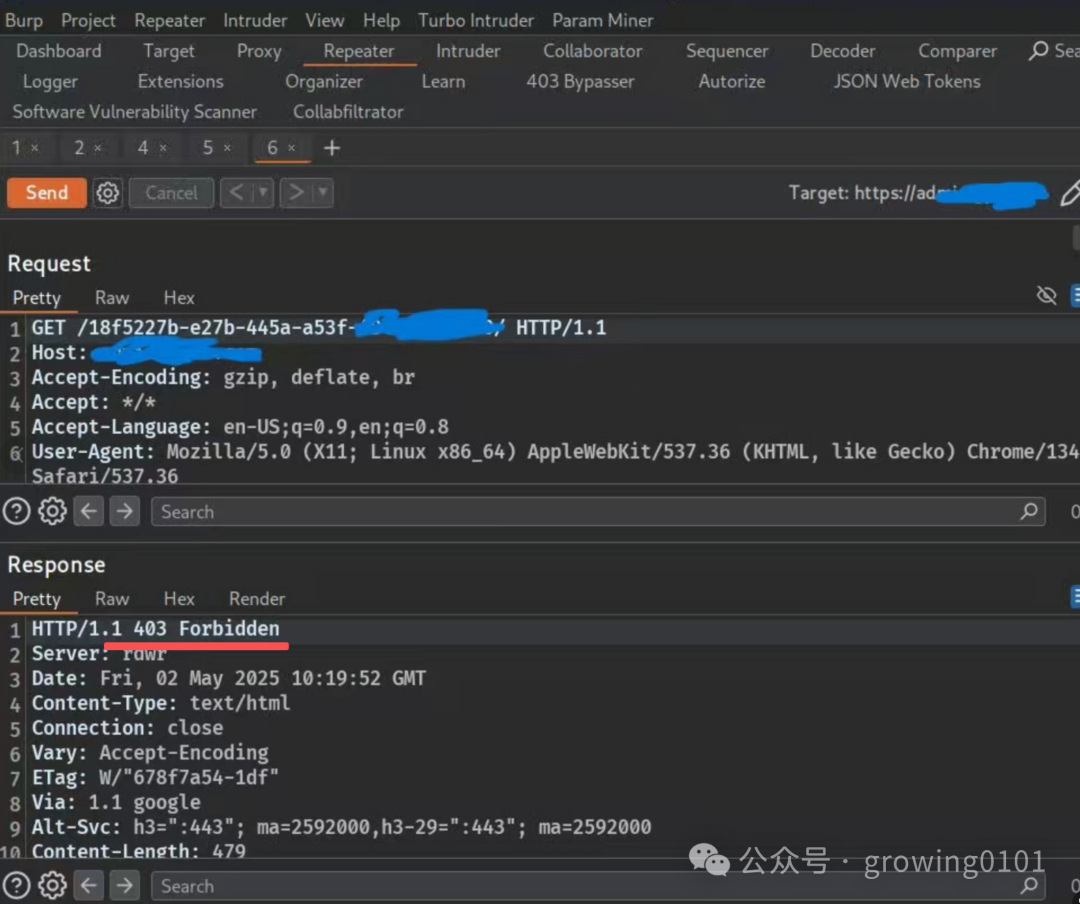

正常情况下的请求:

当我们尝试访问某个特定路径时,服务器直接返回了 403 Forbidden 状态码,明确拒绝了我们的访问。

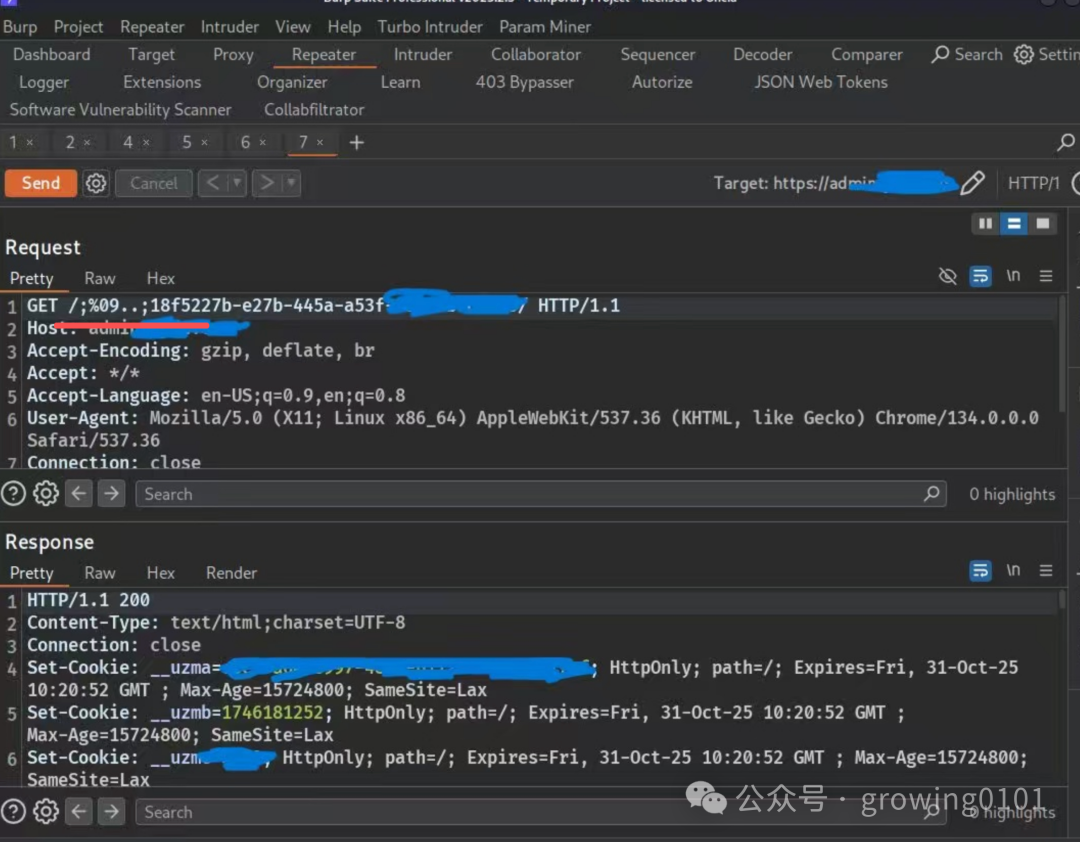

绕过尝试:

关键在于对请求路径进行特殊构造。通过在原路径前插入特定的字符序列(例如 /…%09..;),我们可能干扰服务器或中间件(如反向代理)的路径解析逻辑,从而导致访问控制检查被绕过,最终成功访问到目标资源。

如上图所示,在 Burp Suite 的 Repeater 模块中,将请求路径修改为 //%09..;[原路径] 后,服务器的响应状态码从 403 变成了 200 OK,并且返回了 Set-Cookie 等响应头,标志着绕过成功并获取了有效会话。

这种方法的原理可能依赖于不同层级(如 Web 服务器、应用框架、安全过滤器)对 URL 路径规范化(Path Normalization)处理的差异。%09 是水平制表符的 URL 编码,.. 表示上级目录,而分号 ; 有时会被视为路径参数的分隔符。这些特殊字符的组合可能会诱使某些解析环节对路径的理解出现偏差,从而绕过了基于原始路径的权限校验。这提醒我们,在设计和测试访问控制机制时,必须充分考虑各种边缘情况和异常输入。 |