很多人配置FreeRTOS任务栈时习惯凭感觉,128、256随手一填,只要跑起来不出错就觉得万事大吉。可一旦系统在高负载或特定场景下出现偶发性崩溃、数据错乱,定位起来却往往无从下手。今天,我们就来深入探讨这个实战中最容易“翻车”的问题——FreeRTOS任务栈,从它的作用、布局、科学计算方法到多种定位与防范技巧,一次性讲清楚。

任务栈的两个核心作用

理解任务栈,首先要明白它在RTOS中承担的两大职责:

- 运行时工作区:存储局部变量、函数参数、返回地址。这部分功能和裸机程序中的栈完全一致,是代码执行的基础。

- 上下文保存区:任务切换时,调度器需要将CPU的当前状态(寄存器值)保存起来,以便下次恢复执行。这部分数据就保存在该任务自己的栈中,这是RTOS任务栈特有的、额外的固定开销。

任务栈布局与溢出原理

栈初始化源码解析

FreeRTOS在创建任务时会调用 pxPortInitialiseStack 函数来初始化栈帧,其目的是让任务首次被调度时,硬件能像处理一次中断返回那样,自动从栈中恢复寄存器并跳转到任务入口。

StackType_t * pxPortInitialiseStack( StackType_t * pxTopOfStack,

TaskFunction_t pxCode,

void * pvParameters )

{

/* Simulate the stack frame as it would be created by a context switch interrupt. */

/* Offset added to account for the way the MCU uses the stack on entry/exit

of interrupts, and to ensure alignment. */

pxTopOfStack--;

*pxTopOfStack = portINITIAL_XPSR; /* xPSR */

pxTopOfStack--;

*pxTopOfStack = ( ( StackType_t ) pxCode ) & portSTART_ADDRESS_MASK; /* PC */

pxTopOfStack--;

*pxTopOfStack = ( StackType_t ) portTASK_RETURN_ADDRESS; /* LR */

/* Save code space by skipping register initialisation. */

pxTopOfStack -= 5; /* R12, R3, R2 and R1. */

*pxTopOfStack = ( StackType_t ) pvParameters; /* R0 */

/* A save method is being used that requires each task to maintain its own exec return value. */

pxTopOfStack--;

*pxTopOfStack = portINITIAL_EXC_RETURN;

pxTopOfStack -= 8; /* R11, R10, R9, R8, R7, R6, R5 and R4. */

return pxTopOfStack;

}

- pxTopOfStack:指向栈顶(通常是高地址,因为栈向下增长)。

- pxCode:任务函数的入口地址。

- pvParameters:传递给任务函数的参数。

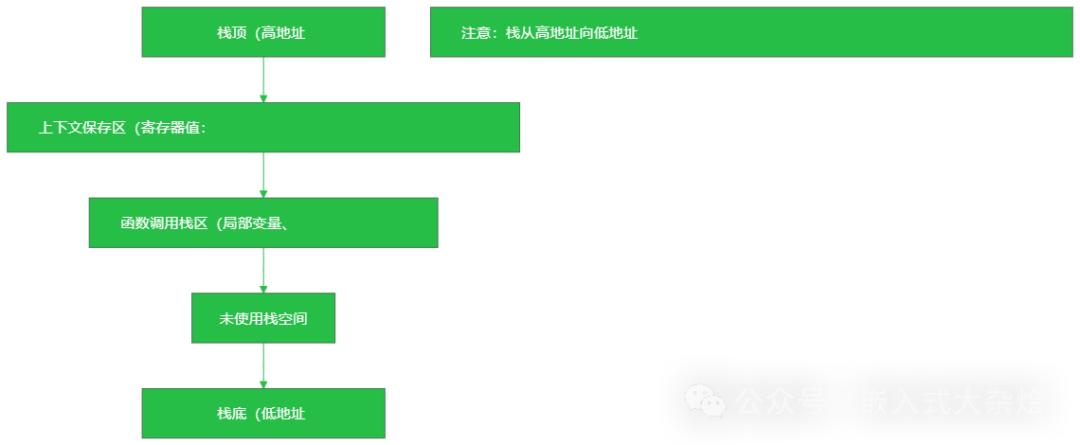

栈内存布局示意图

溢出的本质就在于这张图。当任务执行时,局部变量、深层函数调用、中断嵌套都会导致栈顶指针不断向低地址移动。一旦栈顶指针越过栈底的界限,就会发生栈溢出。溢出的数据会覆盖栈底之外的内存,这片内存可能是其他任务的栈、全局变量区甚至是关键的外设寄存器,从而引发一系列难以预料的故障。

栈大小科学计算(4步法)

告别“凭感觉”,我们通过一个严谨的四步法来计算任务所需的栈大小。

3.1 计算上下文切换开销(固定)

任务切换时,需要保存CPU的寄存器状态。这部分空间是固定的,取决于你所用的内核。

- Cortex-M3/M4/M7:需要保存xPSR、PC、LR、R12、R0-R3、R4-R11共16个通用寄存器,每个4字节,总计 64字节。

- 其他内核(如Cortex-M0)保存的寄存器数量可能不同,需查阅对应内核的FreeRTOS移植层代码或芯片手册。

3.2 计算函数调用栈峰值(动态)

这是栈空间消耗的大头,取决于你的代码逻辑。计算方法为:

函数调用栈空间 = 局部变量总大小 + 函数参数总大小 + (返回地址大小 × 调用深度)

关键原则:计算最深嵌套路径上的峰值消耗,而不是简单地把所有函数的消耗加起来。

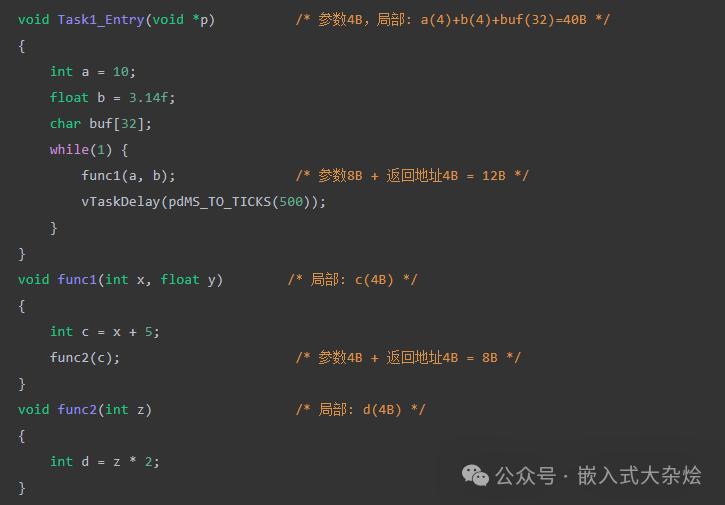

举例来说,假设在Cortex-M4平台(32位,int/float均为4字节),你有如下代码:

我们来计算 Task1_Entry 任务在最深调用路径(Task1_Entry -> func1 -> func2)上的栈消耗:

Task1_Entry 帧:参数4B + 局部变量(a4B, b4B, buf32B)=40B。- 调用

func1 时压栈:参数(a4B, b4B)=8B + 返回地址4B = 12B。

func1 帧:局部变量c4B = 4B。- 调用

func2 时压栈:参数c4B + 返回地址4B = 8B。

func2 帧:局部变量d4B = 4B。

因此,峰值消耗 = 40 + 12 + 4 + 8 + 4 = 68字节。

3.3 计算中断嵌套开销(可选)

如果任务运行过程中可能被中断打断,且中断服务程序(ISR)使用的是任务栈(Cortex-M默认),则需要为可能的中断嵌套预留空间。

预留空间 = 最大中断嵌套层数 × 单层中断最大栈消耗

单层中断栈消耗包括:ISR的局部变量 + 中断入口自动保存的寄存器(Cortex-M为8个寄存器) + 可能的手动保存的寄存器。

- 示例:若系统最大嵌套为2层,第一层中断需32字节,第二层需16字节,则需预留 48字节。

- 注意:如果配置了独立的中断栈 (

configKERNEL_INTERRUPT_PRIORITY 及 configISR_STACK_SIZE),则中断不会占用任务栈,此步骤可跳过。

3.4 叠加安全余量(必需)

实际开发中,编译器优化、未预料到的函数调用路径、库函数内部使用等因素都可能增加栈消耗。因此必须添加安全余量,通常为前述计算总和的 20% ~ 50%,对于逻辑复杂的任务,余量可以更高。

最终计算公式如下:

总栈大小(字节) = (上下文开销 + 函数调用峰值 + 中断嵌套预留) × (1 + 安全余量系数)

将上面的例子代入(无独立中断栈,安全余量取30%):

(64 + 68 + 48) × 1.3 ≈ 234字节

在FreeRTOS中,栈大小以 StackType_t(通常是4字节)为单位,所以 234 / 4 ≈ 58.5,向上取整为60个字。为了保险起见,实际配置时可以设置为 64个字(256字节)。

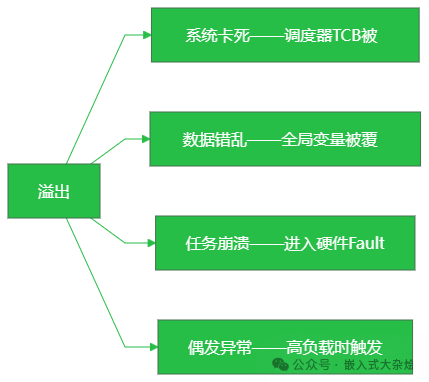

栈溢出的四种典型表现

栈溢出不会总是导致立即的、明显的崩溃,它的症状可能很“狡猾”。

- 系统卡死:溢出数据覆盖了调度器用于管理任务的任务控制块(TCB),导致调度器逻辑混乱,整个系统失去响应。

- 数据错乱:溢出数据覆盖了其他任务的栈或全局变量区,导致程序读取到错误的数据,引发逻辑错误。

- 任务崩溃(进入HardFault):栈顶指针跑飞,试图访问非法内存地址,立刻触发硬件错误异常。

- 偶发性异常:在高负载、深层函数调用或特定中断序列下才触发溢出,问题难以稳定复现,调试起来最头疼。

栈溢出定位:四种实战手段

当怀疑出现栈溢出时,你可以通过以下方法进行定位。

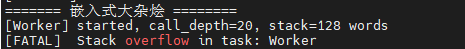

5.1 开启FreeRTOS内置检测(最快)

FreeRTOS提供了两种栈溢出检测机制,通过修改 FreeRTOSConfig.h 即可开启。

步骤1:修改配置

// 开启栈溢出检测(二选一,推荐方法2)

#define configCHECK_FOR_STACK_OVERFLOW 1 // 方法1:简单检测栈指针是否越界

#define configCHECK_FOR_STACK_OVERFLOW 2 // 方法2:任务切换时检查栈水印,精度高

方法2更为可靠,它会在每次任务切换时检查栈的实际使用痕迹。

步骤2:实现钩子函数

当检测到溢出时,系统会调用此钩子函数,这是你介入处理的最佳时机。

void vApplicationStackOverflowHook( TaskHandle_t xTask, char *pcTaskName )

{

printf("[FATAL] Stack overflow in task: %s\r\n", pcTaskName);

// 在此处可以记录错误、保存现场或进入安全状态

while(1); // 卡住,便于调试器捕获

}

优点:配置简单,能快速定位到出问题的任务。

缺点:检测本身有CPU开销,深度检测(方法2)开销更大,量产时需权衡是否关闭。

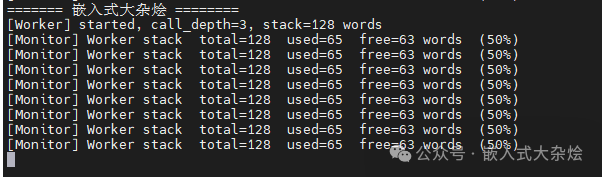

5.2 水位线(High Water Mark)查询法(量化分析)

这是最常用、最精确的调试方法。其原理是:任务创建后,用特定模式(如0xA5)填充整个栈空间。任务运行后,栈被使用的部分会被覆盖。通过检查从栈底开始,连续未被覆盖的0xA5有多少,就能知道栈的历史最小剩余空间,即“高水位线”。

FreeRTOS提供了 uxTaskGetStackHighWaterMark() API 来获取这个值。下面是一个完整的监控示例:

关键配置 (FreeRTOSConfig.h):

#define INCLUDE_uxTaskGetStackHighWaterMark 1

#define INCLUDE_xTaskGetHandle 1

监控示例代码:

/* 工作任务栈深度 */

#define WORKER_STACK_WORDS 128u

/* 工作任务递归调用深度 */

#define WORKER_CALL_DEPTH 18u

static TaskHandle_t xWorkerHandle;

static void vDeepFunc( uint32_t ulDepth )

{

volatile char cLocal[16];

cLocal[0] = (char)ulDepth;

if (ulDepth > 0u) {

vDeepFunc(ulDepth - 1u);

/* 调用返回后读 cLocal,强制编译器保留本帧栈空间 */

(void)cLocal[0];

}

}

static void vWorkerTask( void *pvParameters )

{

const uint32_t ulDepth = (uint32_t)(uintptr_t)pvParameters;

printf("[Worker] started, call_depth=%u, stack=%u words\r\n",

(unsigned)ulDepth, (unsigned)WORKER_STACK_WORDS);

for (;;) {

vDeepFunc(ulDepth);

vTaskDelay(pdMS_TO_TICKS(1000));

}

}

static void vMonitorTask( void *pvParameters )

{

(void)pvParameters;

vTaskDelay(pdMS_TO_TICKS(2000)); // 等待Worker任务运行一会儿

for (;;) {

UBaseType_t uxHWM = uxTaskGetStackHighWaterMark(xWorkerHandle);

uint32_t ulUsed = WORKER_STACK_WORDS - (uint32_t)uxHWM;

uint32_t ulPct = ulUsed * 100u / WORKER_STACK_WORDS;

printf("[Monitor] Worker stack total=%u used=%u free=%u words (%u%%)\r\n",

(unsigned)WORKER_STACK_WORDS,

(unsigned)ulUsed,

(unsigned)uxHWM,

(unsigned)ulPct);

#define WARN_THRESHOLD_PCT 20u

if (uxHWM < (UBaseType_t)(WORKER_STACK_WORDS * WARN_THRESHOLD_PCT / 100u)) {

printf("[WARN] Stack free < %u%%! Increase WORKER_STACK_WORDS!\r\n",

(unsigned)WARN_THRESHOLD_PCT);

}

vTaskDelay(pdMS_TO_TICKS(3000));

}

}

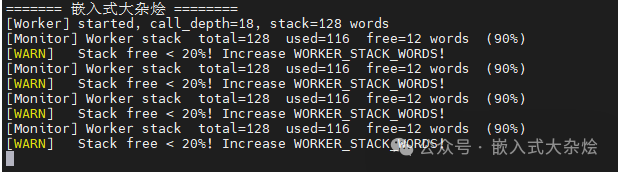

运行后,你会在终端看到栈使用率的周期性报告。如果“free”值很小或为0,就说明栈即将溢出或已经溢出。

5.3 调试器插件实时查看

如果你在使用Keil MDK、IAR或STM32CubeIDE,通常可以利用其集成的FreeRTOS调试视图。在调试模式下,这些视图可以直接列出所有任务,并实时显示每个任务的栈总大小、已用大小和剩余大小,非常直观。定位时,直接找剩余空间最小或已用率为100%的任务即可。

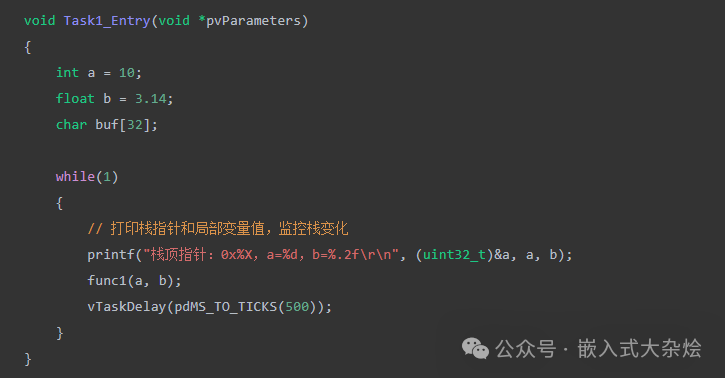

5.4 日志打印法(无调试器环境)

在无法连接调试器的现场,可以通过在代码关键位置插入打印语句来追踪栈指针的变化。

void Task1_Entry(void *pvParameters)

{

int a = 10;

float b = 3.14;

char buf[32];

while(1) {

// 打印局部变量地址(近似栈顶)和值

printf("栈顶指针:0x%X,a=%d,b=%.2f\r\n", (uint32_t)&a, a, b);

func1(a, b);

vTaskDelay(pdMS_TO_TICKS(500));

}

}

通过观察打印出的指针地址是否持续减小(向低地址移动),或者局部变量的值是否被莫名修改,可以推断栈的增长情况和是否发生溢出覆盖。

如何有效预防栈溢出?

防范胜于救治,遵循以下原则可以极大降低栈溢出风险。

6.1 坚持科学计算,杜绝盲目配置

彻底摒弃“128、256、512”的盲猜习惯。对新创建的每个任务,尤其是功能复杂的任务,务必使用前述的4步计算法进行估算,并包含充足的安全余量。对于已有项目,也应定期使用水位线法进行复查。

6.2 优化代码,减少栈消耗

从源头减少栈的需求是最根本的方法。

- 精简函数调用深度:尽量避免过深的函数嵌套,将复杂逻辑拆分为扁平化的多个任务或函数。

- 审慎使用大型局部变量:避免在函数内定义大型数组或结构体。可考虑改用静态局部变量、全局变量或在堆上动态分配(需注意线程安全)。

- 避免递归:在资源紧张的嵌入式环境中,递归调用是栈溢出的高危因素,应尽可能用迭代等方式替代。

6.3 调试阶段强制开启溢出检测

在开发和测试阶段,务必在 FreeRTOSConfig.h 中设置 configCHECK_FOR_STACK_OVERFLOW 为 2,并实现有效的钩子函数。这能在问题发生时第一时间捕获,避免其演变成更隐蔽的系统性故障。

6.4 为中断配置独立栈

对于Cortex-M等架构,如果中断服务程序比较复杂或存在嵌套,强烈建议配置独立的中断栈。

// 在 FreeRTOSConfig.h 中

#define configISR_STACK_SIZE 128 // 单位是 StackType_t,例如128字 = 512字节

这样做可以将中断的执行与任务栈完全隔离,任务栈只需考虑任务本身的消耗,计算更简单,也更安全。

6.5 建立持续的监控机制

在关键任务中,可以像示例那样创建一个低优先级的“栈监控任务”,周期性地查询并报告重要任务的栈水位线。或者在系统空闲时,统一检查所有任务的栈使用情况,并将接近阈值的警告信息通过日志输出,便于提前发现潜在风险。

掌握任务栈的原理、计算方法和调试技巧,是进行稳定可靠的嵌入式开发,尤其是基于 FreeRTOS 或任何实时操作系统开发的基本功。希望这篇从原理到实战的完整指南,能帮助你彻底解决这个令人头疼的问题。你在实际项目中还遇到过哪些棘手的栈相关问题?欢迎在云栈社区与其他开发者一起交流探讨。