“真不敢相信旧金山湾区居然有人要花 6000 美元请人上门安装 OpenClaw。”近日,X 平台上的这条帖子引发了广泛讨论。

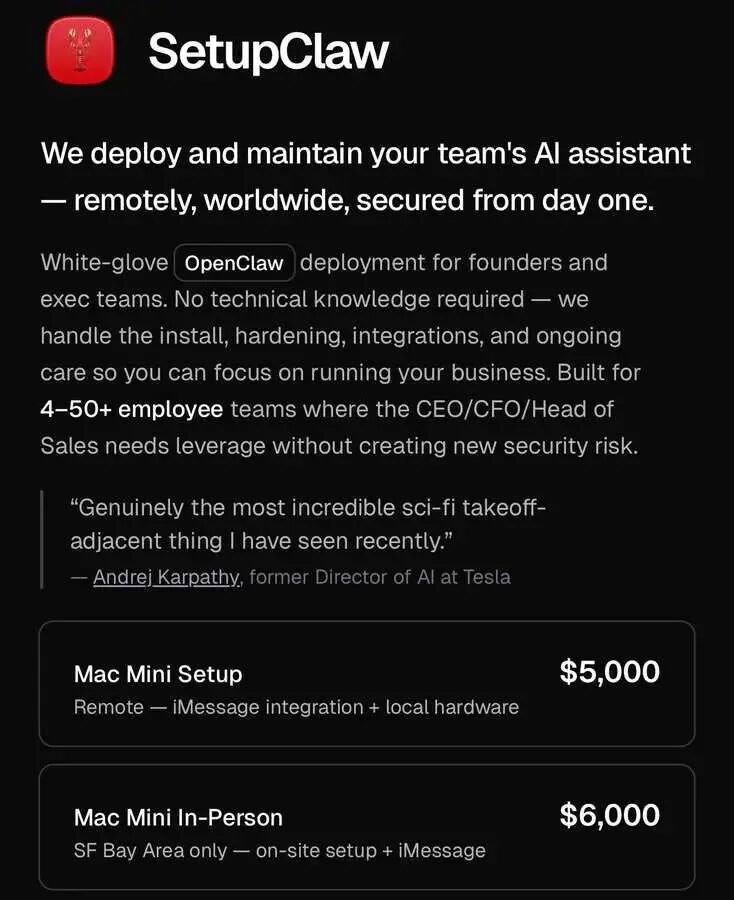

图片展示了海外代装平台 SetupClaw 的服务报价:托管安装 OpenClaw 3000 美元,含 Mac mini 硬件的远程配置 5000 美元,现场配置更是高达 6000 美元。虽然价格看似离谱,但背后反映出的市场需求却是真实存在的。

短短两个月内,OpenClaw 作为一款个人智能体,已在全球范围内掀起了现象级的安装热潮,其公众影响力和普及速度远超此前的任何一款 AI Agent 产品。在国内社交平台,“OpenClaw 上门安装”的帖子也频频刷屏,服务提供者遍布全国各地,报价普遍在几百到一千元人民币不等,甚至出现了“上门部署+送做饭服务”的揽客方式。

这股热潮催生了新的商机。SetupClaw 创始人 Michael 号称有望凭借这门手艺年入百万美元。科技公司也迅速跟进,小米手机版 AI Agent “Xiaomi miclaw” 已开启封测。

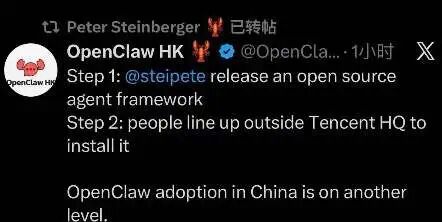

面对大众旺盛的安装需求,腾讯云团队也于近日下场,推出线下帮助安装 OpenClaw 的服务,口号是“你带着笔记本电脑去现场,就能把小龙虾带回家”。

据悉,腾讯云此次派出了 20 位工程师在深圳腾讯大厦楼下摆摊讲解,现场排起长队,参与者中不乏小学生和老年人。活动在 3 小时内成功部署了数百台 OpenClaw,这场别开生面的“线下养虾”活动甚至获得了 OpenClaw 创始人的转发。

昨天刚装上,今天就“裸奔”了?!

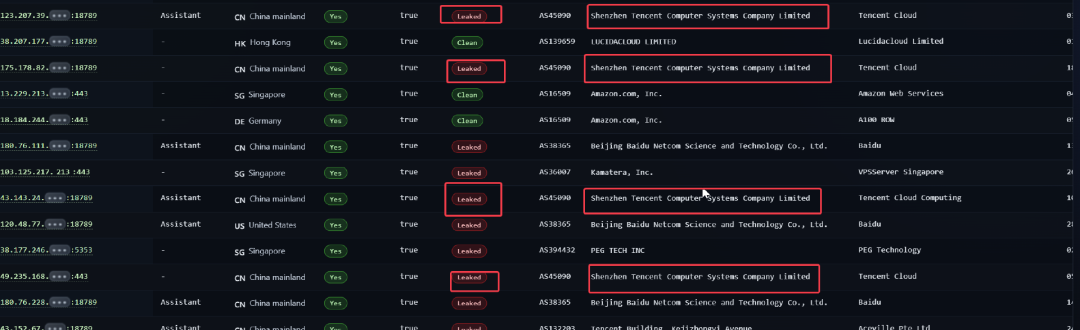

然而,就在腾讯云大规模推广、现场装机后不久,“OpenClaw Exposure Watchboard”公开监控页面上,就新增了多例来自腾讯云服务器的暴露实例。

该监控页面列出了超过 25.8 万个暴露在公网的 OpenClaw 实例,覆盖美国、新加坡、中国大陆等多个地区。除了安全暴露,费用问题也随之浮出水面。

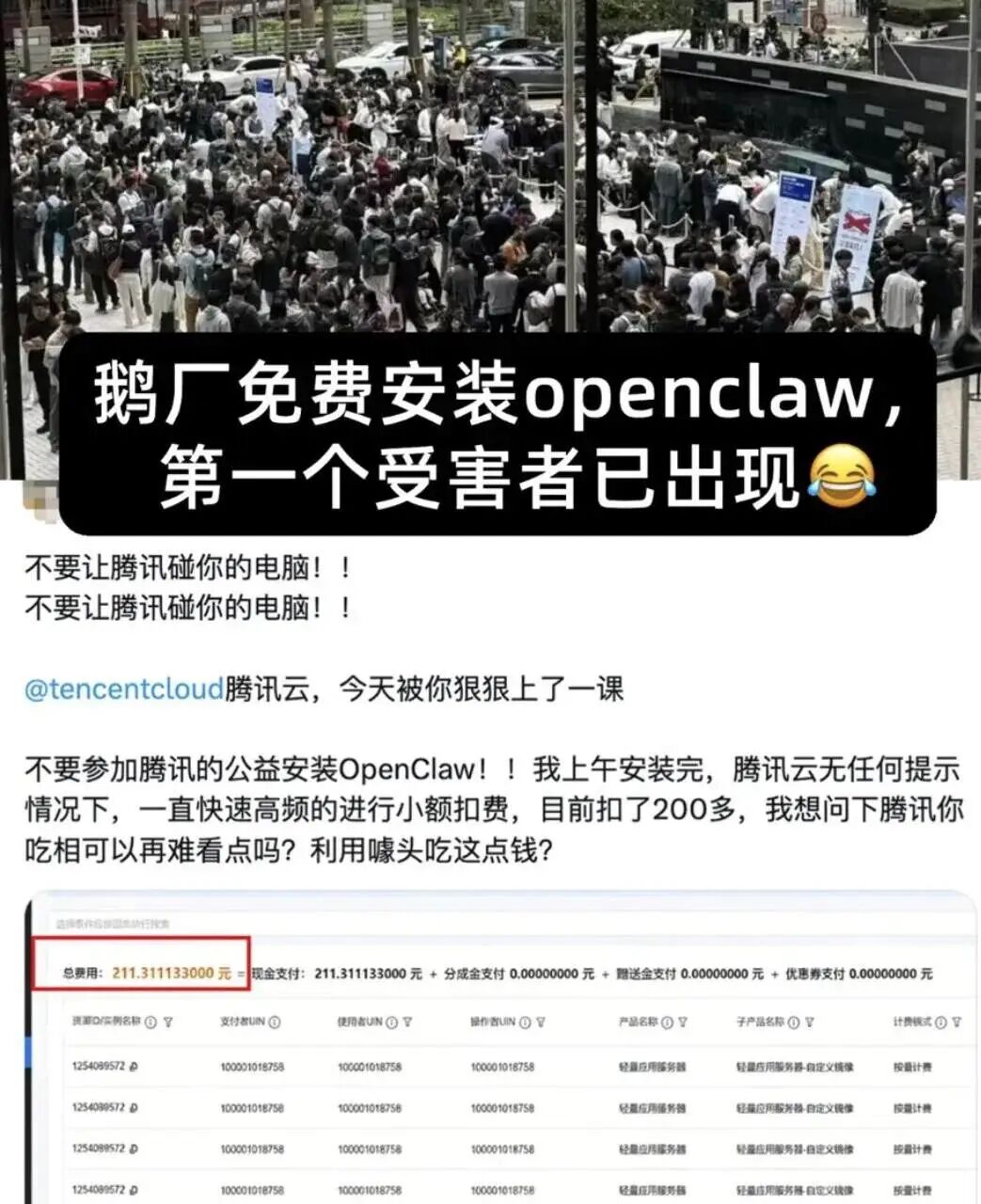

一位用户在社交平台公开喊话:“不要让腾讯碰你的电脑!”他表示,在参加腾讯云的安装活动后,发现“腾讯云在无任何提示的情况下一直快速高频地进行小额扣费,目前扣了 200 多”。

有分析指出,截图显示的扣费项目为轻量应用服务器自定义镜像费用,并非 OpenClaw 的 Token 消耗,需删除对应镜像才能停止计费。但这同样提醒用户,在部署后必须留意各类资源的使用情况。

此前已有开发者警告,OpenClaw 必须接入外部大模型才能运行,其内置了一套“心跳”机制,会定期自动唤醒检查事项,每次唤醒都会消耗 Token。粗略估算,即使没有任何实际任务,仅维持心跳一个月就可能产生近 750 美元的费用。“OpenClaw 很有趣,但如果不小心,它也会耗尽你的钱包。”

信用卡刷爆、CEO电脑Root权限遭暗网出售

OpenClaw 引发的安全事故远不止于意外扣费。

几天前,一位开发者在部署 OpenClaw 实例后,突然收到银行短信,告知其信用卡额度被刷爆。查看日志后,他发现罪魁祸首正是几天前刚刚部署的 OpenClaw。

事故原因在于,他使用 OpenClaw 编写了自动化脚本,并通过 noVNC 将 Chrome 浏览器直接暴露在公网上,用于远程调试。结果,Chrome 中保存的支付信息、Cookie 等敏感数据变成了公开的“自助 ATM 机”。攻击者发现这个暴露的 VNC 实例后,在几分钟内就将关联的信用卡刷爆。

这并非孤例,而更像是一场系统性安全灾难的缩影。OpenClaw(含其沙箱浏览器入口)默认将服务绑定至 0.0.0.0(全网卡监听),早期版本的 x11vnc 甚至启用了 -nopw(无密码认证)。这意味着,如果在运行 Docker 时未添加 --network host 或显式限制端口映射,就等于将整个浏览器桌面直接丢到了公网上。

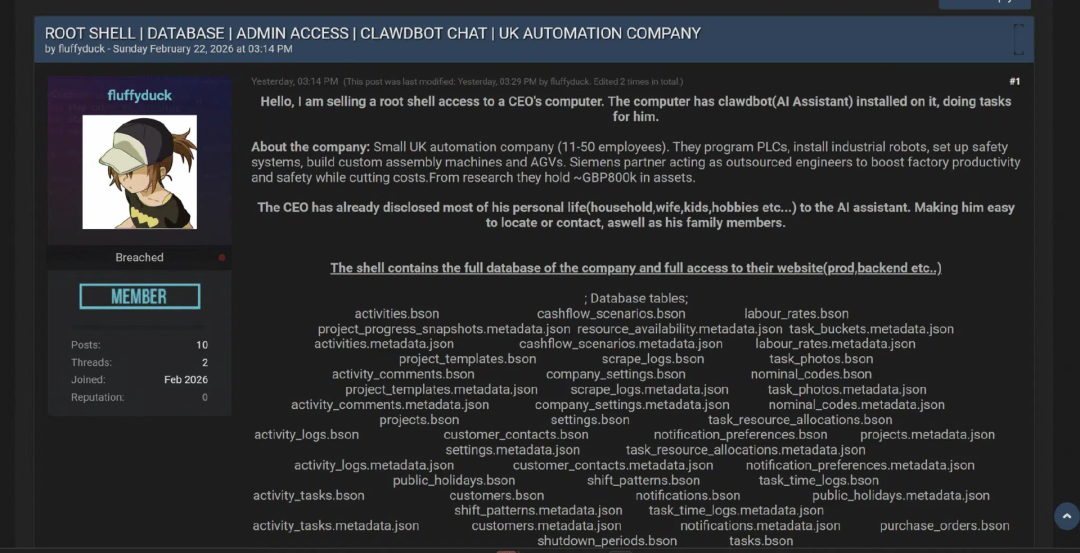

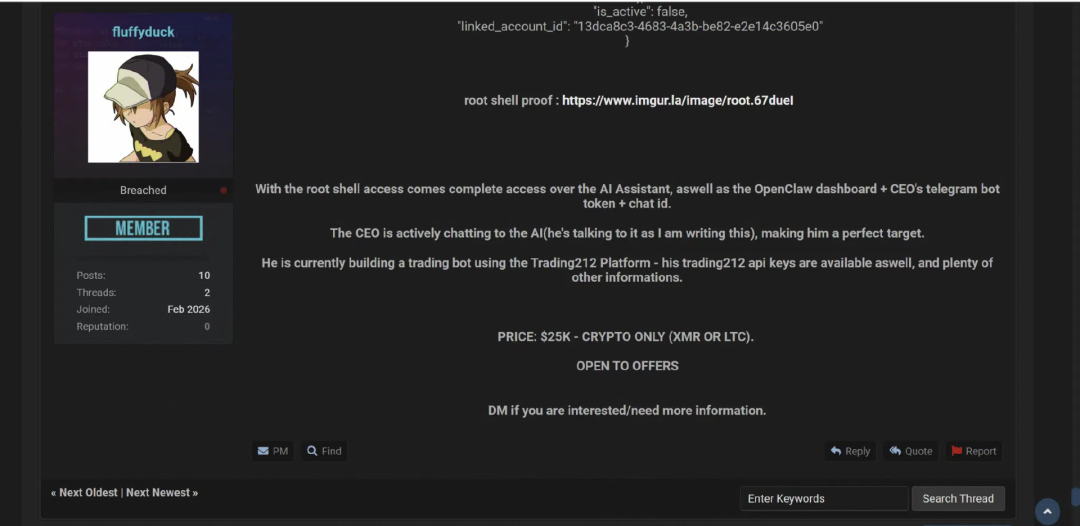

更令人警醒的案例来自安全研究人员的披露:攻击者通过一台遭入侵的、基于 OpenClaw 的 AI 个人智能体,获取并试图在暗网出售英国一家自动化公司 CEO 电脑的 root shell 访问权限,标价 2.5 万美元。

真正具有价值的,远不止 root 权限本身。由于这位 CEO 长期使用该 AI 助手,攻击者实际上已经通过它“攒”下了大量情报:包括 CEO 的家庭、爱好、财务等私人对话,公司的完整生产数据库,Telegram 机器人账号信息,乃至其正在开发的 Trading 212 交易机器人的 API 密钥。

卖家“fluffyduck”描述,这位 CEO 直到交易挂出时仍在持续与这个已被入侵的 AI 助手聊天,因此是一个“近乎完美的目标”。被泄露的数据高度完整,涵盖客户联系人、现金流、项目进度、排班等几十张核心业务数据表。

这意味着,黑客盯上的已经不再只是一台电脑,而是那个最懂你、替你记住一切的 AI 个人助理本身。对于安全研究与防御技术感兴趣的开发者,可以关注云栈社区相关板块的深度讨论。

为什么这类Agent天生不安全?

“2026 年最大的安全风险,不在于 AI 有多智能,而在于开发者把‘本地’等同于‘安全’。OpenClaw 再强大,也挡不住一次 0.0.0.0 的疏忽。”当前,所有 OpenClaw 用户都需要重新评估其部署环境的安全性。

事实上,OpenClaw 创始人 Peter 早就提醒过,该项目最初并非为公网环境设计,但无法阻止大家将其直接部署到公网。他表示,OpenClaw 的 Web 服务最早只是一个本地调试工具,默认使用场景是本地可信网络,因此缺乏面向公网的必需安全机制。

近期,OpenClaw 也开始尝试通过收紧默认权限来降低风险。例如,在 2026.3.2 版本中,默认工具权限被大幅限制,仅保留了“messaging”(消息)权限,涉及代码编写、系统操作等能力均被默认关闭。

但从开发者社区的反馈来看,这种限制并非不可绕过。有开发者在 X 上调侃:

“新安装的 2026.3.2 版本默认只有 messaging 权限,其它 coding、system 权限全没了……你的龙虾只能陪你聊天了。”

不过,如果直接修改 openclaw.json 配置文件,把 messaging 改为 full 或删除限制,再重启服务,“一只活蹦乱跳的龙虾就回来了”。

换句话说,虽然官方开始收紧默认权限,但对于熟悉部署的用户,这些限制很容易被修改。在越来越多人将 OpenClaw 部署到公网服务器的情况下,这种“默认安全 + 手动放开”的模式,究竟能在多大程度上降低风险,仍是一个问号。

值得注意的是,中美市场对 OpenClaw 的态度呈现明显差异。有媒体报道称:“如今,OpenClaw 在中国的热度,甚至可能已经超过了硅谷。字节跳动、阿里巴巴、腾讯都在围绕它打造云服务……而在美国这边,Anthropic 和 Google 正在加强限制,打击用户通过它们的平台运行 OpenClaw。”

上月,中国工业和信息化部也发布了安全警报,警告某些 OpenClaw 在默认或不当配置下会引发较高的安全风险,使其极易受到网络攻击和信息泄露。

对于热门的 OpenClaw,前 Meta AI 研究总监田渊栋在近日的一场对话中评价道:“这就像让一个握有你全部秘密(API Key、密码)的笨小孩出门办事,路上随时可能被几块糖(Prompt Injection)骗走你家地址。”据称,他在试用 OpenClaw 两小时后选择了卸载,核心担忧就是安全。

参考链接:

https://x.com/landiantech/status/2029946380039684322?s=20https://x.com/evilcos/status/2029939612941176872

本文由云栈社区编辑整理,旨在为开发者提供前沿技术资讯与安全警示。技术探索充满魅力,但安全警钟须长鸣。