在Windows系统安全领域,LNK文件(快捷方式)的欺骗性滥用是一个值得关注的威胁向量。为了帮助开发者及安全人员深入理解其机制,本文将介绍两个关键工具:一个基于Python的模块,用于生成具有欺骗性的LNK文件;另一个则是由C++编写的程序,专门用于检测和识别此类恶意文件。

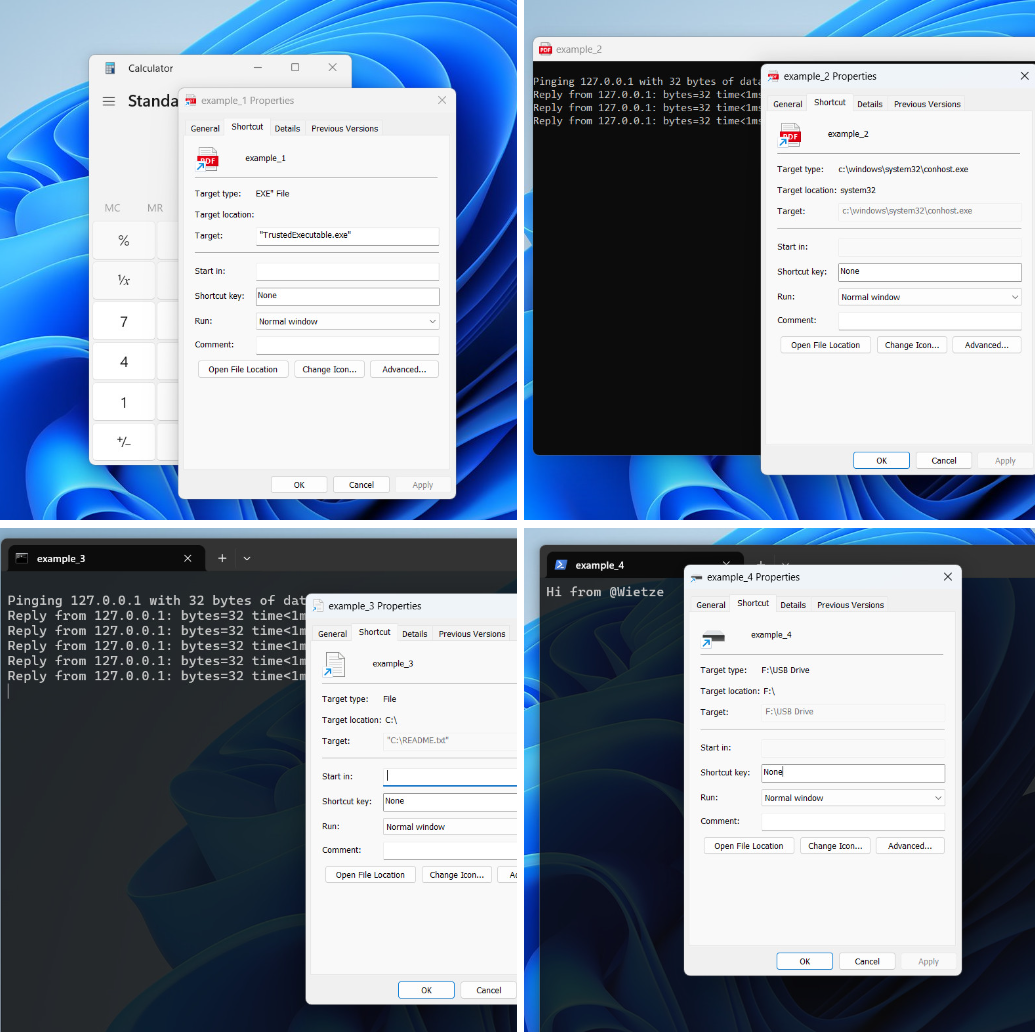

首先,Python模块能够创建看似指向普通文档(如PDF或文本文件)的LNK文件,但其实际目标可能被篡改为恶意可执行文件。通过该工具生成的快捷方式,在属性对话框中会显示误导性信息,如下图所示。

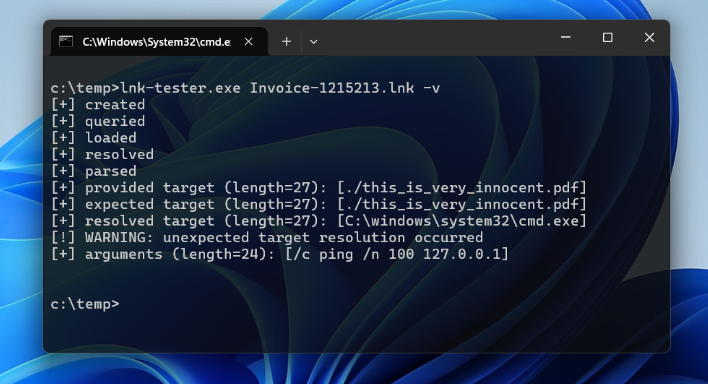

其次,C++程序(如lnk-tester.exe)则扮演了检测者的角色。它能够解析LNK文件,揭露其隐藏的真实目标与参数。运行该程序时,它会输出详细的加载、解析过程,并在检测到目标路径不一致时发出警告。下图展示了程序解析一个欺骗性LNK文件后的输出结果。

这两个工具的配合使用,不仅有助于安全测试和防御演练,也能提升对Windows平台下LNK文件攻击手法的认知与防范能力。 |