在开发Web应用时,为防止攻击者抓取请求后通过重发或伪造请求包攻击服务端,通常会为前端JavaScript文件添加自定义的数据处理逻辑,例如请求字段加密或签名。因此,保护这些前端逻辑,增加攻击者的分析成本,就变得至关重要。代码混淆加密能有效提升攻击难度,而前端反调试机制则是前端安全攻防的另一种重要实践。本文将通过具体样例讲解几种主流的前端反调试技术。在实际应用中,反调试往往与代码混淆加密结合使用,共同构建更坚固的防护层。

1、前端反调试机制概述

前端反调试是指在网页前端代码中采取一系列技术手段,防止或干扰开发者工具(如浏览器的 DevTools)被用于调试、分析或逆向JavaScript代码的行为。其主要目的是提升前端代码的安全性,防止他人轻易查看、复制或篡改核心业务逻辑。

2、前端反调试的主流方式

2.1、无限调试器

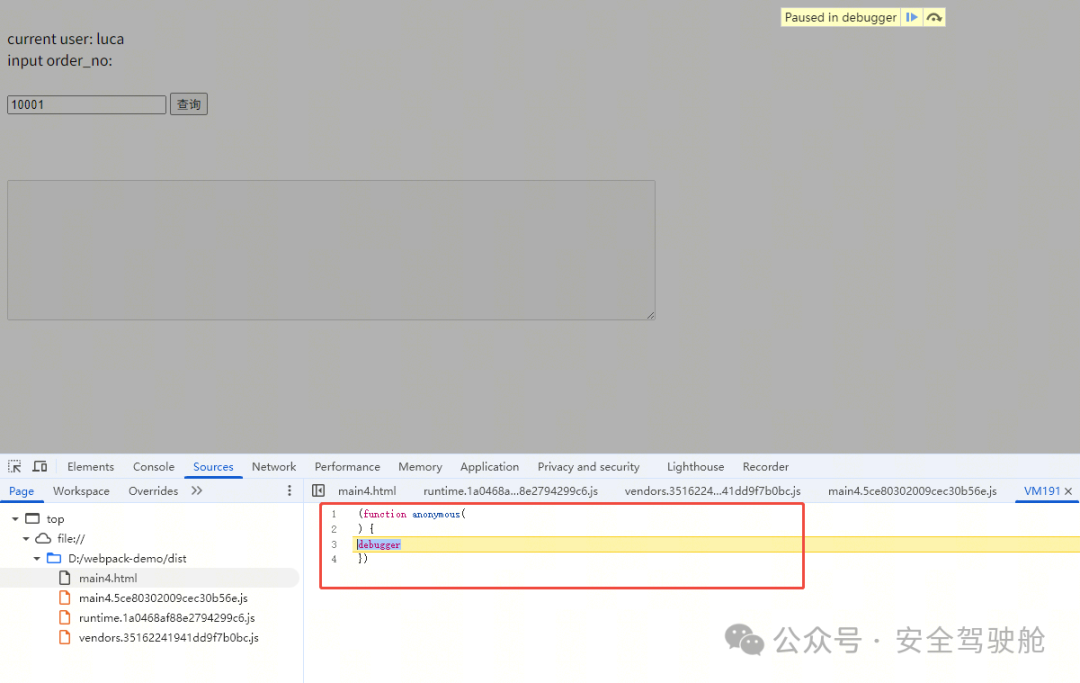

通过定时器或循环反复执行 debugger 语句,强制浏览器开发者工具在调试模式下不断暂停,从而严重干扰正常的调试流程。

代码示例:

// 基础循环型

setInterval(function() {

debugger;

}, 1000);

// 使用 Function.constructor 动态构造并执行

(function(){}).constructor("debugger").call();

如上图所示,这种技术会持续触发断点,导致调试时页面卡顿并频繁跳转到源代码标签页,让调试者难以进行连贯的分析。

2.2、控制台检测与干扰

检测 console 对象是否存在或是否被修改,并采取屏蔽、清空或替换其方法等手段进行干扰。

代码示例:

// 检测并屏蔽 console.log

if (window.console && console.log) {

console.log = function() {};

}

// 更隐蔽的替换方式

let pobj = typeof window != ‘undefined’ ? window : global;

// ... 替换 console 对象上各方法的代码

如图中调试所示,当 console.log 函数被重写后,尝试在控制台输出信息将无法得到预期结果,阻碍了通过 console 进行的变量探查和信息输出。

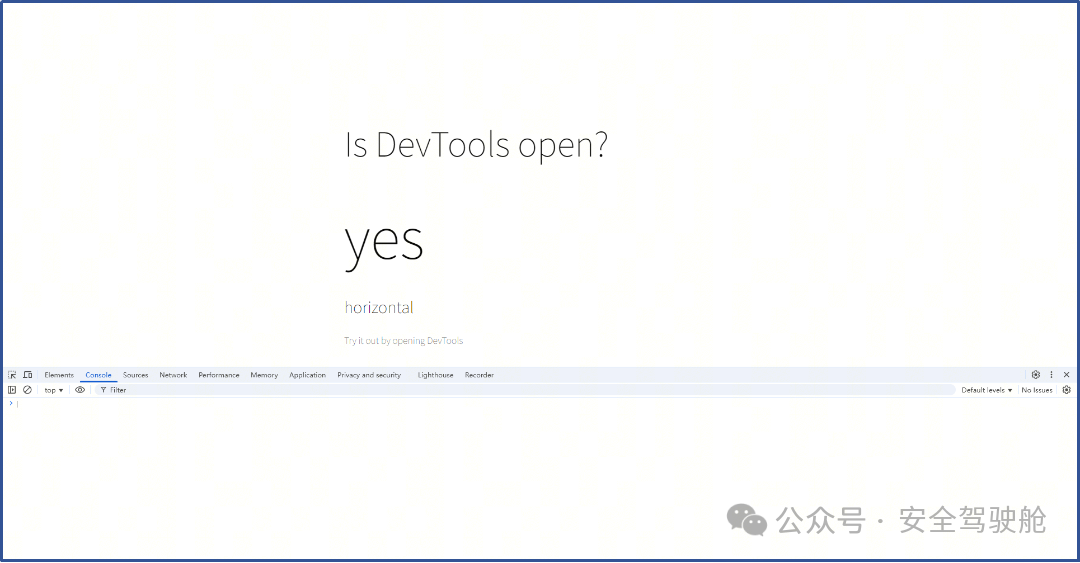

通过检测浏览器窗口尺寸、特定对象属性或控制台行为等特征,来判断开发者工具是否被打开,进而触发反制措施。

代码示例:

import devtools from './debugger/index.js';

const stateElement = document.querySelector('#devtools-state');

const orientationElement = document.querySelector('#devtools-orientation');

stateElement.textContent = devtools.isOpen ? 'yes' : 'no';

orientationElement.textContent = devtools.orientation ? devtools.orientation : '';

window.addEventListener('devtoolschange', event => {

stateElement.textContent = event.detail.isOpen ? 'yes' : 'no';

orientationElement.textContent = event.detail.orientation ? event.detail.orientation : '';

});

使用以上机制可以对 DevTools 的开启状态进行实时监控,一旦检测到工具被打开,即可触发页面跳转、刷新或执行无限 debugger 等干扰行为。

2.4、时间差检测

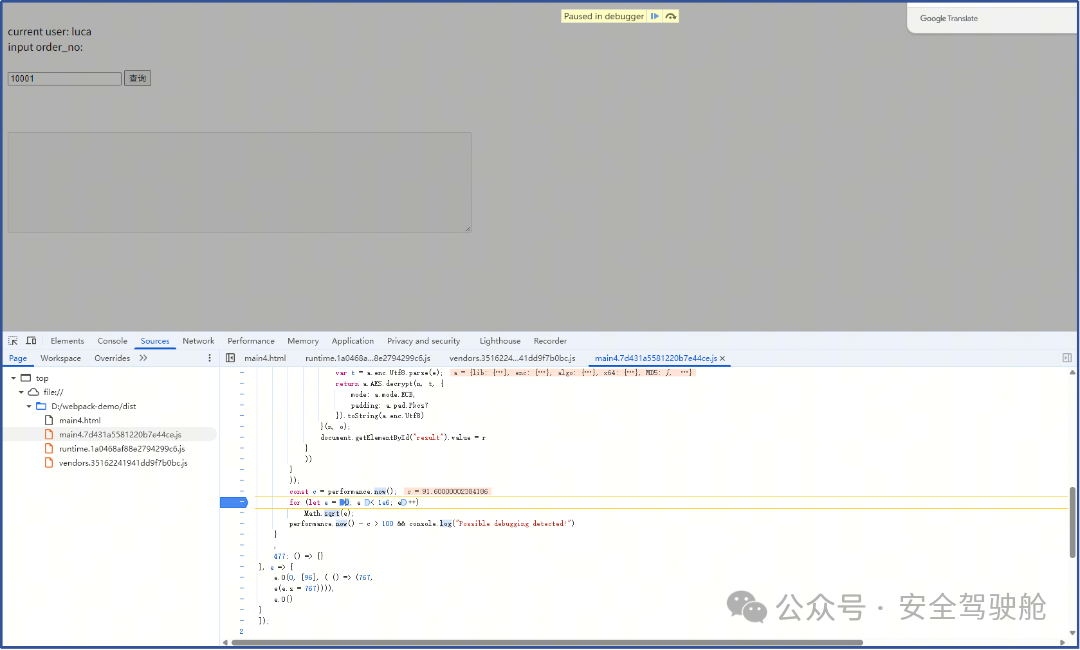

利用代码在调试器中单步执行时速度远慢于正常执行的特点,通过精确测量某段代码的执行时间来判断是否处于调试环境。

代码示例:

const startTime = performance.now();

// 执行一段计算密集型或循环代码

for(let i = 0; i < 1000000; i++) { Math.sqrt(i); }

const endTime = performance.now();

if (endTime - startTime > 100) { // 设定一个阈值

console.log("Possible debugging detected!");

// 触发反调试逻辑

}

如上图代码所示,当用户在开发者工具中设置断点进行单步调试时,代码执行时间会显著增加,从而触发检测逻辑。这是一种相对隐蔽但有效的检测方法。

3、适用场景

与代码加密混淆不同,前端反调试机制通常不会显著增加代码体积,仅需添加少量代码即可实现。因此,它可以在业务系统的多个关键位置灵活部署,既保护核心处理逻辑,也可以在加载静态资源时附加检测,全方位增加攻击者的分析成本。建议在以下场景重点考虑实施反调试机制:

3.1、商业核心代码保护场景

在电商促销算法、在线教育课程加密、金融交易逻辑等商业项目中,核心算法、API密钥和业务逻辑是企业的核心数字资产。这些代码直接运行于浏览器端,极易被竞争对手通过开发者工具逆向分析。一旦泄露,可能导致知识产权流失或商业机密被盗。通过注入反调试代码,能大幅提高逆向工程的难度,为商业代码建立起有效的安全防线。

3.2、高安全要求的Web应用场景

在金融类应用(如网上银行、支付平台)或政务类Web应用中,用户的信息与交易安全至关重要。此类应用若被恶意调试,可能引发用户隐私泄露、关键数据被篡改等严重后果。前端反调试技术可以阻挠攻击者通过调试工具分析代码逻辑、动态修改请求参数,保障应用在高安全要求下的稳定运行。

3.3、防止恶意爬虫与数据爬取场景

对于拥有独家行业报告、付费数据库内容等核心数据资产的应用,防止数据被恶意爬虫批量抓取是刚性需求。前端反调试技术能够干扰自动化爬虫工具的调试和分析过程,增加其解析页面逻辑、提取结构化数据的难度,从而在一定程度上起到数据防护的作用。

以上几种前端反调试方法各有侧重,开发者可以根据实际需求组合使用,构建多层次的安全防护。更多关于安全攻防和前端技术的深入讨论,欢迎访问云栈社区,与广大开发者共同交流成长。

参考资料