近年来,社会工程学攻击手法层出不穷,其中一种名为“ClickFix”的技术正悄然演变。攻击者不再仅仅瞄准Windows用户,而是将目标扩展到macOS平台,并借助ChatGPT等热门AI工具的名义,诱导用户手动执行恶意命令,从而绕过传统安全防护。根据Sophos研究人员的最新分析,这些攻击活动在短短几个月内完成了从简单欺骗到高度复杂化的蜕变。

ClickFix是一种利用用户信任的攻击手法,通常通过虚假网站或页面,引导用户复制并运行看似无害的终端命令。这些命令一旦执行,就会下载并安装恶意软件,例如最近活跃的MacSync信息窃取器。由于命令由用户手动执行,这类攻击能有效绕过Gatekeeper、XProtect等macOS内置安全机制,对用户构成严重威胁。这种诱骗用户亲手“中招”的手法,值得所有macOS安全爱好者警惕。

Sophos追踪了三个针对macOS用户的ClickFix攻击活动,时间跨度从2025年底至2026年初,清晰地展示了攻击手法的演进路径。

第一阶段:简单欺骗(2025年11月)

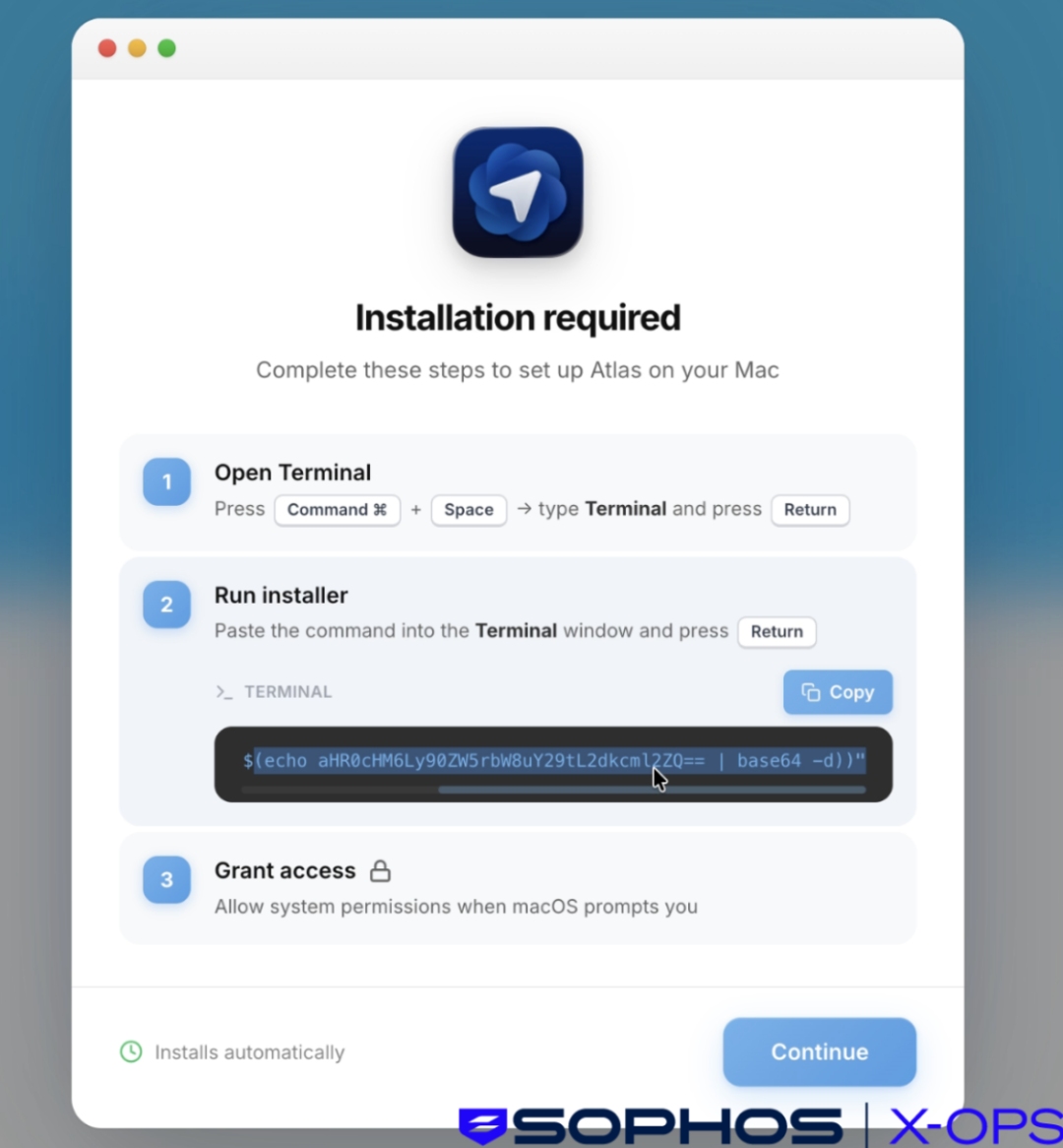

最初,攻击者利用Google广告投放恶意链接,吸引那些搜索ChatGPT相关工具的用户。点击链接后,用户会被引导至伪造的OpenAI或ChatGPT页面,页面上展示着看似合理的安装指南,要求用户复制并运行一段经过混淆的终端命令。一旦执行,该命令便会从攻击者控制的服务器下载并运行MacSync窃取器。

这一阶段的攻击虽然直接,但成功利用了用户对主流品牌的信任。研究人员指出,解混淆后的命令会请求用户输入密码,随后获取并执行恶意二进制文件。

第二阶段:借力可信平台(2025年12月)

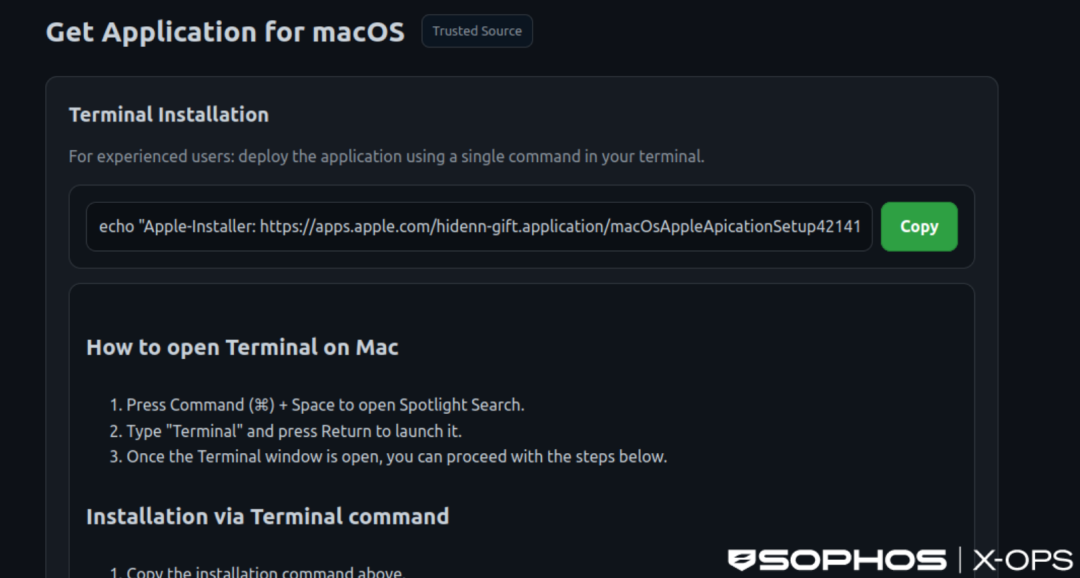

到了12月,攻击手法开始升级。攻击者不再直接创建虚假网站,而是利用ChatGPT的共享对话功能构建可信度。这些对话往往伪装成“如何清理Mac”或“安装必备工具”的教程,内嵌指向恶意页面的链接。用户点击后会进入一个模仿GitHub界面的假网站,该网站同样呈现一个伪造的安装流程,鼓励用户运行终端命令。

这种手法高明之处在于,ChatGPT共享对话托管在合法域名下,容易绕过用户的第一道心理防线;而仿冒GitHub的界面又进一步增强了可信度,使攻击更容易得手。同时,攻击者开始部署复杂的追踪基础设施,包括基于JavaScript的分析工具、IP和地理位置记录,并通过Telegram机器人实时汇报数据,以优化攻击效果。

第三阶段:Loader即服务与高级规避(2026年2月)

进入2026年,攻击活动已演变为高度模块化、隐蔽性极强的威胁。虽然仍需用户交互触发,但恶意载荷的传递转变为多阶段“加载器即服务”模式。初始脚本经过深度混淆,后续阶段的C2服务器需要API密钥验证,而关键的AppleScript载荷则在内存中动态执行,大大增强了逃避静态和行为检测的能力。

最新的MacSync变种具备广泛的数据窃取功能,包括浏览器数据、登录凭证、文件、SSH密钥、云配置以及加密货币钱包。其高级特性包括分块外泄数据、植入持久化机制,以及针对Ledger硬件钱包应用的篡改能力——通过注入恶意代码窃取助记词,直接威胁用户的数字资产。

这些攻击活动表明,传统的ClickFix模型已不再是简单的欺骗,而是演变为结合社会工程学攻击、合法平台滥用、复杂基础设施和高级规避技术的复合型威胁。攻击者利用生成式AI的热度和用户对新兴工具的好奇心,不断迭代手法,从单纯的感染转向更深层次的数据掠夺。

对于普通用户而言,保持警惕至关重要:切勿轻易复制粘贴来源不明的终端命令,即使它们看起来来自可信网站。对于企业和安全团队,则需要加强对用户行为异常的监控,并考虑在端点部署能够检测脚本执行和内存攻击的解决方案。

资讯来源:Sophos

安全无小事,更多技术分析与防范讨论,欢迎访问云栈社区。 |