真正关键的是这三件事

提到数据安全,很多人的第一反应往往是:“快加密!”

数据库加密、文件加密、传输加密……仿佛只要加密就能高枕无忧。但现实情况往往会给我们沉重一击:

- 某金融公司数据库全盘 AES-256 加密,却因员工误将密钥上传 GitHub,导致千万客户信息泄露。

- 某政务云平台启用国密 SM4,但权限配置错误,让实习生账号能导出全部人口数据。

- 某大模型公司训练数据全程加密,却在日志中明文打印用户输入,被爬虫抓走敏感对话。

🔑 真相是:加密只是“最后一道锁”,而数据泄露往往发生在窗户没关的时候。

根据 Verizon《2026 数据泄露调查报告》,87% 的数据泄露事件与加密无关,根源在于管理缺失、权限失控、流程漏洞。

今天,我们就来探讨数据安全的真正核心——不是比拼谁的技术更强,而是看你的安全体系是否形成了有效闭环。

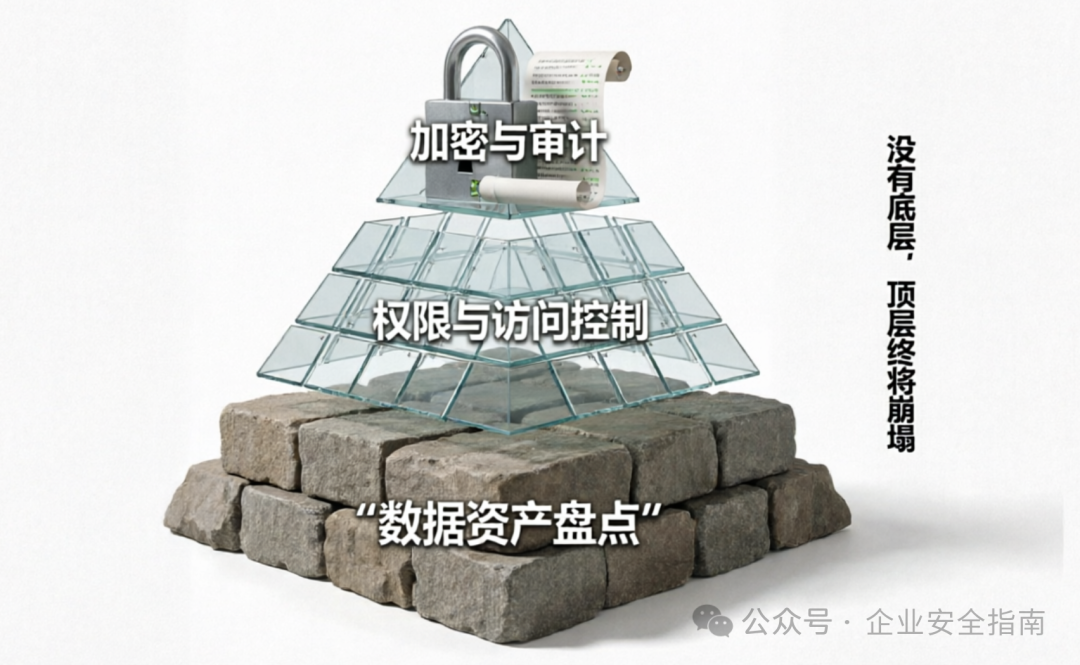

核心一:知道你的数据在哪——资产不清,一切白搭

📌 现实困境:

- 企业用了10年ERP、5年CRM、3年SaaS工具,数据散落在本地服务器、公有云、员工笔记本甚至个人微信。

- 安全部门连“哪些系统存了客户身份证号”都说不清楚。

💡 为什么重要?

- 你无法保护你不知道的东西。

- 等保2.0、DSMM(数据安全能力成熟度模型)等标准的第一级要求就是建立数据资产清单。

✅ 正确做法:

示例: 某零售企业通过数据发现工具进行盘点,意外找到了3个已废弃但仍在运行的测试数据库,里面存储着200万条会员信息。

📊 效果: 资产清晰后,安全策略的精准度提升了300%,无效告警下降了70%。

核心二:谁能在什么场景下用数据——权限失控,加密无用

📌 现实困境:

- 财务部新人入职,继承前任账号,自动获得了“导出全年工资表”的权限。

- 外包人员为调试系统,被授予数据库只读权限,却用

SELECT * 把所有客户手机号一次性拉走。

💡 为什么重要?

- 加密保护的是“静态数据”,但数据的价值在于“被使用”。

- 一旦授权不当,合法的用户就能“合法”地拿走不该拿的数据,此时再强的加密也无济于事。

✅ 正确做法:

- 推行最小权限原则(PoLP): 只授予完成工作所必需的最低权限。

- 引入动态脱敏: 在查询或展示时,对敏感字段(如身份证后几位)进行实时遮蔽。

⚖️ 合规要求: 《个人信息保护法》第51条明确:“采取相应的加密、去标识化等安全技术措施”,但前提是“合理确定个人信息处理的操作权限”。

核心三:数据怎么流动、去哪了——看不见的路径,最危险

📌 现实困境:

- 市场部用网盘分享活动名单,链接设为“任何人可访问”。

- 研发人员为方便,在GitHub私有仓库提交代码,却忘了删除配置文件里的数据库密码。

💡 为什么重要?

- 数据泄露90%发生在“使用和传输”环节,而非存储环节。

- 加密能防硬盘被盗,但防不住员工“主动分享”或误操作。

✅ 正确做法:

- 部署数据防泄漏(DLP)系统: 监控并阻断敏感数据通过邮件、U盘、网盘等渠道异常外流。

- 建立数据血缘追踪: 记录数据从产生、加工到流转、消亡的全过程,做到来源可查、去向可追。

🛡️ 案例: 某银行上线数据防泄漏(DLP)系统后,一个月内阻断了237次高风险数据外传行为,其中89%来自内部员工的无意识操作。

结语:加密是盾,但别忘了关窗、锁门、看人

数据安全不是一场“技术军备竞赛”,而是一套管理+流程+技术的组合拳。

- 资产不清 → 盲目防御;

- 权限失控 → 内鬼横行;

- 流动无感 → 泄露无声。

🔐 真正的安全,不是让数据“无法被读”,而是确保它“只被该看的人,在该看的时候,以该看的方式使用”。

下次再有人说“我们数据都加密了,很安全”,你可以反问一句:

“那你知道昨天有多少人,以什么方式,导出了多少条客户名单吗?”

行动建议

- 如果您是管理者: 推动建立企业的数据资产台账,这是安全治理的地基。

- 如果您是IT/安全人员: 从权限治理和DLP系统入手,堵住最大的风险敞口。

- 如果您是普通员工: 在外发任何文件前,多问一句“这合规吗?”,安全意识是最后一道防线。

如果你对数据安全治理的具体实践有更多疑问,或者想与其他安全从业者交流,欢迎来云栈社区的安全板块深入探讨。

数据来源:

- Verizon《2026 Data Breach Investigations Report》

- 中国信通院《数据安全治理实践指南(3.0)》

- 《中华人民共和国个人信息保护法》《数据安全法》

- 国内多家金融、互联网企业安全实践(脱敏)

|