最近,由 Truffle Security 披露的一项安全研究,给无数 Google Cloud 用户敲响了警钟。当你在项目中启用 Gemini API(即生成式AI接口)时,那些原本仅用于“标识计费”、被广泛硬编码在前端 JavaScript 里的 API 密钥,会突然获得访问敏感 AI 端点的权限——而 Google 全程没有发出任何明确警告。

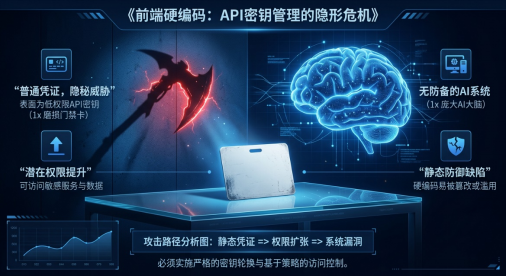

这并非普通的密钥泄露,而是一次对现有密钥的“静默升级”。它将过去十年开发者习以为常的“非敏感凭证”,瞬间转变成了可以盗刷巨额 AI 算力、读取私有文件、甚至耗尽账户余额的攻击武器。

从“无害计费标识”到“Gemini后门”:权限是如何被偷渡的?

多年来,Google Cloud 的 API 密钥(通常以 AIza 开头)被官方定位为“仅用于计费标识”。开发者甚至被鼓励将其直接嵌入网页、移动 App 的前端代码中,用于调用地图、YouTube、分析等服务。Google 自己也长期宣称这类密钥“不是秘密”,无需像 OAuth 令牌那样严格保护。

但 Gemini 的到来彻底打破了这个平衡。

一旦你在 Google Cloud 项目中启用 Gemini API(Generative Language API),系统中所有已存在的 API 密钥——包括那些早已散布在公共互联网上的——就会自动获得对 Gemini 相关端点的访问能力,包括:

/files 接口(可访问已上传的文件)/cachedContents 接口(可读取缓存的 Prompt 和生成内容)- 各类 LLM 推理接口(可大量调用 Gemini 模型生成文本、图像等)

更致命的是,新创建的 API 密钥在控制台中的默认设置是“不受限制”(Unrestricted),意味着它可以调用项目内所有已启用的 API,包括刚刚开启的 Gemini。

这就形成了一个典型的“宽进严出”模型:创建时毫无门槛,但权限控制却需要开发者事后手动加锁。遗憾的是,绝大多数团队根本没有意识到这个静默的变化。

暴露规模触目惊心:近3000个活跃密钥躺在明处

Truffle Security 通过扫描公共网页和 Common Crawl 数据集,发现了 2863 个目前仍然活跃、可被互联网任意访问的 Google API 密钥。其中相当一部分已被验证能够成功调用 Gemini 接口。

这些密钥广泛存在于:

- 企业官网的前端源码

- GitHub 公开仓库

- 老旧的移动应用安装包

- 甚至某些 Google 自有项目中

安全研究员 Joe Leon 直言:“这些密钥过去只是计费令牌,现在它们变成了真正的 生成式AI 访问凭证。攻击者可以用它们读取你上传的文件、窃取缓存数据,并把海量 AI 调用费用全部记在你的账上。”

真实惨案:48小时内账单暴涨至8.2万美元

理论风险已经足够可怕,现实案例更令人心惊。

2026年2月,一位 Reddit 用户发帖称,其公司 Google Cloud 账户在2月11日至12日两天内产生了 82,314.44 美元的异常费用,而他们平时的月消耗仅约 180 美元——相当于单月暴增 455 倍。

账单几乎全部来自 Gemini 3 Pro 的图像和文本生成调用。该团队紧急删除密钥、禁用 Gemini API、轮换凭证并联系支持,但 Google 援引“共享责任模型”,初步态度是“仍需付费”。一家只有三名开发者的墨西哥小型创业公司,瞬间面临破产边缘。

这并非孤例。随着 Gemini 使用量激增,类似“密钥被恶意利用导致天价账单”的案例正在全球范围内悄然增多。

谷歌的回应:亡羊补牢,但为时已晚?

事件曝光后,Google 对 The Hacker News 等媒体回应称:“我们已注意到这份报告,并与研究人员合作解决问题。我们已采取措施,检测并阻止利用泄露密钥访问 Gemini API 的行为。”

但截至目前,Google 并未公开说明是否已全局撤销旧密钥的 Gemini 权限、是否修改了默认“不受限制”策略,也未给出大规模通知用户的计划。换句话说,风险窗口可能仍然存在,用户需要主动自救。

立即自查清单:你的项目中枪了吗?

时间紧迫,建议所有使用 Google Cloud 及 Gemini 的用户立即执行以下操作:

- 检查现有密钥权限:登录 Google Cloud Console → APIs & Services → Credentials,全面列出现有所有 API 密钥,检查其 “API restrictions” 是否为 Unrestricted。

- 优先轮换老旧密钥:优先轮换最早创建的密钥(这些最可能在 Gemini 出现前就已部署,权限被静默升级的风险最高)。

- 设置严格的API范围限制:对所有密钥设置严格的 API 范围限制,明确排除未明确需要的接口,尤其是 Gemini 相关端点。

- 停止前端硬编码:最重要的一步:立即停止在前端 JS、HTML、移动端直接硬编码 API 密钥!改为通过后端服务代理转发所有 AI 请求,实现密钥的安全隔离。

- 开启审计与告警:开启 Cloud Audit Logs,设置异常告警规则(例如,短时间内 Gemini 调用次数或费用超过预设阈值时立即通知)。

- 建立定期轮换机制:建立密钥定期轮换机制,建议每 3 到 6 个月强制更新一次。

结语:AI时代,API密钥已不再是“门票”,而是“数字身份”

这场 Gemini API 密钥危机,看似是 Google 的一次配置疏忽,实则是整个 云原生 与生成式 AI 快速融合时代的一个典型缩影:

- 服务功能快速迭代,原有的权限安全模型可能跟不上变化;

- 凭证的持久性与暴露面的不可控性形成了致命组合;

- 开发者的安全实践与云服务商的默认安全策略之间,可能存在巨大鸿沟。

从今往后,我们不能再把任何 API 密钥当作“无害的计费标识”。它一旦泄露,可能带来的不仅是数据外泄,更是账户被恶意透支、公司面临巨额损失的灭顶之灾。

在 AI 算力成本日益高昂、模型能力越来越强的今天,保护好你的 API 密钥,就是在保护你的核心资产与业务命脉。

你今天检查自己的 Google Cloud 项目了吗?在 云栈社区 的技术论坛板块,也有许多开发者正在分享类似的安全实践与踩坑经历,或许能给你带来更多启发。