国内知名API协作平台Apifox近期曝出严重的供应链攻击事件。安全研究人员发现,其桌面客户端加载的外部JavaScript文件遭到恶意篡改,可能已导致大量开发者和企业的敏感凭证泄露。如果你在2026年3月4日至3月23日期间使用过Apifox的SaaS版桌面客户端,请务必立即采取行动。

事件经过与攻击手法

根据安全研究员 @橙子酱 的分析,攻击者利用了Apifox的一个安全缺陷。具体而言,Apifox桌面客户端在启动时会动态加载一个用于事件记录的远程JS文件:

hxxps://cdn[.]apifox[.]com/www/assets/js/apifox-app-event-tracking.min.js

正常情况下,该文件大小约为34KB。然而,在2026年3月4日之后,部分用户请求到的文件被篡改为77KB的恶意版本。这个带毒的JS文件会进一步动态加载另一个恶意脚本:

hxxps://apifox[.]it[.]com/public/apifox-event.js

在满足特定条件时,攻击载荷会被触发,开始窃取主机上的敏感信息,主要包括:

- SSH私钥(如

~/.ssh/ 目录下的文件)

- Git凭证(如

~/.git-credentials)

- Kubernetes (k8s) 配置与凭证

- 命令行历史记录(如

~/.bash_history, ~/.zsh_history)

- 系统进程列表等环境信息

窃取的数据会被上报至攻击者控制的域名 hxxps://apifox[.]it[.]com/event/0/log。更危险的是,攻击者后续还可能控制受感染主机拉取并执行后门程序,尝试进行横向移动,以控制网络内更有价值的目标。对于可能已受到影响的企业,建议立即启动全面的安全审计与排查。

极具迷惑性的攻击域名

本次攻击中使用的域名 apifox.it.com 颇具迷惑性。这里的 it.com 并非意大利的国家代码顶级域,而是一项商业化运营的子域名服务。攻击者注册了 apifox 这个子域名,使其看起来与官方域名高度相似,极易降低开发者的警惕性。相比之下,如果使用一个随机且不相关的域名,可能更容易引起怀疑。

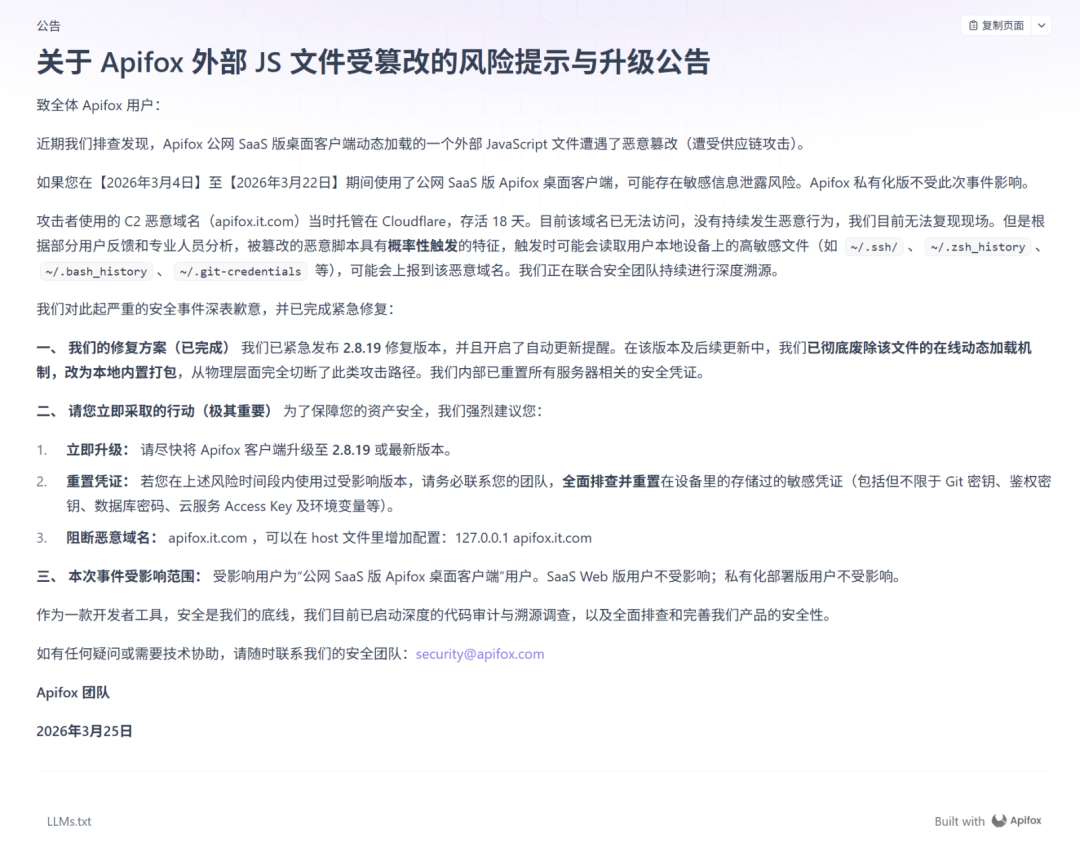

Apifox的响应与修复

Apifox团队在2026年3月23日发布的 v2.8.19 版本更新中,移除了在线加载JS文件的机制,改为将相关文件直接内置在客户端中。这显然是为了修复此次供应链攻击漏洞。

然而,直到3月25日晚间安全研究人员的报告被广泛传播后,Apifox才在其官方渠道发布了一份安全公告。此前,平台并未主动、醒目地告知用户此次严重的安全风险。

迟到的公告与业界的质疑

Apifox的“鸵鸟”行为引发了大量批评。作为一款以开发者和企业为客户的专业平台,出现如此严重的安全事件后,正确的做法应当是立即、透明地通过所有渠道通知用户,并指导其进行应急响应。

但事实是,Apifox在修复漏洞后保持了沉默,安全公告也未在官网首页等明显位置展示,用户需要点击“帮助文档”才能在导航栏中找到。这种试图淡化事件影响的做法,不仅延误了用户采取补救措施的时间,还可能因凭证泄露导致更严重的次级攻击,进一步加剧了用户资产面临的风险,也严重损害了平台自身的信誉。

给开发者的紧急行动指南

无论你是否确认自己的设备受到影响,只要在2026年3月4日至3月23日期间使用过Apifox SaaS版桌面客户端,都应立即执行以下操作,所谓“君子不立危墙之下”:

- 立即升级客户端:将Apifox桌面客户端升级至 v2.8.19 或更高版本。

- 全面轮换敏感凭证:这是最重要的一步!请务必联系您的团队,排查并重置所有在该设备上存储或使用过的敏感信息,包括但不限于:

- SSH公钥/私钥对

- Git个人访问令牌(PAT)、用户名密码

- 各类云服务商的 Access Key / Secret Key

- 数据库连接密码

- Kubernetes集群的

kubeconfig 文件及凭证

- 项目中的环境变量文件(如

.env)

- 深度安全排查:检查所有相关的服务器、K8s集群、云资源是否存在未知或异常的登录、访问记录。攻击者可能已经利用窃取的凭证进行了入侵。

- 本地阻断恶意域名:在系统的 hosts 文件中添加以下配置,防止任何残留脚本与攻击者服务器通信:

127.0.0.1 apifox.it.com

自查脚本

安全社区提供了一份自查脚本,可用于辅助判断设备是否可能加载过恶意JS文件。你可以访问以下Gist链接查看和使用:

https://gist.github.com/junaire/c5f8a6c7d965fc6072c9827f6a2f1cc8

请注意:该脚本不一定能100%准确检测所有情况。最保险的做法仍然是假定风险存在,并严格执行上述的凭证轮换与安全排查流程。

此次Apifox供应链攻击事件再次为整个技术社区敲响了警钟,尤其是依赖第三方开发工具的企业和团队。建立完善的供应链安全监控与应急响应机制至关重要。我们也会在云栈社区持续关注此事进展,并分享更多关于API安全、供应链防护的深度讨论与实用方案。