近期,网络安全领域出现了一股新的威胁浪潮。一种代号为 “PXA” 的新型信息窃取木马正悄然活跃,其攻击矛头精准地指向了金融行业从业者与加密货币持有者。根据网络安全公司CyberProof的监测数据,在2026年第一季度,与这款木马相关的攻击事件数量激增了约10%,其危害不容小觑。

那么,是什么导致了“PXA”木马的突然崛起?安全专家分析认为,这与2025年几款知名的信息窃取软件(例如RedLine、Lumma)被执法部门成功捣毁有关。网络犯罪分子失去了原有的作案工具,便开始迅速推广和利用“PXA”木马,以填补这一市场空白。

对于普通用户而言,感染过程往往在不知不觉中发生。攻击者广泛发送精心设计的钓鱼邮件,这些邮件通常伪装成报税单、法律文件,甚至是Adobe Photoshop等常用软件的安装包,欺骗性极强。其中一种常见的套路,是邮件附带一个名为 “Pumaproject.zip” 的压缩文件。一旦好奇心驱使您解压并打开了里面的文件,您的计算机系统就可能在后台被悄然植入恶意代码。

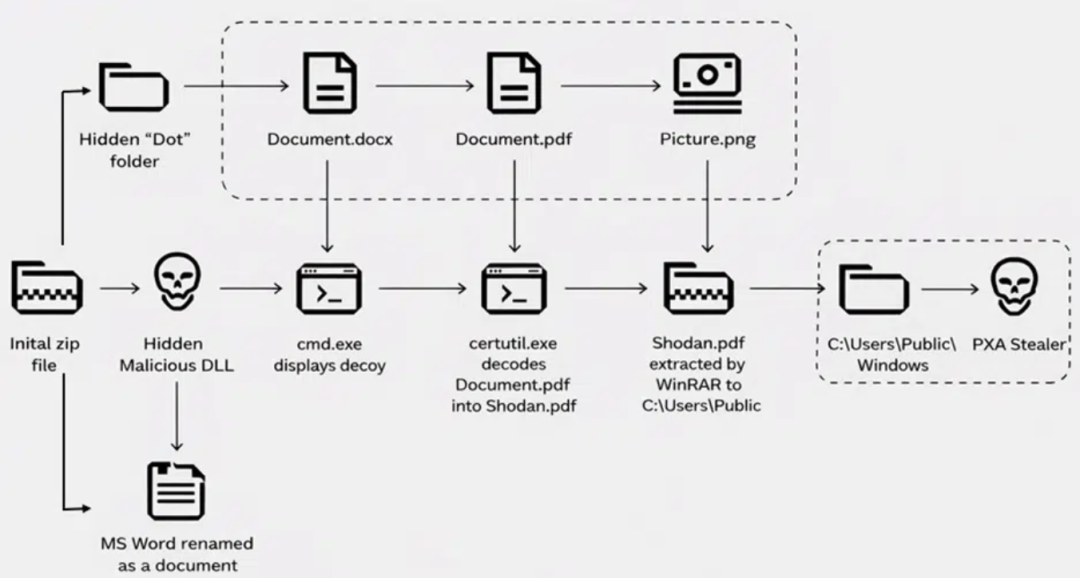

为了绕过安全软件的检测,这款窃密木马采用了多层次的隐匿技术来隐藏自身:

- 创建“隐身”文件夹:它会在系统内创建一个名为“Dots”的文件夹(这类文件夹通常以“.”开头,具有隐藏属性),并使用特定密码 “shodan2201” 来保护其核心恶意文件。

- 借壳“换脸”:为了融入正常的系统环境,它会将自身的恶意文件重命名为常见的系统进程名称,例如

svchost.exe,试图在众多合法文件中蒙混过关。

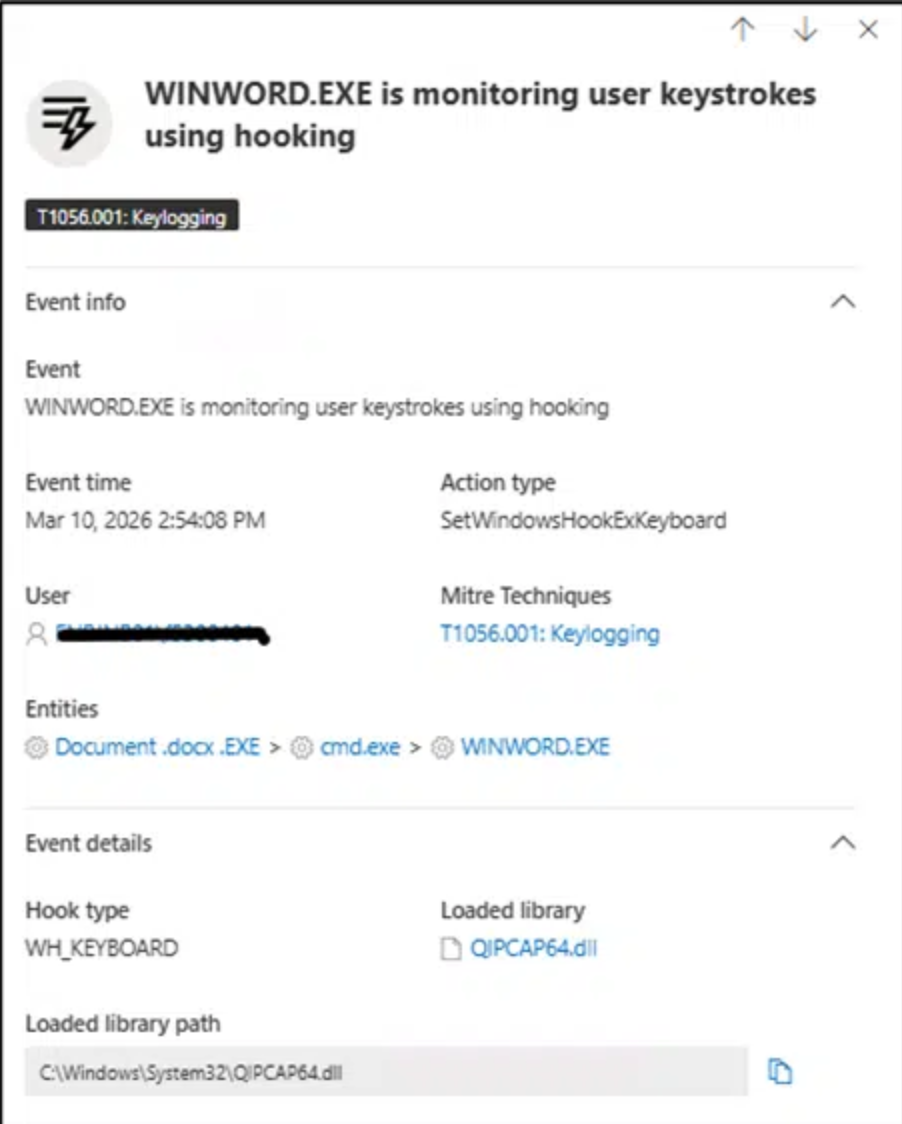

- 实施键盘记录:更为狡猾的是,它还会伪装成用户常用的办公软件进程(如

WINWORD.EXE)。一旦成功执行,便会秘密加载键盘记录模块,您在电脑上输入的所有按键,包括各类账户名和密码,都会被其暗中捕获并上传。

当成功感染目标计算机后,PXA木马便开始执行其核心任务——大肆搜刮受害者的数字资产与敏感信息,主要包括:

- 浏览器保存的密码:自动窃取您在Chrome、Edge、Firefox等主流浏览器中保存的所有网站登录凭证。

- 加密货币钱包文件:扫描并盗取存储在本地的加密货币钱包的私钥文件或相关配置文件。

- 特定金融网站数据:针对预设列表中的银行、证券交易平台等金融网站,窃取相关的登录会话、Cookie等敏感数据。

为了有效管理和区分从不同受害者那里窃取的数据,攻击者还会为每台被感染的计算机分配一个唯一的标识符,其形式通常为 “Verymuchxbot” 加上特定编号。所有窃取到的信息最终会通过加密的Telegram频道或其它匿名通信渠道发送给幕后黑手。

此外,该木马具备较强的持久化能力。它会在Windows注册表中植入特定的启动项,确保即使计算机重启,恶意程序也能自动再次运行,这使得普通用户很难将其彻底清除。

面对此类日益精进的威胁,普通用户也无需过度恐慌,关键在于提高日常的安全意识并采取一些基本的防范措施:

- 警惕不明邮件附件:对于来源不明或未经核实的电子邮件,尤其是那些包含

.zip 或 .rar 压缩包附件的,即使邮件主题看似非常紧急(如“逾期账单通知”),也务必先通过电话或其他可靠渠道确认发件人身份,切勿直接打开附件。

- 留意异常网络连接:如果发现计算机出现异常的带宽占用,或者浏览器、安全软件报告尝试连接一些可疑域名(如以

.xyz、 .shop 等新顶级域结尾的陌生网站),应立即引起警惕。

- 谨慎处理陌生文件:如果在电脑中(尤其是下载文件夹或桌面)突然出现以

.vbs、 .js 或 .scr 等结尾的陌生可执行文件,绝对不要双击运行。

了解最新的网络威胁动态和攻击手法,是构筑个人数字安全防线的第一步。保持持续的学习和对安全事件的关注,能帮助我们更好地规避风险。如果您对恶意软件分析或渗透测试等安全技术感兴趣,可以前往 云栈社区 的安全技术板块,与更多专业人士交流探讨。

资讯来源:综合自网络安全公司CyberProof研究报告及公开威胁情报。

|