朝鲜黑客组织 Lazarus 集团再次成为焦点。这一次,他们通过一场历时半年的精心渗透,从 Solana 生态的头部 DeFi 协议 Drift Protocol 中盗走了价值 2.85 亿美元的资产。

这起发生在2026年4月1日的事件,在短短12分钟内完成,但其背后的布局却长达六个月。它并非利用智能合约的代码漏洞,而是一场典型的、针对人性的高级社会工程学猎杀。

Drift Protocol 在事发后通过官方推特账号发布公告,确认协议遭受主动攻击,并暂停了充提功能。

长达六个月的信任构建

攻击的核心在于对“信任”的极致利用。据报道,早在2025年10月,Lazarus 集团的攻击者便伪装成一家量化交易公司,在迪拜的一场区块链峰会上主动接触了 Drift Protocol 的核心开发团队。

他们准备了无可挑剔的伪装:扎实的技术背景、可供核查的过往履历,甚至为了取信于对方,向协议内存入了100万美元的“实盘”资金。通过这种快速展示“实力”和“诚意”的方式,他们迅速与目标团队建立了初步信任。

在随后的半年里,攻击者与 Drift 团队进行了多次线下会面,深入讨论业务合作与技术细节。这种持续的、面对面的交流,使得平台方彻底放松了警惕,逐渐将对方视为可信赖的合作伙伴或潜在客户,一步步落入了精心设计的陷阱。

安全研究员指出,这起事件本质上是长达半年的社会工程控制,而非单纯的技术漏洞利用。

精准收网:无缝的操作链条

进入2026年3月,攻击进入最终收网阶段。攻击者通过分享包含恶意代码的软件仓库、或伪装成测试版的iOS钱包应用等方式,巧妙地入侵并控制了Drift核心成员的办公设备。

在获取设备控制权后,攻击者进一步窃取了关键的多重签名(Multi-Sig)钱包权限,并诱骗不知情的团队成员签署了一份“永不过期”的提款交易授权。恰逢此时,Drift协议自身进行了一次安全策略调整,取消了多签交易的时间锁(Timelock)机制,这无意中为攻击者扫清了一个关键的执行障碍。

2026年4月1日,攻击者趁平台进行常规测试的时机突然发难。他们在一分钟内便完全接管了协议的管理权限,随后将自行创建的无价值代币虚标为高价资产进行抵押,并在接下来的12分钟内,连续发起31笔提款交易,将价值2.85亿美元的各种加密资产转移一空。得手后,攻击者迅速清除了所有的聊天记录,并远程触发了植入恶意软件的自毁程序,整个攻击过程干净利落,几乎未留下可供追溯的线索。

社会工程学通过利用人的心理弱点,如信任、好奇、贪婪等,来绕过技术防线。

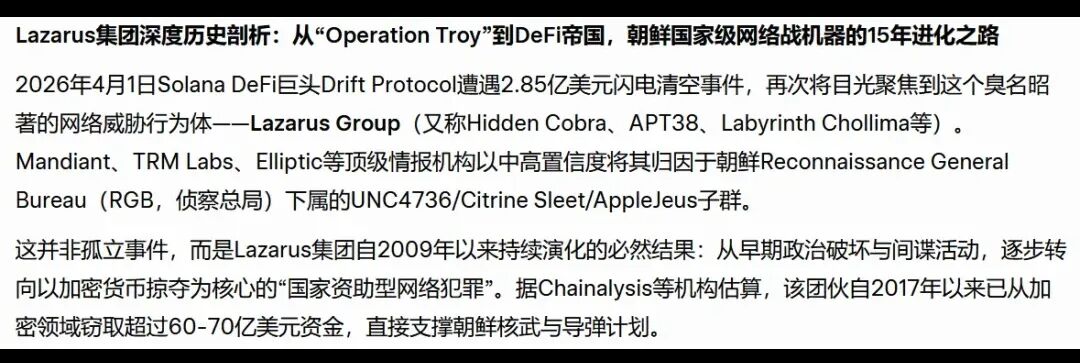

元凶:国家支持的黑客军团

多家区块链安全与情报机构,如 Mandiant、TRM Labs 的分析均指出,此次攻击的手法和归因线索高度指向朝鲜的 Lazarus 集团(也称为APT38、Hidden Cobra)。该集团被普遍认为受朝鲜侦察总局(RGB)指挥,其网络犯罪活动具有明确的国家背景和财政目的。

情报机构报告揭示了Lazarus集团从早期网络间谍活动向以加密货币掠夺为核心的战略转变。

据Chainalysis等机构估算,自2017年以来,该集团已从全球加密货币领域窃取超过60亿美元的资金,这些非法所得很大程度上被用于支持其国家的军事计划。而Drift Protocol团队在此次事件中暴露的核心失误在于:将高权限的运维操作置于未做严格隔离的日常办公环境中,并对通过长期社交建立起来的“外部人员”给予了过度信任,导致攻击者能够“里应外合”地完成入侵。

启示:人是最脆弱的环节

这起损失巨大的安全事件为整个DeFi乃至更广泛的科技行业敲响了警钟。它残酷地揭示了一个事实:即使拥有经过严格审计的智能合约和看似固若金汤的技术架构,也难以防范针对团队个人的、长期耐心的社会工程学攻击。

真正的安全防御是一个系统工程,它不仅仅关乎代码,更关乎流程与管理。这包括严格执行开发与办公环境的物理及网络隔离、贯彻零信任(Zero Trust)安全原则、实施最小权限访问控制、以及对所有成员进行持续的安全意识培训。因为,在安全防线的最后一环,也是最脆弱的一环,始终是“人”。开发者社区如云栈社区也时常对此类高级持续性威胁进行讨论与复盘,以提升行业整体的安全水位。