微软在2026年1月13日发布的周二补丁更新中,紧急修复了桌面窗口管理器中的一个关键零日信息泄露漏洞。该漏洞被追踪为CVE-2026-20805,微软表示已检测到其在野外被积极利用。

这一漏洞存在于桌面窗口管理器核心组件中,它允许一个权限较低的本地攻击者,通过远程ALPC端口泄露敏感的用户模式内存信息,特别是节地址。在现实的攻击场景中,此类信息泄露常被用作后续权限提升攻击链的关键一环。因此,管理员需要为受影响的旧版Windows系统紧急部署此补丁。

根据微软的评估,CVE-2026-20805的严重性等级为“重要”,其CVSS v3.1基础评分为5.5(向量:AV:L/AC:L/PR:L/UI:N/S:U/C:H/I:N/A:N)。虽然该漏洞无法被直接远程利用,但其攻击复杂度低且无需用户交互,这使得它成为恶意软件或入侵后横向移动的理想目标。

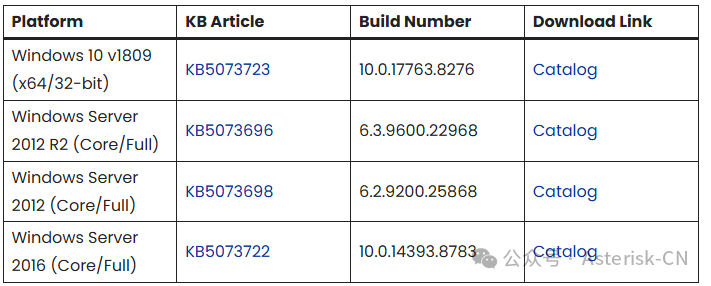

受影响平台与补丁信息

此漏洞主要影响仍在扩展支持期内的较旧Windows版本。微软已将相关更新标记为“必需”,管理员应优先处理。

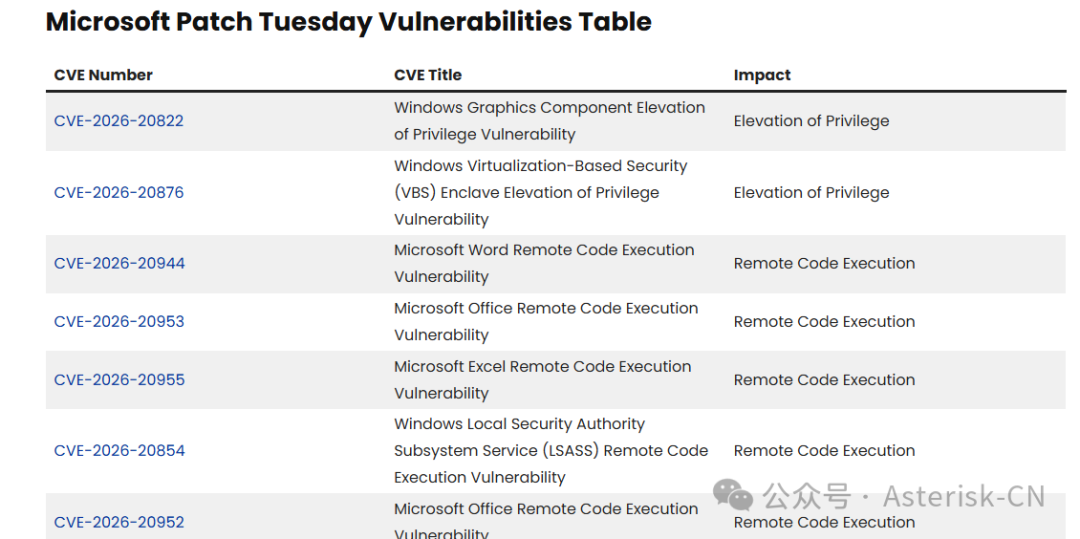

此次周二补丁日还修复了其他多个高危漏洞,包括多个远程代码执行漏洞,建议用户全面评估更新。

对于企业安全团队而言,及时关注并应用此类关键补丁是防御体系中的重要一环。更多技术分析与安全资讯,欢迎关注云栈社区的更新。 |