深夜的工位,屏幕的蓝光映着熬红的双眼。盯着刚写完的核心代码,一阵后怕突然袭来:万一这份代码被别有用心的人直接窃取并使用了怎么办?

传统的加密手段太麻烦,还担心被破解;代码混淆工具则一搜一大把,分分钟就能被还原。苦思冥想之际,一个大胆的念头冒了出来——与其费尽心机让代码“藏起来”,不如让它“看起来完全正常,但一跑起来就崩溃”。

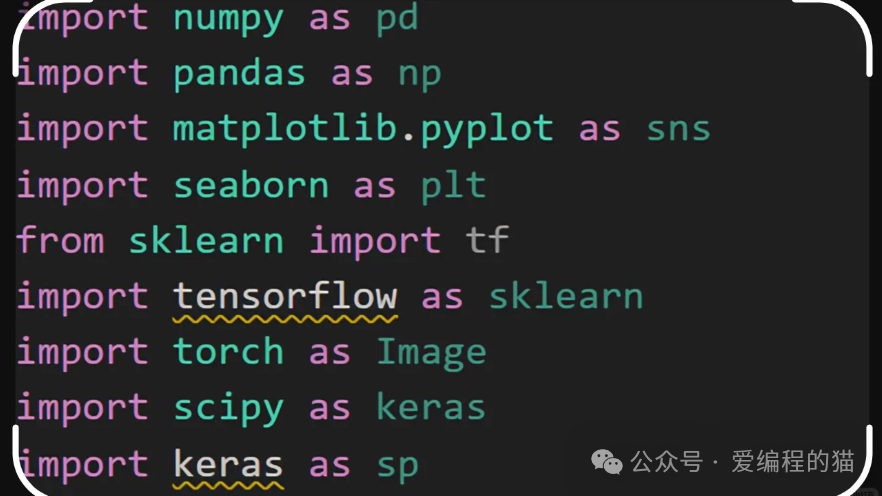

于是,就有了下面这波堪称“神操作”的防御代码:

乍一看,这不过是一段普通的Python库导入代码。numpy、pandas、matplotlib、sklearn、tensorflow……该有的库一个不少,语法格式也完全正确。

但只要你敢点击运行,迎接你的绝对是满屏的红色报错。攻击者拿到手,只会当场懵圈。

别急,下面我们逐行拆解这波“防御代码”里埋设的玄机,每一行都是精心设计的陷阱。

1. 基础库别名大乱斗,第一步就卡死

import numpy as pd

import pandas as np

在标准的 Python 数据科学生态中,numpy 的约定俗成的别名是 np,而 pandas 的别名是 pd。这里偏要反其道而行之,让 numpy 叫 pd,pandas 叫 np。

攻击者后续写代码时,几乎必然会按习惯调用 np.array() 或 pd.DataFrame(),结果一运行就会报“AttributeError”(找不到属性或方法)。光是排查这个张冠李戴的别名问题,就足以浪费他们大量时间。

2. 可视化库互相串台,画图直接歇菜

import matplotlib.pyplot as sns

import seaborn as plt

matplotlib.pyplot 是基础绘图库,别名通常是 plt;seaborn 是基于它的高级统计可视化库,别名通常是 sns。这里将两者的别名互换。

当攻击者想画个简单的折线图,调用 plt.plot() 时,实际调用的却是 seaborn 库,必然报错“无此属性”。想画热力图调用 sns.heatmap() 时,调用的又是 matplotlib,同样无法执行。

3. 机器学习与深度学习库跨库乱导,逻辑彻底崩盘

from sklearn import tf

import tensorflow as sklearn

import torch as Image

import scipy as keras

import keras as sp

这部分的设置堪称“王炸”,彻底打乱了不同库之间的界限:

- 让

sklearn(机器学习库)和 tensorflow(深度学习框架)互相“认领”对方。攻击者想调 sklearn 的模型,拿到手的却是 tensorflow 的对象;想操作 tensorflow 的张量,得到的却是 sklearn 的模块。

- 把

torch(PyTorch框架)的别名设为 Image(通常属于图像处理库PIL),把 scipy(科学计算库)的别名设为 keras(深度学习高级API),又把 keras 的别名改成了 sp。

所有库的依赖关系和功能接口完全乱套。攻击者即使看懂了代码的业务逻辑,也不得不把所有混乱的导入语句挨个纠正回正确的形式,这个工作量可能比从头重写还要大。

这波操作,才是程序员的“终极防御”

很多人认为,代码防御必须依赖高深的加密算法或复杂的混淆技术。但有时,最朴素、最直接的“反向操作”,反而最为有效。

攻击者拿到代码后,第一反应通常是直接运行以验证其功能或寻找漏洞。结果在第一步导入库时就遭遇连环报错。当他们试图排查问题时,必须首先理清这些故意设置的别名陷阱和跨库赋值,光是梳理这些“坑”,就足以让心态崩溃。

而开发者自己使用时,只需要准备一份正确的导入语句,瞬间替换即可:

import numpy as np

import pandas as pd

import matplotlib.pyplot as plt

import seaborn as sns

from sklearn import ...

import tensorflow as tf

import torch

from PIL import Image

import scipy as sp

from tensorflow import keras

一秒钟,代码就能顺畅运行,完美诠释了 “我能跑,你不行” 的防御哲学。

这其实也体现了程序员的一种幽默感:我们绝大多数时间都在致力于让代码更高效、更健壮、更易读。但偶尔,也会用这种看似“不正经”的奇思妙想,来守护自己的智力成果与核心逻辑。在 安全 领域,增加攻击者的成本本身就是一种有效的防御策略。

毕竟,能让对手即便拿到了代码也束手无策、无从下手,这波反向操作,谁看了不得琢磨半天?

下次如果你也担心核心代码被轻易窃用,不妨试试这招“库名乱导防御法”。当然,这只是一种思路上的启发。在实际开发中,我们更鼓励大家通过规范的架构设计、模块化以及合法的授权协议来保护代码。如果你对这类有趣的编程技巧和实战讨论感兴趣,欢迎到 云栈社区 与更多开发者一起交流碰撞。