近期,一项针对Microsoft 365用户的钓鱼攻击活动引起了广泛关注。与常规攻击不同,攻击者并未直接窃取密码,而是通过滥用OAuth令牌来获取对Outlook、Teams和OneDrive等企业数据的长期访问权限。该活动主要瞄准北美地区的商业用户,其手法隐蔽,风险极高。

传统攻击往往依赖于伪造的登录页面,而此次攻击的狡猾之处在于:它诱骗受害者在微软官方的设备登录门户上完成真实的登录流程。这使得用户乃至许多基础安全工具都难以察觉异常,攻击一旦成功,入侵者便能悄无声息地读取、发送邮件,访问敏感文件,对企业的内部通信与数据安全构成持续威胁。

攻击手法分析

KnowBe4威胁实验室的研究人员在2025年底发现了这一攻击活动。攻击者将逼真的钓鱼邮件与OAuth 2.0设备授权流程相结合,从而巧妙地绕过了强密码甚至多因素认证(MFA)的防护。

分析表明,攻击者极其擅长社会工程学,他们使用付款确认、奖金发放通知或语音邮件提醒等极具说服力的主题,精准地针对那些工作繁忙、容易因紧急事务而放松警惕的专业人士。由于受害者最终是在microsoft.com这个合法域名下完成认证,许多人会误以为整个过程是安全的,殊不知自己实际上将账户的访问权限授予了攻击者控制的恶意OAuth应用程序。

攻击流程详解

这种被称为“设备码劫持”(Device Code Hijacking)的攻击,其完整链条如下:当用户在微软官方的设备登录页面输入攻击者提供的设备代码后,微软身份平台会颁发与该受害者账户绑定的有效OAuth访问令牌和刷新令牌。攻击者通过实时轮询,能够立即捕获这些令牌。

这些令牌为攻击者提供了持久化的访问权限,并且此类活动通常不会在传统的凭证监控中触发明显警报。受影响的组织事后可能会发现一些异常,例如未经授权的邮箱操作、可疑的文件访问或潜在的数据外泄,但这些行为在日志中看起来都像是来自合法的用户会话,调查难度极大。

该攻击的核心在于滥用了OAuth设备授权流程。这一流程本是为智能电视、IoT设备等输入能力有限的设备设计的,但在本次攻击中,却被攻击者用于规避常规的登录安全防御措施,实现了对渗透测试中常见安全边界的巧妙绕过。

技术实现细节

攻击的具体技术步骤可以分解为以下几个阶段:

- 注册恶意应用:攻击者首先在Microsoft 365中注册一个OAuth应用程序。

- 生成设备码:为该应用生成一个唯一的设备代码。

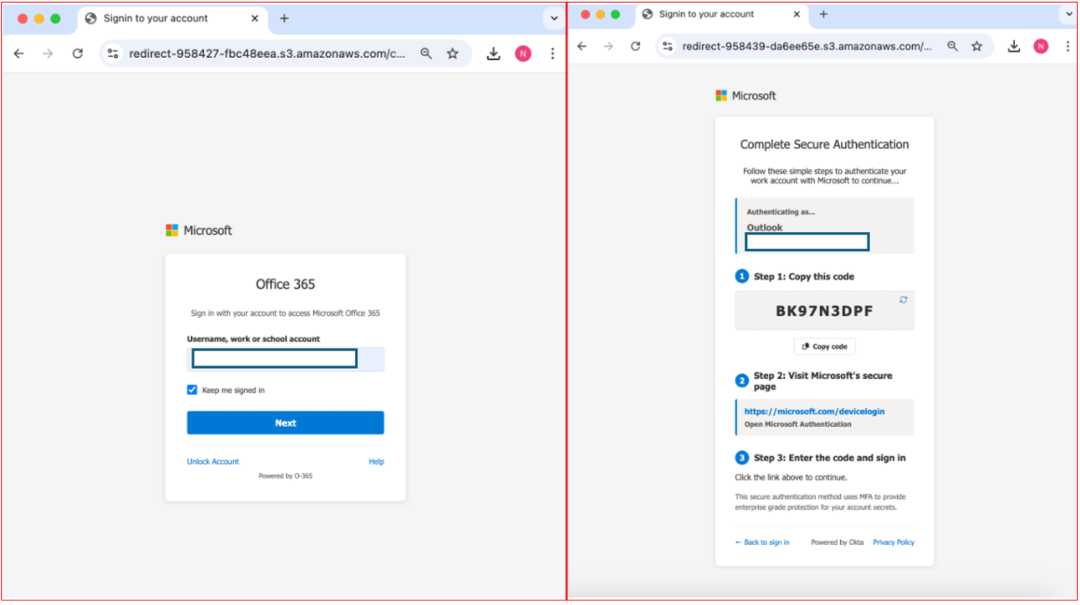

- 构建钓鱼诱饵:将这个设备代码嵌入到精心设计的钓鱼邮件中,引导受害者访问一个由攻击者控制的、看似正规的登录页面。

- 引导“安全认证”:该页面会提示用户输入工作邮箱,并遵循一个所谓的“安全认证”步骤,即复制一个代码并前往

microsoft.com/devicelogin进行验证。

- 令牌劫持:当受害者按照指示,在合法的微软门户提交该设备代码后,攻击者便开始持续轮询令牌端点。一旦微软批准了此次会话,攻击者便能立即劫持到颁发的OAuth访问令牌和刷新令牌。

攻击者成功窃取到的令牌数据包通常包含以下关键信息,这些令牌为其提供了访问Microsoft Graph API等资源的权限:

{

"access_token": "eyJhbGciOiJIUzI1NiIsInR5cCI6IkpXVCJ9...",

"refresh_token": "1.AUYAq9mbSxIN00T1OmEXG0RTeYQm0z0UgJ8rV-8EiKnsBxUaCTGAA_R08AB4BAAADA0z_R00A_8lVZq_c0R0VF1YkC3m5sBrxKfEb8cKfBbxC5ZJ23Wm8mMaBhM02r3aE4bVWr3_4jhq6Feu0L58YzFaFtSH3zRd_N1CkQuKf6NVR-",

"id_token": "eyJraWQiOiIxMjM0NTY3ODkwIiwibmFtZSI6IkpvaGFuIENFU1RpbWVUeXBlIjoiMjAyNS0wNi0wNi0xNzo0MzowOS4xMDAiLCJleHAiOjE2NTkzNDA5NTYsImlhdCI6MTY3ODkzNDA5NTYsImlhdHQiOiJleUpvaGFuIENFU1RpbWVUeXBlIjoiMjAyNS0wNi0wNi0xNzo0MzowOS4xMDAifQ.SflKxwRJSMeKKF2QT4fwpMeJfVzTPhl5qS9Ua6-Xv1tePYiN0YzI1U85jYAkN2Q",

"token_type": "Bearer",

"scope": "https://graph.microsoft.com/.default",

"expires_in": 3599,

"ext_expires_in": 3599,

"expires_on": 1672197200,

"not_before": 1672193600,

"resource": "https://graph.microsoft.com/"

}

防御建议

面对这种新型的OAuth令牌窃取攻击,企业的安全团队需要采取多层次的防御策略:

- 立即阻断:在网络层面,阻断与该活动相关的已知恶意域名和云存储URL。

- 日志分析:在电子邮件安全网关或日志中,搜索已识别的可疑发件人地址和特定的钓鱼邮件主题模式。

- 应用审核:紧急审核企业Azure AD/Microsoft Entra ID中近期用户同意的OAuth应用程序列表,移除任何不明确或可疑的条目。

从长远和根本的防护角度,管理员应考虑:

- 限制或禁用设备码流:在业务允许的情况下,于Azure AD中完全禁用设备代码授权流程,或通过条件访问策略严格限制其使用范围。

- 监控异常活动:定期审查Azure AD登录日志,重点关注异常的“设备代码”使用记录、地理位置不符的登录行为。

- 加强安全意识教育:对员工进行持续的安全培训,重点针对此类新型钓鱼手段。教育员工警惕任何关于紧急付款、意外文档共享或语音邮件提醒的邮件,并强调:即便被引导至真正的微软网站,也不应输入由他人通过邮件或消息提供的验证码。

结合技术管控与人员教育,企业才能在威胁造成实质性损害之前,有效检测并遏制此类隐蔽的OAuth令牌窃取攻击。

参考来源:

对企业安全防护和身份认证安全感兴趣的读者,可以关注云栈社区的相关技术板块,获取更多深度分析与实战案例。