在网络世界,任何可靠的数据交换开始之前,都需要一场严谨的“社交礼仪”——TCP(传输控制协议)的三次握手。作为 网络通信 的“管家”,TCP的首要职责就是确保通信双方能有序、可靠地对话:开始前必须打招呼,结束后也要礼貌道别。

而三次握手,正是TCP为双方量身打造的“建立连接”仪式。它通过三次信息交换,确保双方都能听到彼此,并明确后续数据交换的规则。接下来,我们来拆解这个过程的每一步。

TCP握手的三步流程

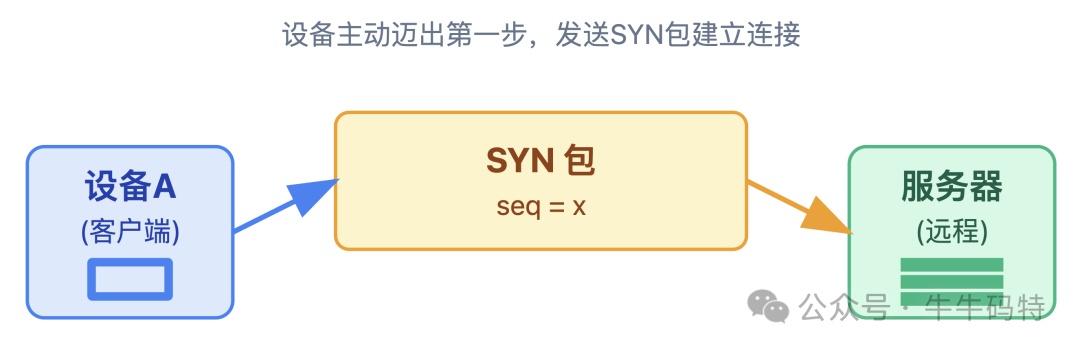

第一步:客户端主动发起“邀请”(SYN)

当你的设备(客户端)想要与远程服务器通信时,首先需要确认两件事:服务器是否在线,以及是否愿意响应。为此,设备会主动发送一个“打招呼”的数据包,这被称为 SYN包(Synchronize Sequence Numbers)。

这个过程就像一次试探性的喊话:“你好!我是设备A,想和你建立连接。如果你在,请回复我!”

SYN包并非简单的问候,它的TCP头部携带了建立连接的关键信息:

其中两个核心字段是:

- SYN=1:这是一个标志位,明确告知接收方:“这是一个连接请求,而非普通数据。”

- seq=x:这是一个随机生成的初始序列号。它标志着后续从设备A发出的数据将按照

x+1、x+2的顺序编号,以确保服务器能按序重组数据。

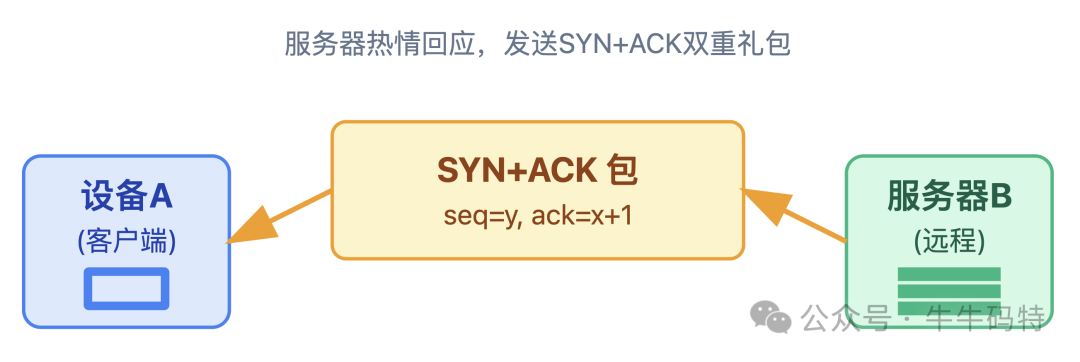

第二步:服务器热情回应(SYN+ACK)

当服务器收到客户端发来的SYN包后,如果它愿意建立连接,便会回复一个特殊的包——SYN+ACK包。

这相当于服务器热情地回应:“你好,设备A!我是服务器B,我收到了你的连接请求,我也准备好了与你通信!”

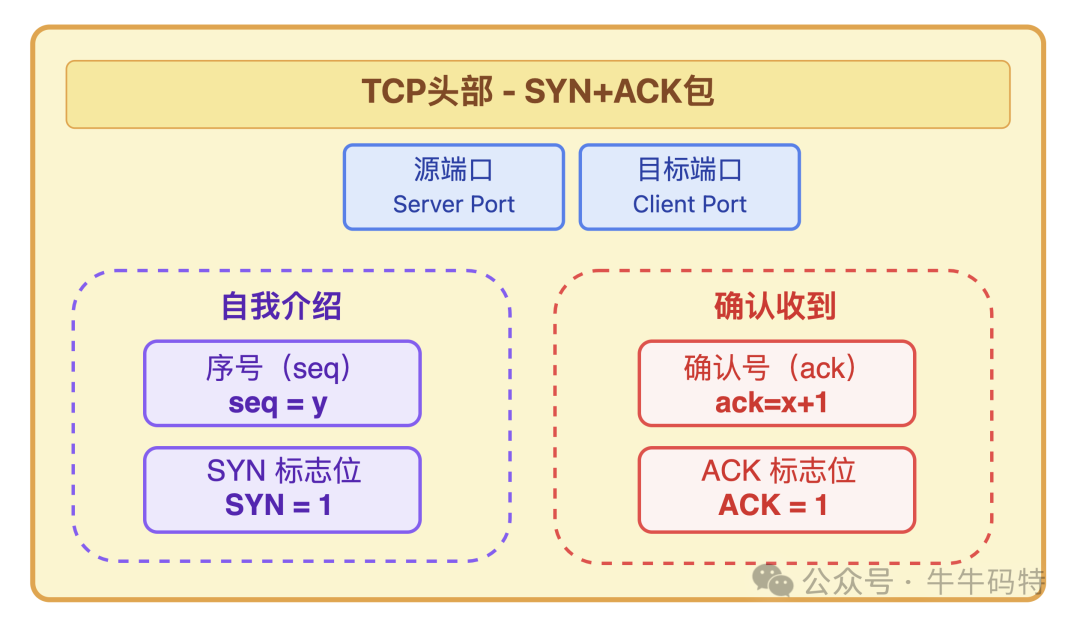

这个包之所以叫SYN+ACK,是因为它同时完成了两件事,体现在其TCP头部的两个标志位上:

- ACK部分(确认收到):

- 标志位

ACK=1 表示这是一个确认报文。

- 确认号

ack=x+1 明确告诉客户端:“你的序号为x的SYN包我已收到,我期待接收你从序号x+1开始的数据。”

- SYN部分(自我介绍):

- 标志位

SYN=1 表示这也是一个连接请求。

- 序号

seq=y 是服务器自己随机生成的初始序列号,它告诉客户端:“我后续发出的数据将按y、y+1、y+2的顺序编号。”

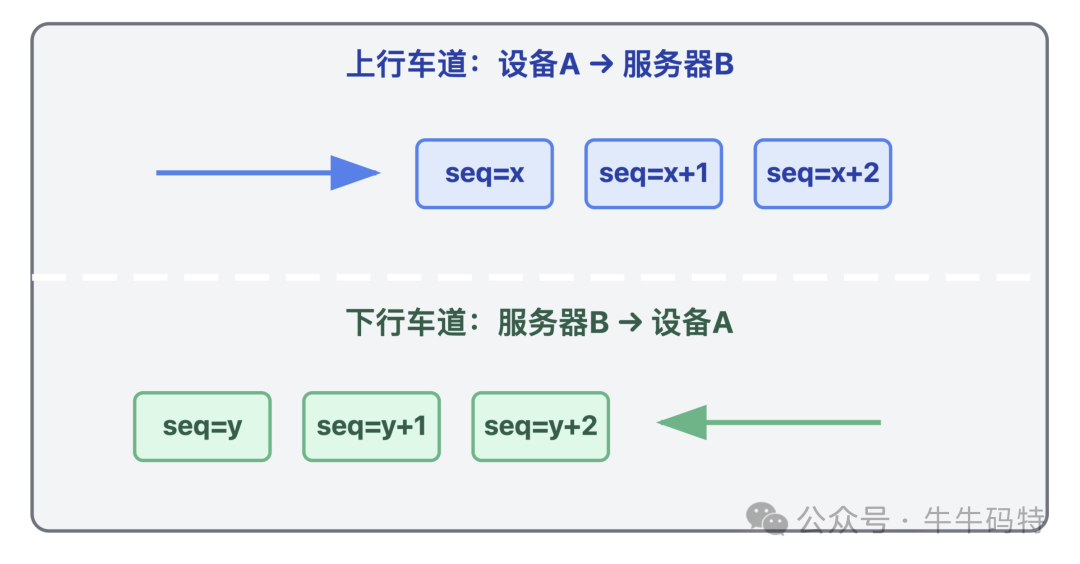

这里引出一个关键问题:为什么双方都需要生成一个随机的初始序列号(seq=x 和 seq=y)?

主要原因有二:

1. 管理双向数据流

TCP 是全双工协议,连接一旦建立,数据可以同时在两个方向上传输。这就像一条双向车道。如果只有一个序列号体系,双方将无法区分收到的数据是对方的新消息,还是自己发出数据的延迟副本。为两个方向各自设立独立的序列号起点,数据流便井然有序。

2. 防止历史数据包干扰

更重要的是,随机初始序列号能有效防止网络中残留的旧数据包(例如上一次连接的延迟包)被误认为是当前连接的有效数据。

设想上次通信的序列号用到了1000,而本次连接随机从5000开始。那么,即使一个序号为999的陈旧数据包“飘”了过来,也会因为序列号远小于当前期望值而被直接丢弃,避免了干扰。

至此,双方交换了各自的“对话手册”,为接下来的正式通信奠定了编号基础。

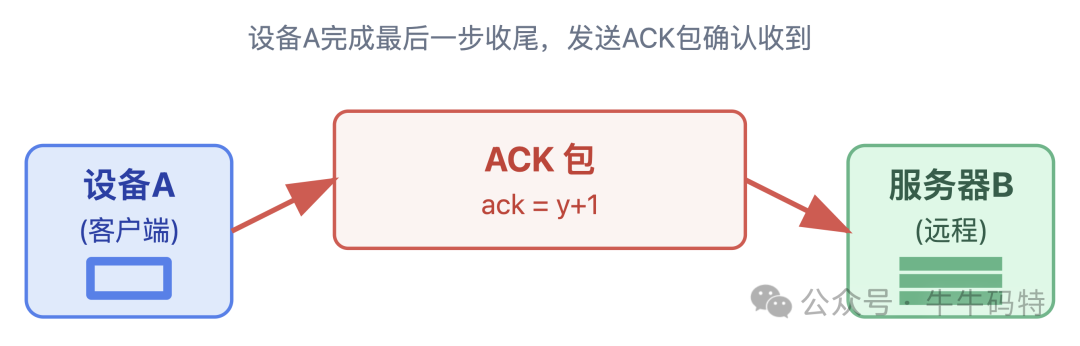

第三步:客户端最终确认(ACK)

收到服务器的SYN+ACK包后,连接建立还差最后一步。此时服务器心中仍有疑虑:客户端真的收到了我的回复吗? 如果这个SYN+ACK包在网络中丢失了怎么办?

客户端的ACK包就是消除疑虑的最终确认。

这相当于客户端拍着胸脯说:“服务器B,你的回复我已确认收到,现在我们可以正式开始传输数据了!”

这个ACK包的核心信息如下:

- ACK=1 和 ack=y+1:客户端明确告知服务器:“我已收到你的SYN包(序号y),我准备接收你从序号

y+1开始的数据。”

- seq=x+1:客户端此次发送的报文序号为

x+1。因为第一次握手发送的SYN包(序号x)已经“消耗”了序号x。

至此,三次握手完成。 双方通过“SYN(你好) → SYN+ACK(你好+收到) → ACK(收到)”三次对话,互相确认了彼此的接收能力和初始序列号。一条可靠的、全双工的数据传输通道就此建立,后续的网页请求、视频流、聊天消息都将通过这条通道有序传输。

为何是“三次”?两次与四次的对比

握手是为了建立信任,但为什么必须是三次?两次不够安全,四次又显多余吗?我们来分析一下。

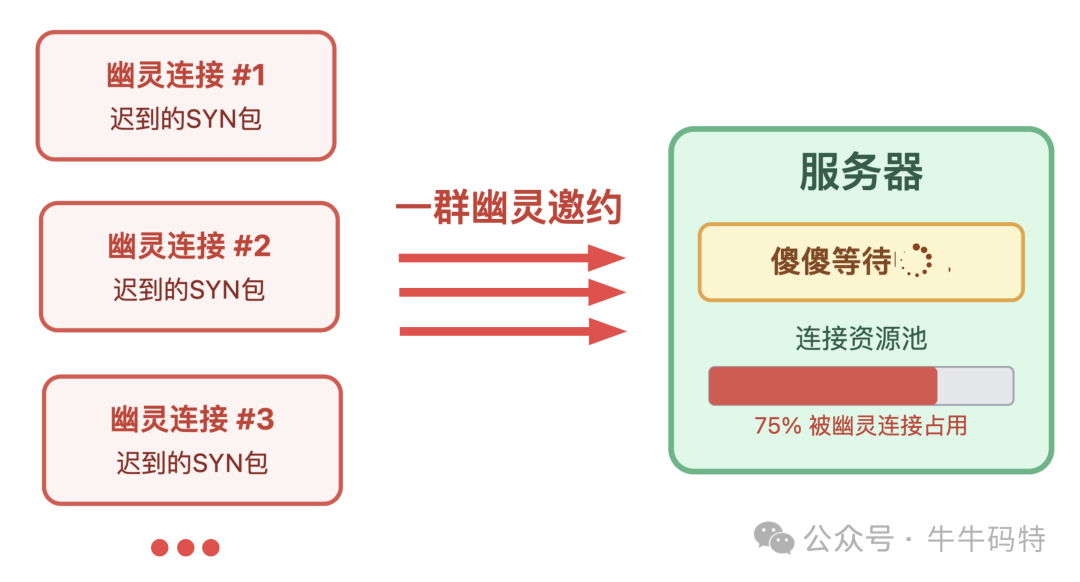

两次握手的风险:“幽灵连接”攻击

如果只有两次握手(客户端SYN,服务器SYN+ACK),服务器在发出SYN+ACK后便认为连接已建立,会立即分配资源(如内存缓冲区)。但这存在一个致命漏洞:服务器无法确认客户端是否真的收到了自己的SYN+ACK。

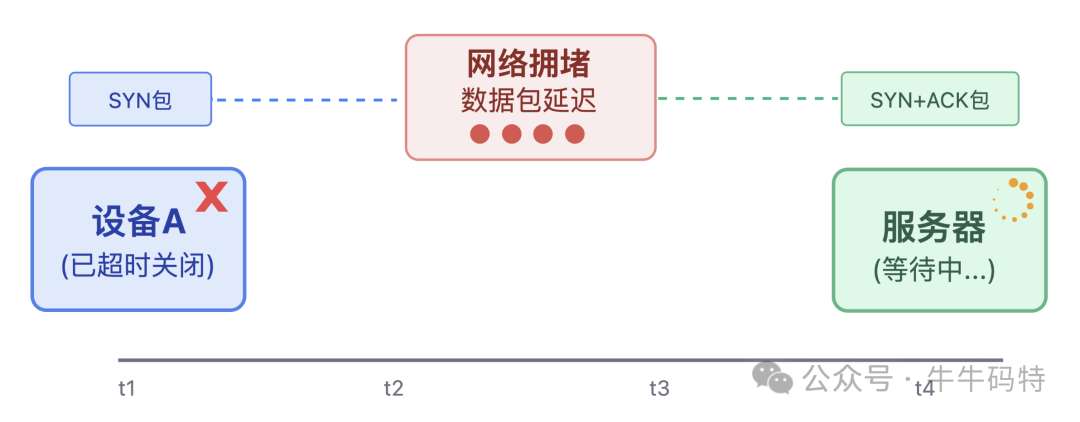

考虑一个场景:客户端的SYN包因网络拥塞严重延迟。服务器收到这个迟到的SYN后,回复SYN+ACK并分配资源。然而,客户端很可能早已因超时放弃了这个连接请求,根本不会理会这个迟到的回复。

于是,服务器会为一个“根本不存在的连接”傻傻等待,白白占用系统资源。如果恶意攻击者故意发送大量SYN包而不完成握手,就会迅速耗尽服务器资源,导致其无法服务正常用户,这即是经典的“SYN洪水攻击”。

三次握手中的第三步(客户端ACK),正是服务器等待的“最终收据”。只有收到这个ACK,服务器才确认客户端已就绪,从而正式分配资源。未收到ACK的“半连接”会在超时后被清除,资源得以释放,从而有效防御此类攻击。

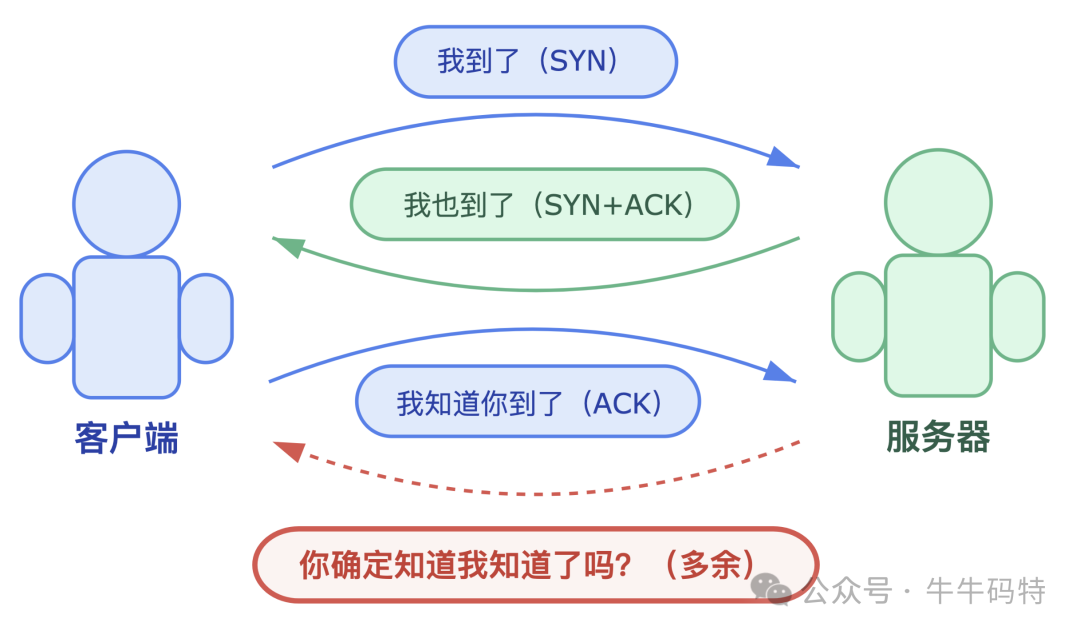

四次握手:不必要的冗余

既然两次不安全,四次握手是否更可靠?答案是否定的。三次握手已经精确、无遗漏地完成了所有必要的信息同步:

- 客户端→服务器:我能发,我的起始号是x。

- 服务器→客户端:我能收(确认了x),我也能发,我的起始号是y。

- 客户端→服务器:我能收(确认了y)。

如果强行加入第四次握手(服务器再发一个ACK确认客户端的ACK),就如同两人见面已互相说“你好,见到你很高兴”之后,再追问一句“你确定知道我知道你到了吗?”,纯属画蛇添足。

这不仅增加了额外的网络延迟和报文开销,还延长了连接建立时间,降低了效率。

总结:可靠通信的基石

TCP的三次握手,是网络协议设计中平衡安全与效率的典范。它以最小的通信代价(三次报文交互),解决了网络环境中数据包延迟、重复、乱序以及恶意攻击带来的挑战,为两端提供了可靠的连接状态同步。

它就像是互联网世界的“信任契约”,用最简洁的规则,默默支撑起每一次网页浏览、视频通话和文件传输的稳定与可靠。理解这个过程,是深入 网络原理 的重要一步。希望本文能帮助你清晰地掌握TCP三次握手的核心机制。如果你想了解更多网络协议或系统底层知识,欢迎在 云栈社区 交流探讨。