在前面两篇内容里,我们认识了网络世界两位关键的帮手 — IP 地址和 DNS 解析。它俩联手解决了网络通信中,“数据要传到哪”和“如何找到目标”的基本问题。

而今天要重点探讨的,则是在数据找到方向之后,守护其旅途安全的卫士 — HTTPS 协议。

它就像给你的银行卡号、聊天记录这些私密信息,贴上了一层“电子防窥膜”,让它们在穿越繁忙的网络公共走廊时,不被无关人员窥视,稳稳抵达目的地。

为什么 HTTPS 在数据传输中如此重要?要搞懂这个问题,我们不妨先把目光拉回 HTTP 主导的数据“裸奔”时代。

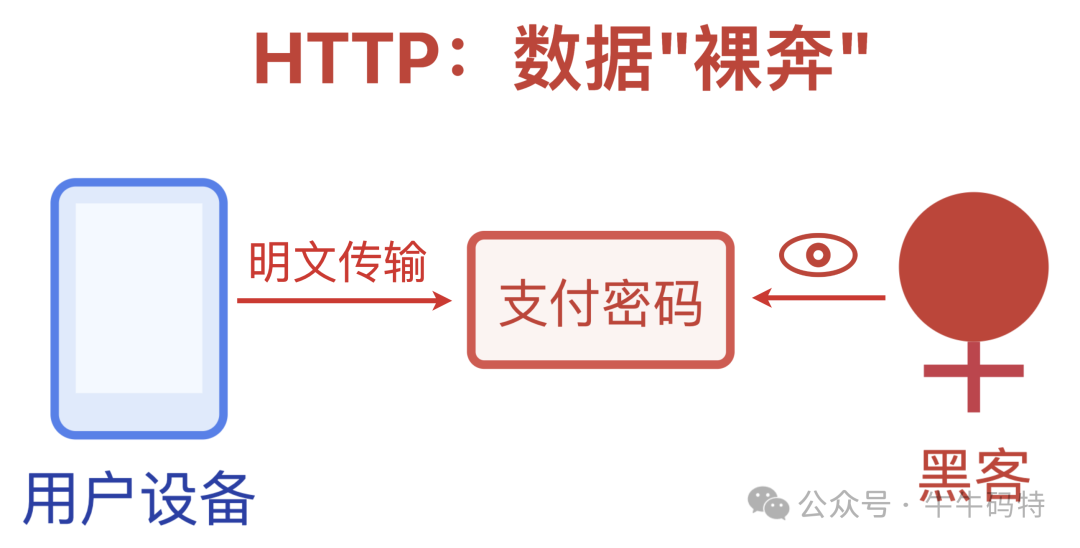

1. HTTP 时代的裸奔危机

作为互联网世界曾经的主流通信协议,HTTP 就像给数据开了一扇“全景落地窗”——在没有任何遮挡的传输模式下,你的支付密码、身份信息等敏感数据,如同被摆在透明展示柜里,在各类网络节点流转时暴露无遗。

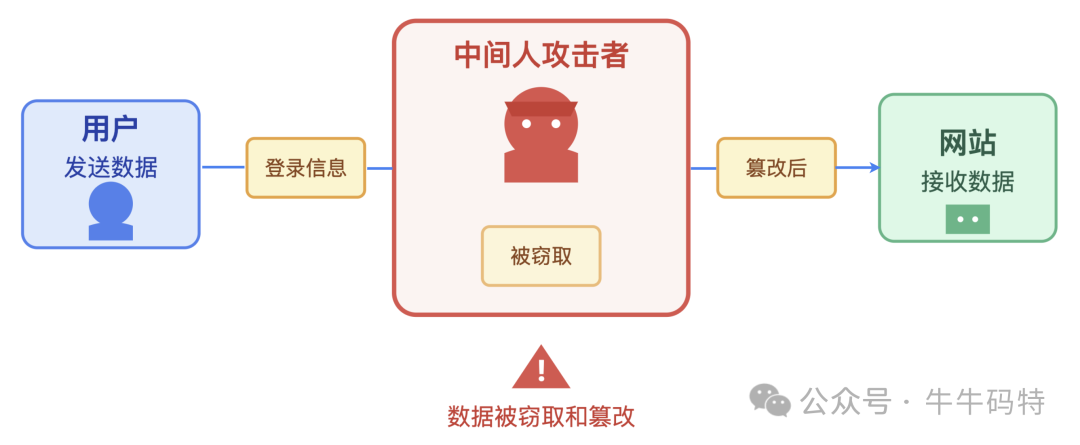

而比直接泄露更隐蔽的威胁,是“中间人攻击”。

在 HTTP 环境下,攻击者可以伪装成网络中的“中转站”,悄无声息地截取你与网站之间的所有数据——从登录账号到支付验证码,从聊天记录到商业邮件,无一能逃过窥探。更危险的是,攻击者还能伪造网站响应,比如篡改银行余额显示、修改购物订单地址,而你根本分不清收到的信息是真是假。

这种攻击就像你寄快递时遇到了假快递员:他偷偷拆开包裹翻看所有物品,甚至篡改里面的文件,再原封不动地封好寄出,而你和收件方都对此毫无察觉。

为了解决这些因明文传输产生的安全漏洞,HTTPS 这张“电子防窥膜”应运而生——它集加密、认证、完整性校验于一体,专门解决网络传输中的窃听、篡改、伪造等核心网络/系统问题。

接下来我们就看看 HTTPS 是如何一步步为数据贴上这层保护膜的。

2. HTTPS 数据“贴膜”指南

HTTPS 并非一个全新的数据传输协议,而是 HTTP 与 TLS/SSL 协议的组合升级。它的安全流程遵循层层递进的防护逻辑——通过身份验证、加密协商、数据密封三大核心环节,为敏感数据搭建起一层动态且牢固的防护屏障。

下面我们就来拆解这张“电子防窥膜”的核心工艺。

第一层:身份验证 — 确认防窥膜的官方资质

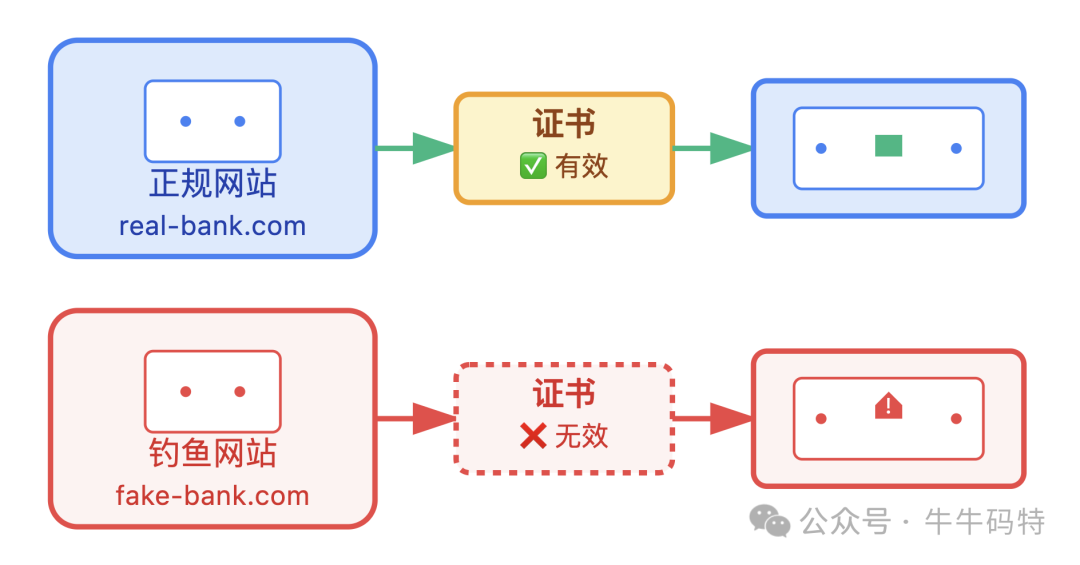

就像正规防窥膜的包装上,一定会清晰印着品牌标识或专属防伪码一样,HTTPS 验证网站身份靠的也是一个“凭证”——SSL/TLS 证书。这张证书是由第三方权威机构(CA)签发的,相当于给网站盖了个“官方认证章”,能实实在在地告诉你:“你访问的网站是真的,而非骗子做的钓鱼页面。”

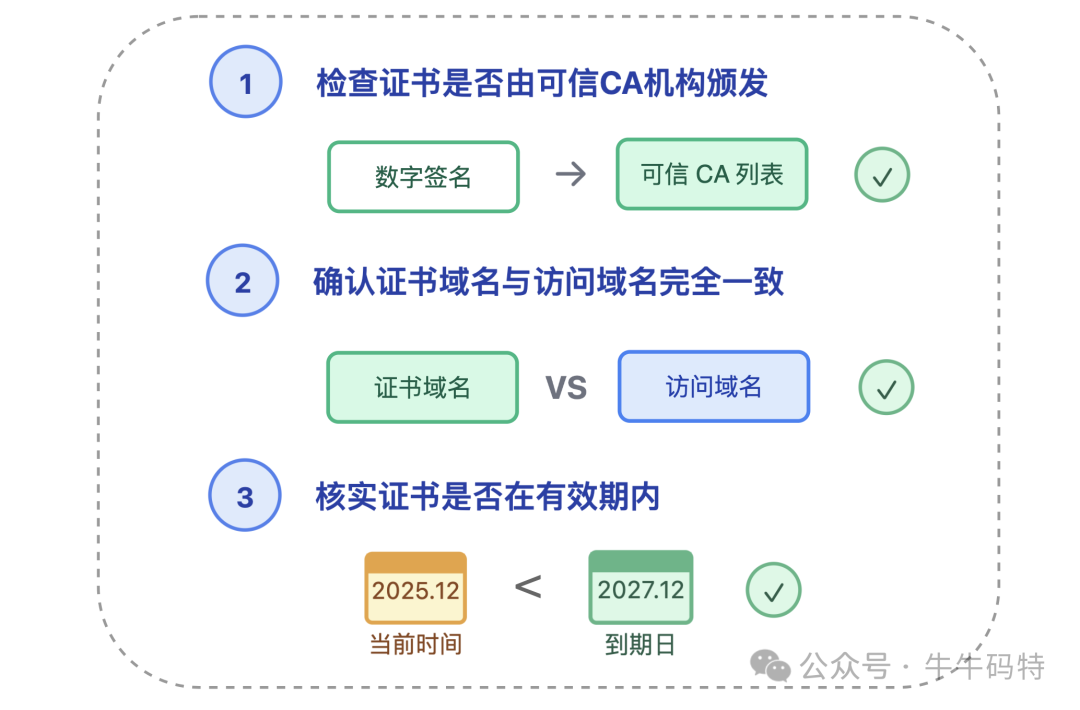

浏览器验证这张证书的过程,分为三步:

- 先查证书的“数字签名”,确认是由可信的 CA 机构颁发的,不是伪造的;

- 再核对证书上登记的域名,和当前访问的域名是否完全一致;

- 最后看证书有没有过期。

只要这三步里有任何一步没过,浏览器就会立刻弹出醒目的红色警告“此网站证书无效”。这就像手机店老板拿着膜仔细检查后,跟你说“这张膜的防伪码有问题,千万别用!”,直接帮你避开骗子设的陷阱。

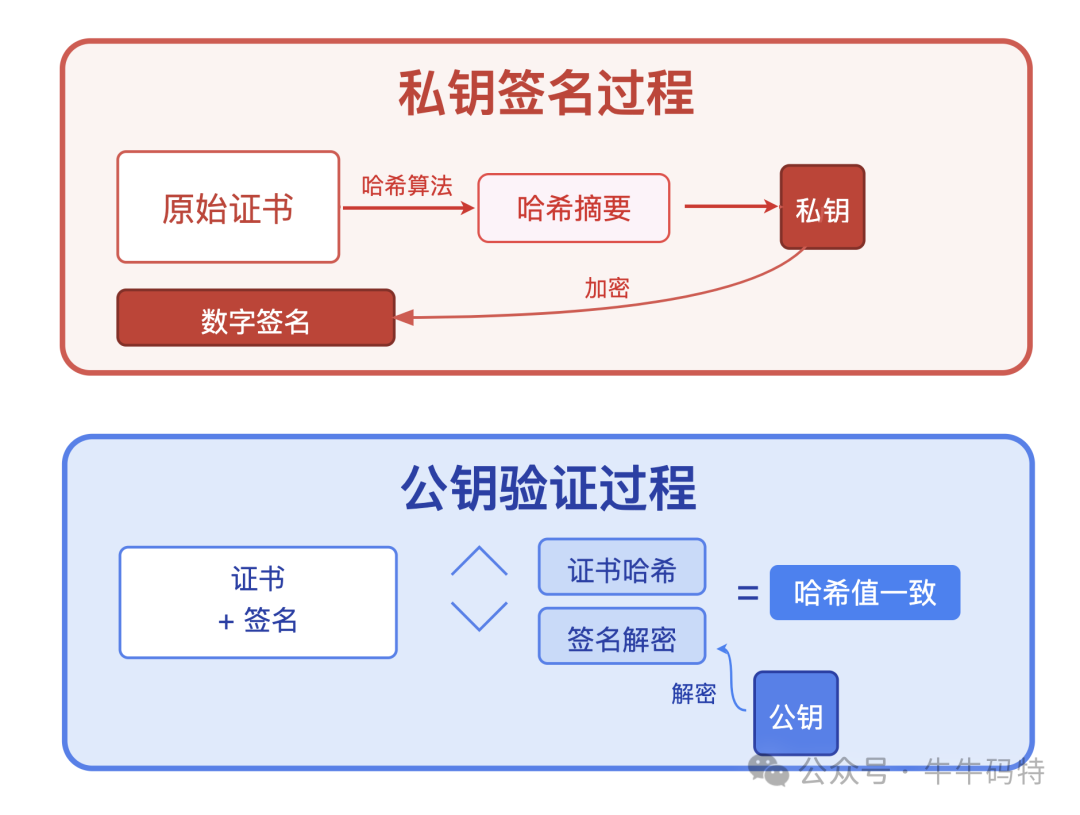

这里有人可能会疑惑:为什么 CA 机构签发的证书没人能伪造?核心就藏在「非对称加密」这门技术里:

CA 机构会用「仅限自己持有和使用」的私密钥匙——私钥,专门用来给证书做专属签名;而浏览器手里有 CA 公开的公钥,这相当于人人能拿到的验证工具,专门用来核对签名。

这种“私钥签名 + 公钥验证”的搭配,从技术上彻底堵死了证书被伪造的可能,直接守住了网站身份验证的第一道安全关。这一过程深刻体现了加密技术在建立信任中的基石作用。

不过,确认了网站是“官方正品”只是第一步,HTTPS 接下来要做的,就是通过 TLS 握手完成加密协商。

第二层:加密协商 — 校准贴膜的位置与材质

贴防窥膜前要是没选对材质、对准屏幕,贴完手机肯定满是气泡;HTTPS 正式传输数据前也一样,得先通过 TLS 握手协议做好“准备工作”,才能给后续的加密传输铺好顺畅通道。

这个准备过程分为两步:

第一步是浏览器和服务器先“互报家门”,明确双方的技术兼容范围。

这就像贴膜前要先确认手机型号和膜的材质是否匹配。双方会先协商 TLS 版本,优先选更安全高效的 TLS 1.3,要是对方不兼容,就降级到 TLS 1.2;接着再选定一套“加密工具包”,也就是加密套件。这里我们选用「ECDHE 密钥交换 + AES-GCM 对称加密」的组合,这是兼顾安全与效率的经典搭配:

- ECDHE 专门负责安全协商临时参数,为后续加密打牢基础;

- AES-GCM 则负责快速加密数据,同时还能校验数据是否被篡改。

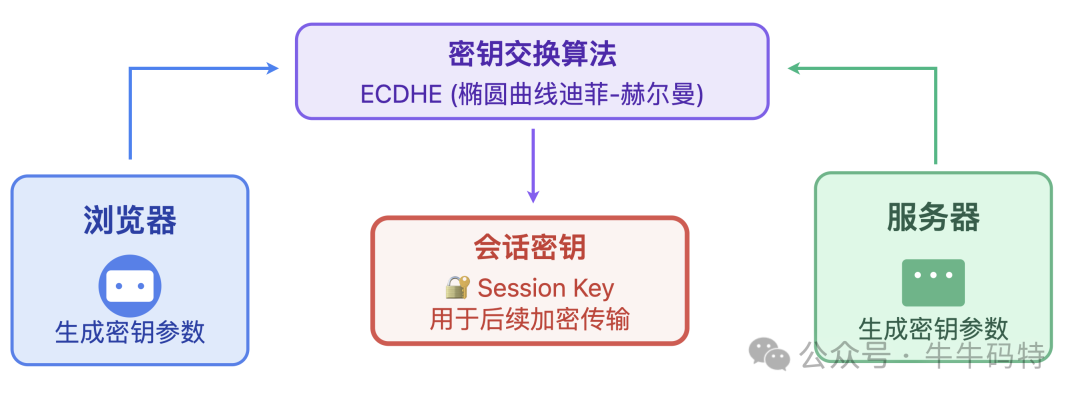

第二步是浏览器和服务器一起生成专属的会话密钥。

这把会话密钥的生成需要用到加密工具包里的 ECDHE 密钥交换算法——双方各自生成临时参数,再通过网络交互这些参数,最终一起算出一把对称密钥。这把密钥只在本次通信中使用,一旦连接断开就会立刻销毁,相当于贴防窥膜时用的一次性定位辅助工具,用完即弃,从根上避免了密钥重复使用带来的安全风险。

整个过程先确认兼容、选好工具,再生成专属密钥,为后续数据加密传输筑牢了基础。

第三层:数据密封 — 确保防窥膜“无缝贴合”

这层好比贴防窥膜的收尾步骤:用专用刮板把膜和屏幕牢牢贴紧,不给灰尘和气泡留任何可乘之机。

HTTPS 这层的核心,就是沿用第二层确定的 AES-GCM 对称加密算法,给数据做最终的“密封处理”。AES-GCM 算法的关键优势,是把「加密」和「校验」整合在了一起,整个处理流程可以分为三个阶段:

阶段一:数据加密

浏览器或服务器会用第二层生成的“专属会话密钥”,再搭配 AES-GCM 加密算法,把明文数据(比如网页内容、你填的表单信息)变成攻击者看不懂的密文。

阶段二:防伪标签生成

在数据加密的同时,AES-GCM 会自动基于数据内容,生成一个专属的“消息认证码(MAC)”,相当于给密封的数据贴上唯一防伪标签。这个标签与数据密文牢牢绑定,只要数据被篡改哪怕一个字符,标签都会跟着失效。

阶段三:接收端校验

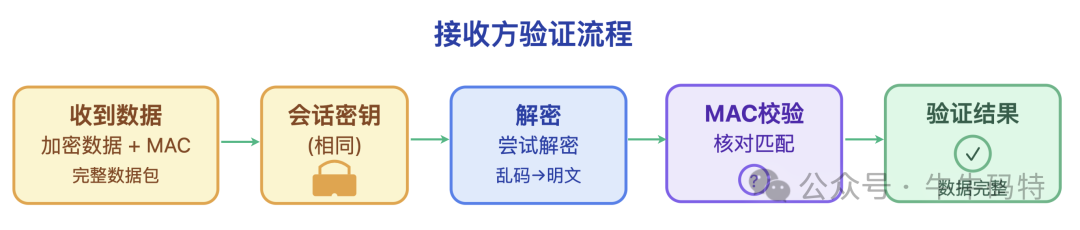

当接收方(浏览器或服务器)拿到密文和 MAC 后,会按两步走完成校验:

- 先解密:用之前双方约定好的同一把“会话密钥”,把收到的加密乱码还原成原始数据;

- 再算“标签”:按照提前定好的算法,重新计算这份原始数据对应的“防伪标签”(MAC)。

最后关键一步:把新计算出来的“标签”和收到的原始“标签”做比对:

- 如果两者完全一样,说明数据在传输过程中没被篡改,是安全可用的;

- 要是两者对不上,系统会立刻判定数据被人动过手脚,直接拒绝接收。

经过以上三个阶段,HTTPS 完整实现了“事前核验、事中加密、事后校验”的闭环防护,就像给数据从头到尾贴了一层“防窥膜”,牢牢守住每一道安全关口。

不过这层“防窥膜”并非一开始就牢不可破,它的三层安全体系,也是在和攻击者的攻防对抗中,经过多次迭代升级才完善的。

3. HTTPS 的“防窥”技术进化史

从 1995 年的 SSL 2.0 到 2018 年的 TLS 1.3,HTTPS 每一代协议的升级都像“防窥”工艺的革新:既修复了旧版本的安全漏洞,又让数据防护的效率越来越高。

我们先通过一张表格,看看这些“防窥”工艺的升级轨迹:

| 协议版本 |

发布年份 |

安全增强点 |

| SSL 2.0 |

1995 |

仅支持 40 位加密,已完全淘汰 |

| SSL 3.0 |

1996 |

修复SSL 2.0漏洞,但存在 POODLE 攻击风险,逐步被弃用 |

| TLS 1.0 |

1999 |

支持 MAC 认证,采用 CBC 模式,但该模式易受 BEAST 攻击 |

| TLS 1.2 |

2008 |

支持 SHA-256 哈希算法和 AEAD 加密模式,强化完整性校验 |

| TLS 1.3 |

2018 |

废除不安全的 RSA密钥交换,强制开启前向安全 |

顺着表格的技术脉络,我们能清晰梳理出 HTTPS 协议升级的三次关键突破:

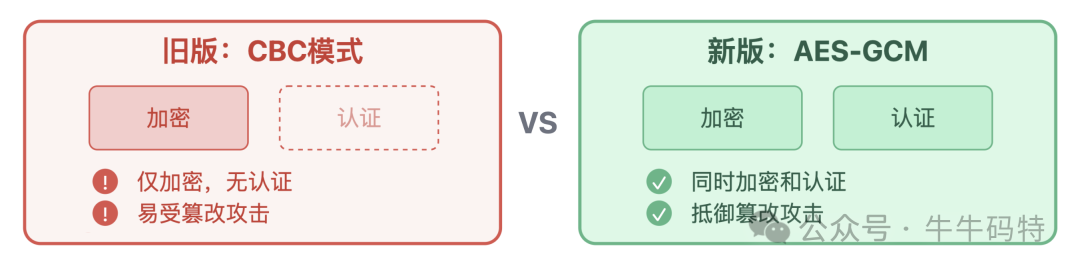

突破一:加密算法的更替 — 从 CBC 模式到 AES-GCM

TLS 1.0 虽然通过 MAC 认证机制填补了部分安全空白,但采用的 CBC 模式容易被破解。这一技术缺陷直接推动了加密算法的迭代,最终 AES-GCM 算法凭借「加密 + 防伪」一体化的优势成为主流。

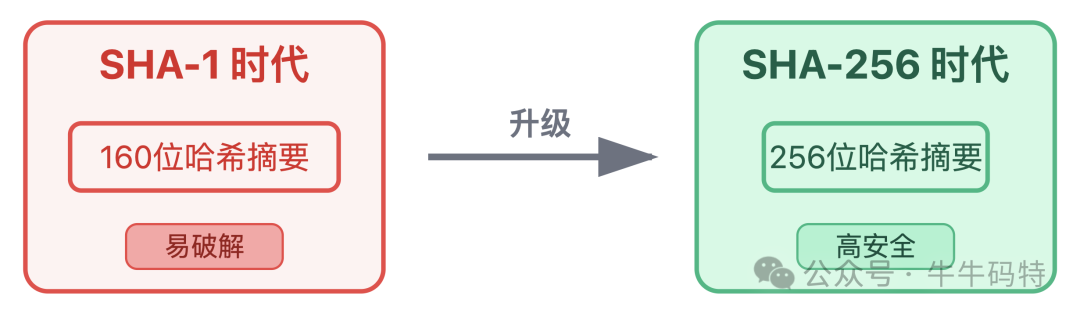

突破二:校验算法的升级 — SHA-256 取代 SHA-1

TLS 1.2 首次引入的 SHA-256 哈希算法,彻底改变了证书认证的安全格局。升级后,证书的安全校验能力从 SHA-1 的 160 位哈希摘要,提升为 SHA-256 的 256 位哈希摘要——哈希值的长度和计算复杂度大幅提升,让旧版破解手段彻底失效。

突破三:TLS 1.3 的“高光时刻” — 前向安全与高效握手

作为目前最先进的协议版本,TLS 1.3 的升级堪称“里程碑式”:

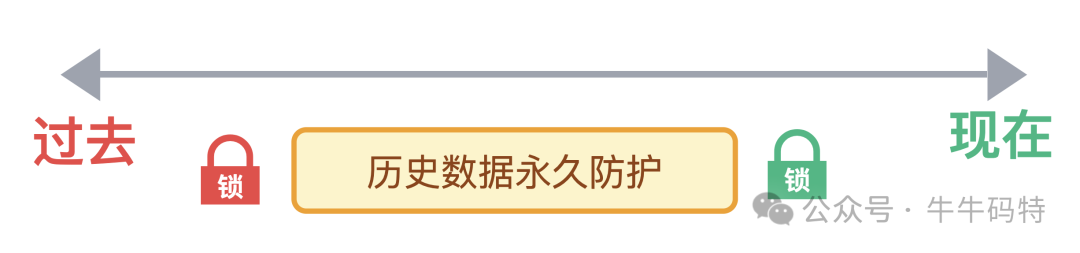

- 强制前向安全:废除了不安全的 RSA 密钥交换,哪怕未来会话密钥意外泄露,攻击者也无法解密过去已传输的加密数据,相当于给历史数据加了“永久防护锁”。

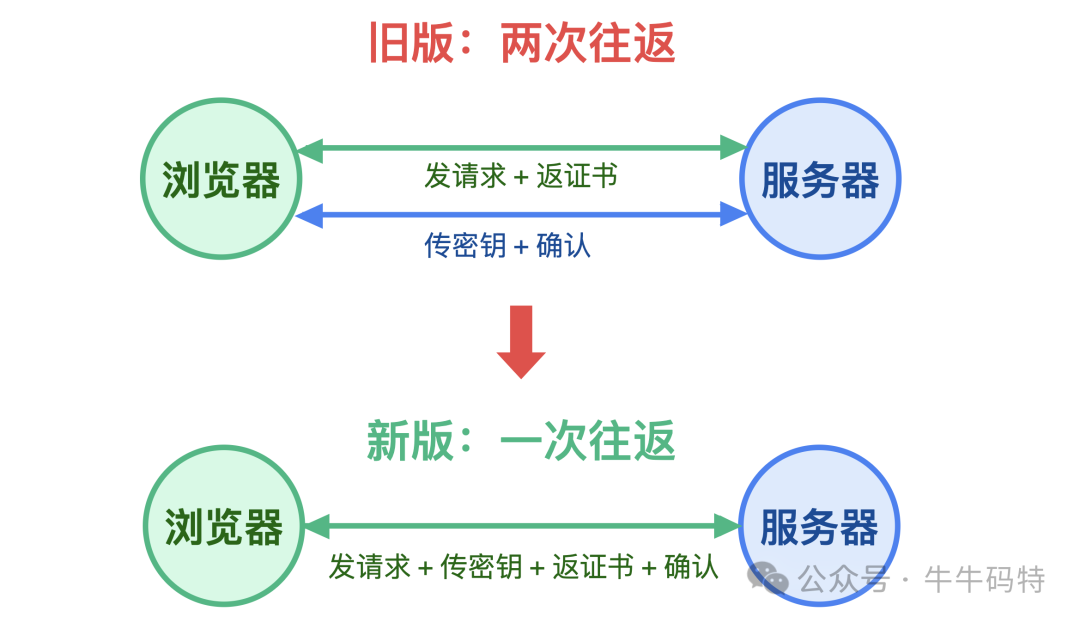

- 高效握手:将原来需要“两次往返”的握手流程,压缩成“一次往返”,握手耗时直接减少约 40%,极大提升了连接速度。

从 SSL 2.0 的初级探索到 TLS 1.3 的成熟完善,HTTPS 每一个版本的迭代都是对前一代技术的精准优化。那么,这层进化后的“防窥膜”,到底给我们的日常网络生活带来了哪些具体的安全感呢?

4. 数据“贴膜”后的安全感

HTTPS 把网络上最常见的三类威胁——偷窥、篡改和冒充,全隔绝在了外面。

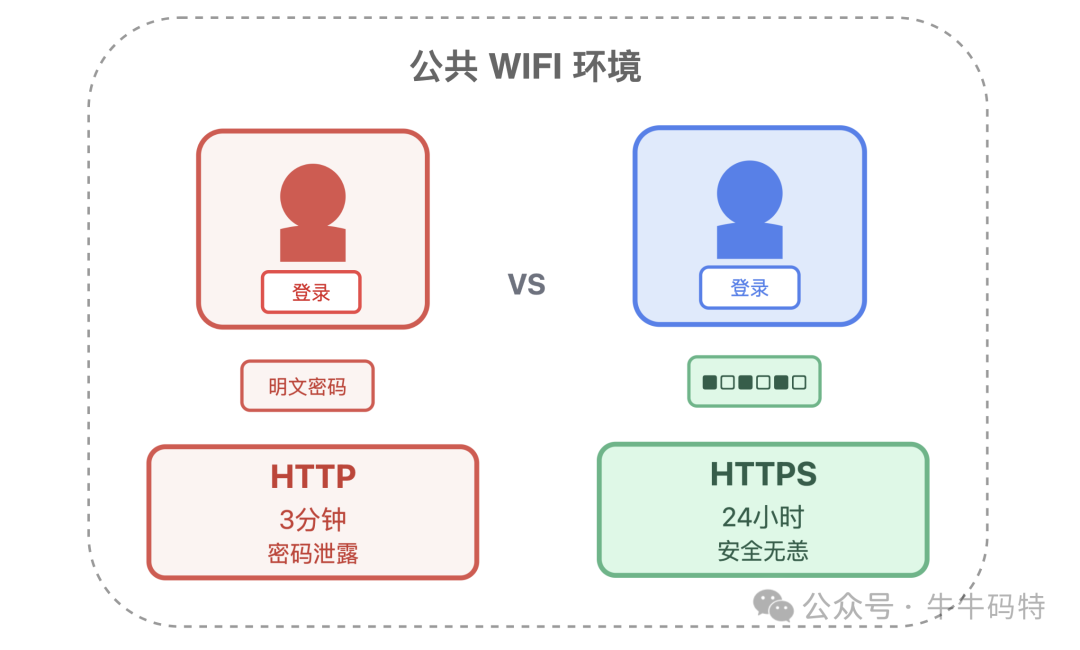

1. 防数据偷窥 — 公共 WiFi 不再危险

有安全测试表明:在未加密的公共 WiFi 环境下,用 HTTP 网站登录,密码可能在几分钟内被截获;但如果用 HTTPS 网站,攻击者拿到的只是一堆无法解密的乱码。这是因为 HTTPS 会给数据做“全程加密包裹”,从离开你的设备到抵达服务器,每一段传输都像被装进了密不透风的信封。

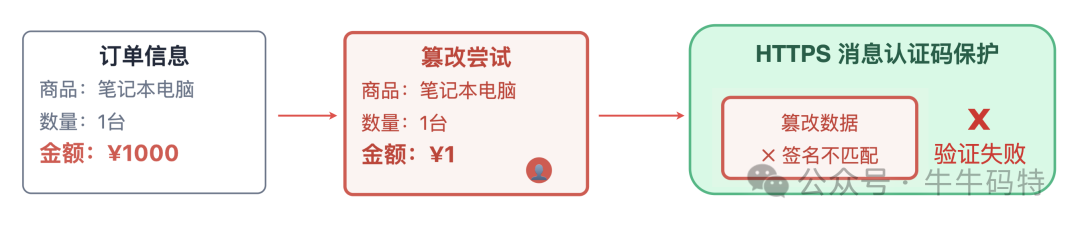

2. 防内容篡改 — 数据中途不会被“掉包”

无论是网购订单金额被篡改,还是转账收款账户被替换,HTTPS 都能提前拦住。它在加密传输的同时,会给每段数据打上一个“专属防伪印记”(MAC)。如果有人中途动手脚,接收方就能立即发现印记不匹配,直接拒收被篡改的数据。

3. 防钓鱼冒充 — 一眼识破钓鱼网站

HTTPS 的证书机制是识别钓鱼网站的有力工具。只要浏览器检测到证书有问题(如域名不符、证书过期或是自签名证书),就会立刻弹出醒目的安全警告,提醒用户风险。

既然 HTTPS 的防护如此关键,为什么仍有网站未启用它?这背后往往是实际需求与成本考量在起作用。

5. HTTPS 的成本与选择

很多网站没启用 HTTPS,核心原因可以归纳为两类:用不上,或者用不起。

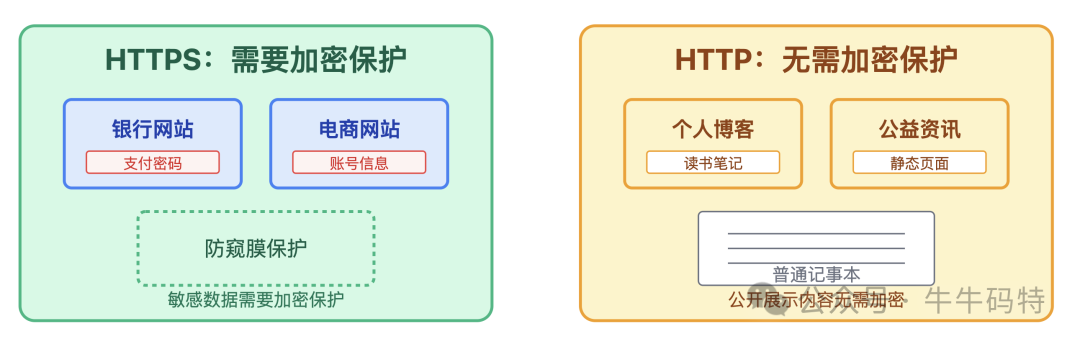

1. 用不上:不是所有网站都需要“防窥”

HTTPS 的核心是保护隐私数据,但有些网站根本没有敏感信息需要传输——比如纯粹展示内容的个人博客、静态资讯页面。对这类网站而言,HTTP 协议已能满足基本的浏览需求。

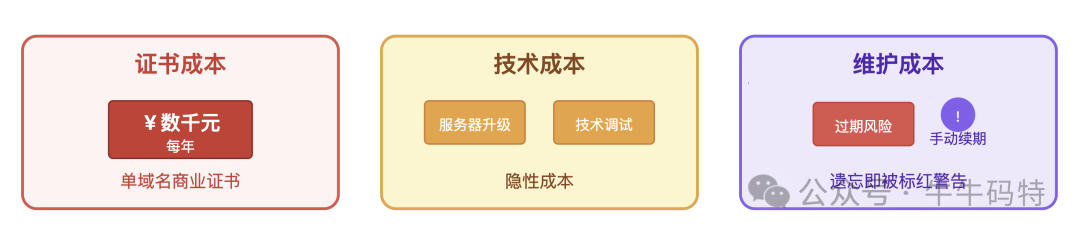

2. 用不起:曾难住小微企业的门槛

在 HTTPS 普及初期,部署成本确实不低。商业证书每年需要数千元,还需投入服务器升级、技术调试等隐性成本。对于预算有限的小微企业,这是一笔需要权衡的支出。此外,早期证书需要手动续期,一旦遗忘,网站就会被标记为“不安全”,反而影响信誉。

不过,近年来情况已大为改观。像 Let’s Encrypt 这样的机构提供免费的 DV 证书,配合自动化部署工具,几分钟就能完成配置并实现自动续期,成本和运维复杂度已大幅降低。

如今,HTTPS 早已从一项“可选项”变成了主流网站的“必选项”。它不仅是防御攻击的盾牌,更是提升网站搜索引擎排名、赢得用户信任的“信誉投资”。

6. 没有 HTTPS,就没有安全的网络传输

从 HTTP 到 HTTPS,看似只多了一个字母 “S”,实则是互联网从明文“裸奔”到加密防护的质变。这层“电子防窥膜”虽然看不见摸不着,却时刻守护着我们在数字世界的隐私与财产安全。

当下次看到浏览器地址栏亮起的小绿锁图标时,你会知道,HTTPS 正在背后默默执行着复杂的握手、验证与加密流程,确保每一次点击、每一笔交易都能安心抵达目的地。它为我们在虚拟世界里筑起了一道坚实而智能的安全防线。

对网络安全和加密技术感兴趣的开发者,可以常来 云栈社区 交流探讨,这里汇聚了许多关于网络协议、系统安全和密码学应用的深度讨论与实践分享。