攻击活动概述

近期,网络安全研究人员披露了一起针对东南亚政府机构的高度协同网络间谍活动。攻击者组合使用了通过USB传播的蠕虫、远程访问木马(RAT)以及多种数据窃密工具,成功在目标敏感系统中建立长期、隐蔽的潜伏据点。该行动在2025年6月至8月期间尤为活跃,研究人员在同一受害网络内发现了三个独立运作但存在潜在关联的攻击集群。

多集群协同作战

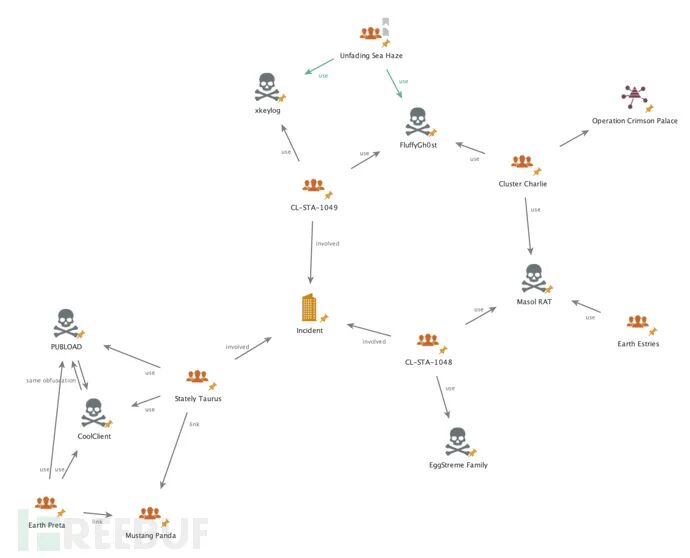

Unit 42的研究分析确认,这三个攻击集群虽然使用了完全不同的恶意软件工具集,但都瞄准了同一个高价值政府目标,旨在实现持久化访问与情报收集:

- Stately Taurus组织:使用了名为USBFect(又名HIUPAN)的USB蠕虫来传播PUBLOAD后门。

- CL-STA-1048集群:配备了EggStremeFuel后门、Masol RAT、EggStreme Loader、Gorem RAT以及TrackBak窃密工具。

- CL-STA-1049集群:采用了新型的Hypnosis加载器,用于隐蔽部署FluffyGh0st RAT。

这三个集群针对同一目标的集中攻势,显示出攻击行动背后拥有充足的资源与高度的组织性。其中,CL-STA-1048集群与Earth Estries组织及代号为“Crimson Palace”的行动存在明确关联,而CL-STA-1049则与“Unfading Sea Haze”组织高度重合。这些关联暗示,这些看似松散的威胁组织可能在目标选择、基础设施或战略方向上存在共享,其最终目的是为了长期窃取东南亚地区的政府运作情报。

攻击危害深度

此次攻击的潜在危害远超过普通的数据窃取。攻击者在受感染系统内部署了键盘记录器、剪贴板窃取工具、文件收集器以及反向shell,实现了对政府日常活动的近乎全景式的监控。

- TrackBak窃密工具:该工具巧妙地伪装成Microsoft Edge浏览器的日志文件(如

edge_log.dat),暗中收集用户的击键记录、剪贴板内容、网络活动数据以及外接驱动器中的文件。

- 持久化访问能力:这种深度的植入使得攻击者能够长期绘制目标内网拓扑、监控内部通信、精准定位并窃取敏感资料,而整个过程难以触发常规的安全警报。

USB蠕虫传播技术

本次攻击中最引人注目的特点是利用USB蠕虫在政府机构内部网络中进行隐蔽的横向传播。

- 感染机制:USBFect蠕虫会持续监控新插入的可移动驱动器(U盘等),并自动将自身组件复制到驱动器上,从而实现跨计算机的感染与移动。

- 隐蔽存储:为了增加防御者的发现难度,恶意文件被存放在精心仿冒的Windows和Intel合法目录路径下,例如

ProgramData\Intel\_\EVENT.dll 和 ProgramData\intel\_\UsbConfig.exe。

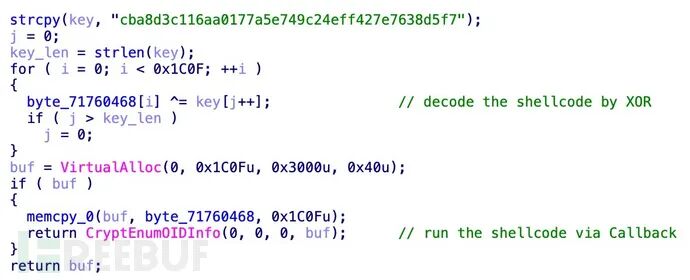

- 多层加载与执行:该蠕虫内置了一个名为ClaimLoader的shellcode加载器。加载器会使用一个硬编码的XOR密钥来解密隐藏在程序中的shellcode载荷,并最终通过调用

CryptEnumOIDInfo 这个Windows API,并将其回调函数指向解密后的shellcode来执行。这种方法专门用于规避常见的安全检测工具。

最终被加载执行的PUBLOAD后门会通过TCP连接连接到攻击者控制的C2服务器。为了伪装成正常流量,通信数据包使用了伪造的TLS记录头(17 03 03),并将加密后的系统信息(包括计算机名、用户名和磁盘卷详情)回传给攻击者。

防御建议

处理敏感数据的政府机构及企业应针对此类复合型威胁采取以下防护措施:

- 严格USB管控:禁用可移动存储设备的自动运行功能,并制定和执行严格的USB设备访问与使用策略。

- 加强目录与行为监控:重点关注系统中那些仿冒合法软件路径的异常DLL加载行为。同时,需要建立能够检测内存中shellcode动态执行的安全机制。

- 保持终端遥测更新:确保端点检测与响应(EDR)等安全工具的遥测数据完整且实时,以便在攻击载荷完全释放并造成更大破坏前,及时发现威胁迹象。

对于运维与安全团队而言,理解这种结合了物理媒介传播、多层混淆和长期潜伏的攻击模式,是构建有效防御体系的关键。持续关注和分析最新的攻击案例,有助于提升整体安全水位。

参考来源:

Hackers Use USB Malware, RATs, and Stealers in Espionage Attacks on Southeast Asian Government

https://cybersecuritynews.com/hackers-use-usb-malware-rats-and-stealers-in-espionage-attacks/ |