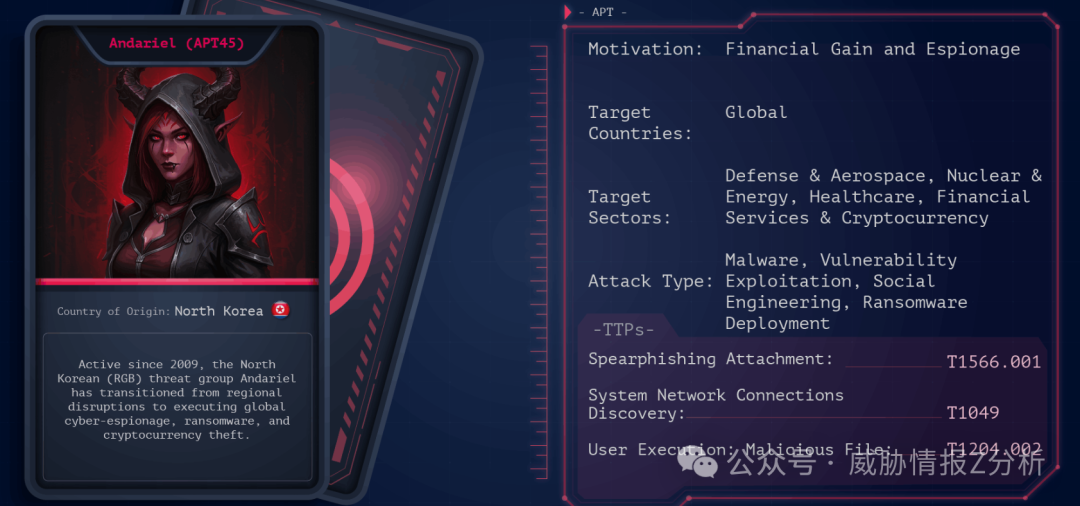

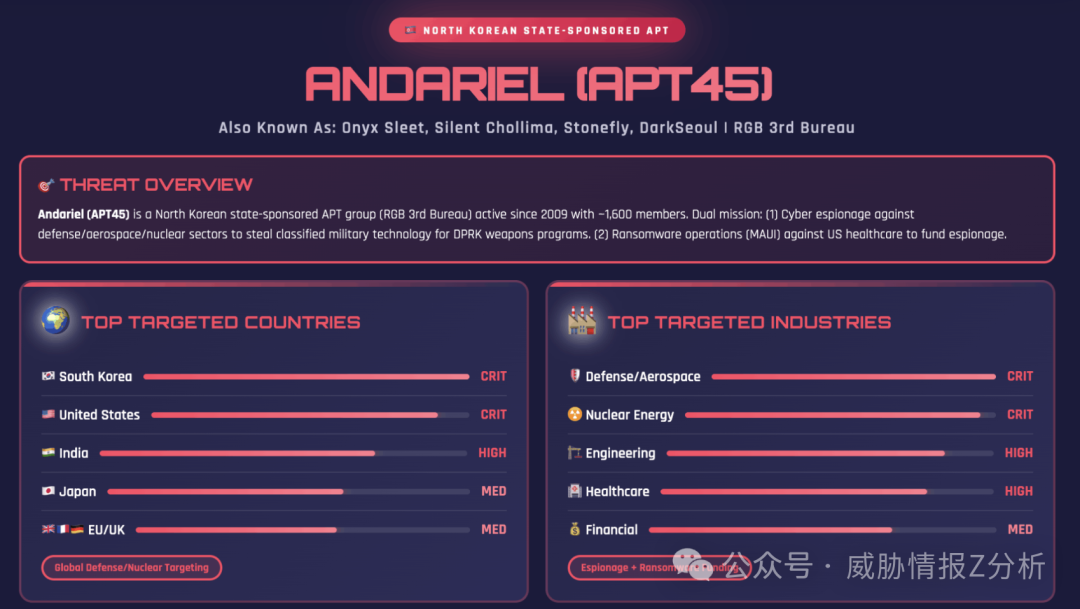

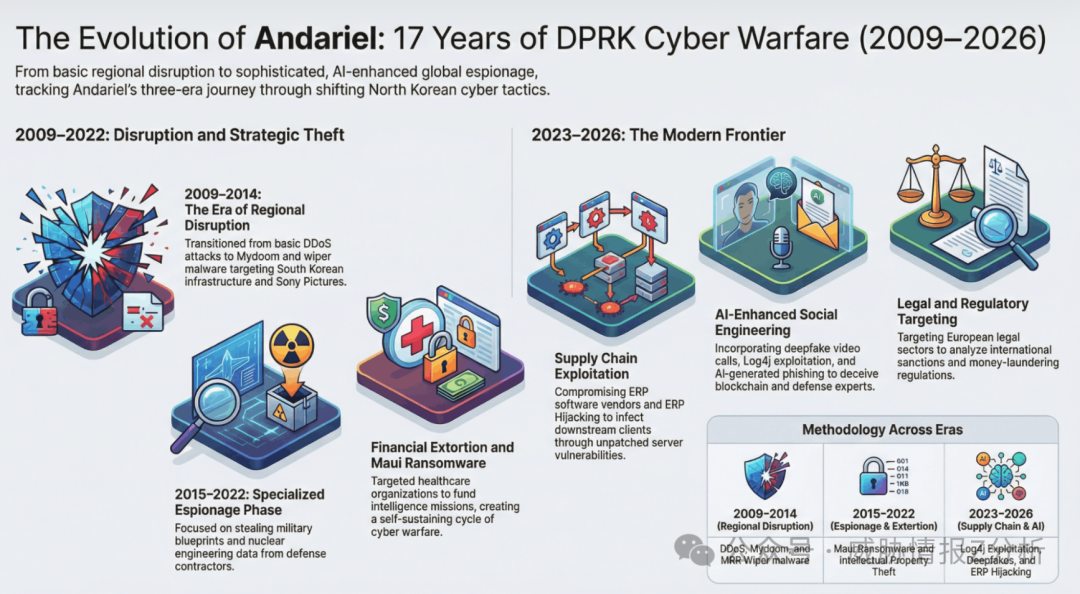

安达瑞尔 (Andariel) 是一个与朝鲜政府关联的高级持续性威胁 (APT) 组织,隶属于朝鲜侦察总局 (RGB)。安全研究界普遍认为它是臭名昭著的拉撒路集团 (Lazarus Group) 的一个主要分支。自2009年前后开始活动以来,该组织已完成了从早期的区域性网络破坏行为,向复杂的全球性网络间谍活动及以经济利益为驱动攻击的转型。

该组织的目标范围广泛,涵盖国防承包商、核能工程公司、金融机构、医疗健康服务提供商以及软件供应商。它将传统的情报窃取、勒索软件攻击与新兴的加密货币盗窃等手段相结合。这种混合攻击模式,清晰地反映了朝鲜当局利用网络行动同时获取战略情报与非法资金的整体国家战略。

从组织架构上看,安达瑞尔是朝鲜侦察总局下属的一个具体作战单位。公开报告将其与侦察总局第三局(也被称为121局或110实验室)联系起来。一些资料提到了其内部代号“414联络处”,这暗示了其在朝鲜军事情报体系中扮演着特定且专业的角色。朝鲜的网军运作呈现一种集中但又灵活的架构,多个网络攻击集群在“拉撒路”这面大旗下协同作业。它们共享攻击工具、基础设施,有时甚至共享人员。这种高度的重叠性使得精准溯源变得异常复杂,但安达瑞尔始终保持着一套独特且连贯的战术、技术与流程 (TTPs),这使其能够与其他朝鲜背景的威胁组织区分开来。

在进行威胁追踪时,不同安全厂商为安达瑞尔赋予了多个别名,包括 Onyx Sleet、Silent Chollima、Dark Seoul、Stonefly、Plutonium、APT45 和 Wassonite 等。这些名称反映了不同安全公司的分类习惯,而非指代相互独立的实体。

安达瑞尔与 BlueNoroff (APT38) 以及其他拉撒路关联组织保持着紧密的协同作战关系。它会复用已有的恶意代码,改造共享的恶意软件框架,并根据朝鲜政权的战略优先级灵活调整攻击目标。当战略重心偏向情报搜集时,它会将矛头对准国防与航空航天领域;当财政压力增大时,则会转向勒索软件攻击和加密货币盗窃,以快速获取资金。

该组织将勒索软件用作一种国家级的财政创收工具。与典型的、以牟利为唯一目的的犯罪团伙不同,安达瑞尔会将 Maui 以及后续的 SHATTEREDGLASS 等勒索软件,部署到医疗机构、能源企业和其他关键基础设施上。可以说,安达瑞尔并非一个孤立的黑客团队,而是朝鲜国家主导的网络战机器中的一个关键齿轮,在集中统一的指挥下,整合了间谍活动、破坏行动和金融犯罪等多种能力。

安达瑞尔的攻击目标是什么?

安达瑞尔主要瞄准那些与朝鲜军事和金融战略利益密切相关的组织。韩国仍然是其首要目标国,但该组织的行动已扩展到美国、日本、多个欧洲国家以及东南亚和南亚的部分地区。

- 在欧美地区:其目标包括国防承包商、航空航天公司、医疗机构和法律实体。

- 在韩国和日本:则更专注于国防制造商、电信运营商、半导体公司和工程企业。

近期活动表明,该组织对企业资源规划 (ERP) 软件供应商和软件供应链的兴趣日益浓厚,旨在通过攻击一个上游供应商来间接感染下游的大量客户,实现攻击效果的倍增。

从行业维度看,安达瑞尔优先攻击涉及导弹系统、雷达技术、无人机研发和卫星组件的国防与航空航天项目。同时,它以核能与能源相关机构为目标,进行战略情报搜集。另一方面,该组织也对医疗健康和关键基础设施机构发起勒索软件攻击,并直接从金融机构和加密货币平台窃取资金。这种“情报+资金”的双重驱动模式,使得安达瑞尔能够在窃取军事技术机密的同时,为后续行动赚取必要的外汇。

攻击流程:从初始访问到数据泄露与勒索

安达瑞尔遵循一套结构化的入侵生命周期,融合了机会性漏洞利用、凭证驱动的横向移动、情报收集,并在适当时机部署勒索软件。其行动风格严谨有序,追求低调持久而非引人注目。

初始访问向量

该组织经常以未及时打补丁、暴露在互联网上的系统作为突破口。

- 漏洞利用: 安达瑞尔积极利用 N-day 漏洞,包括曾广泛影响的 VMware Horizon 中的 CVE-2021-44228 (Log4Shell) 漏洞,以及 Apache Tomcat 和本地 Microsoft SharePoint 服务器中的安全缺陷。

- 鱼叉式网络钓鱼与社会工程: 尽管漏洞利用趋势上升,鱼叉式钓鱼邮件仍是其主要手段。邮件主题往往精心设计,贴合目标的职业兴趣。该组织曾使用求职作为诱饵,伪装成招聘人员或知名机构,投递恶意附件。附件通常为加密或未加密的 ZIP 包,内含 Windows 快捷方式 (LNK) 文件或 HTML 应用程序 (HTA) 脚本。

- 水坑攻击: 攻击目标行业人员经常访问的网站,在网站中植入恶意代码以感染访客。

横向移动与凭证窃取

一旦成功入侵,获取有效凭证便成为首要任务。

- 滥用合法工具 (LotL): 频繁使用 PowerShell、WMI 和 cmd 等 Windows 原生工具执行命令,以降低被安全软件检测的风险。

- 凭证转储: 使用 Mimikatz、ProcDump 和 NirSoft 的 CredentialsFileView 等工具,从 LSASS 进程内存和注册表中提取登录凭证。

- 滥用 RDP 与 SSH: 利用窃取的凭证,通过 RDP、SSH 和 SMB 协议访问内网中的其他系统,进而攻陷更敏感的服务器和管理基础设施。

数据暂存、泄露与勒索软件部署

收集到的数据通常会在本地暂存、压缩,然后外传到攻击者控制的服务器。在以金钱为目的的攻击中,此阶段可能演变为部署勒索软件。

- 滥用云存储: 攻击者会直接从被入侵的网络登录到 MEGA 等公共云存储服务,使用 WinSCP、PuTTY 等工具上传数据。

- C2 通信隧道: 使用 3Proxy、PLINK 和 Stunnel 等工具,将命令与控制 (C2) 流量封装在合法的网络协议(如 HTTPS)中进行隧道传输,以隐藏恶意活动。

- 勒索软件执行: 在某些攻击活动中,完成数据窃取后,安达瑞尔会部署勒索软件加密系统,扩大破坏效果。这种“先窃密后勒索”的双重打击策略,融合了间谍活动与金融勒索,最大化其行动影响。

其攻击链高度一致:利用暴露点入侵 -> 窃取凭证 -> 低调横向移动 -> 收集并外泄数据 -> 视情况部署勒索软件。其有效性并非依赖于使用罕见工具,而在于严谨的执行和对目标的精准把握。

主要恶意软件家族

- Maui: 一款需要手动操作的勒索软件。它对每个文件使用 AES-128 加密,而 AES 密钥则使用 RSA 加密(存储在

maui.key / maui.evd 文件中),并采用了基于磁盘标识符的 XOR 混淆技术。它会生成 maui.log 文件,供攻击者端解密流程使用。

- DTrack: 一款与拉撒路集团关联的后门程序,具备文件传输、键盘记录、屏幕截图和横向移动能力。较新变种利用进程空洞化技术(例如注入到

explorer.exe)来隐藏自身。

- TigerRAT: 一款基于 C++ 的远程控制木马 (RAT),提供文件管理、命令执行、SOCKS 代理隧道和加密的类 HTTP 通信功能。常用于针对国防领域的入侵活动。

- EarlyRat: 一款基于 HTTP 的轻量级恶意软件,通常通过 Log4j 漏洞或钓鱼邮件传播。其通信使用 Base64 编码,并在 C2 参数中应用滚动 XOR 算法。

- Atharvan: 一款自定义的 RAT,会创建名为

SAPTARISHI-ATHARVAN-101 的互斥锁,并将 C2 流量伪装成合法的 Microsoft 更新流量。

此外,该组织还涉及其他恶意软件,如通过 WinRAR 自解压文件侧加载 DLL 的 Dora RAT、使用 Go/Rust 编写的 DurianBeacon 变种,以及使用注册表存储配置的 NukeSped 系列恶意软件。

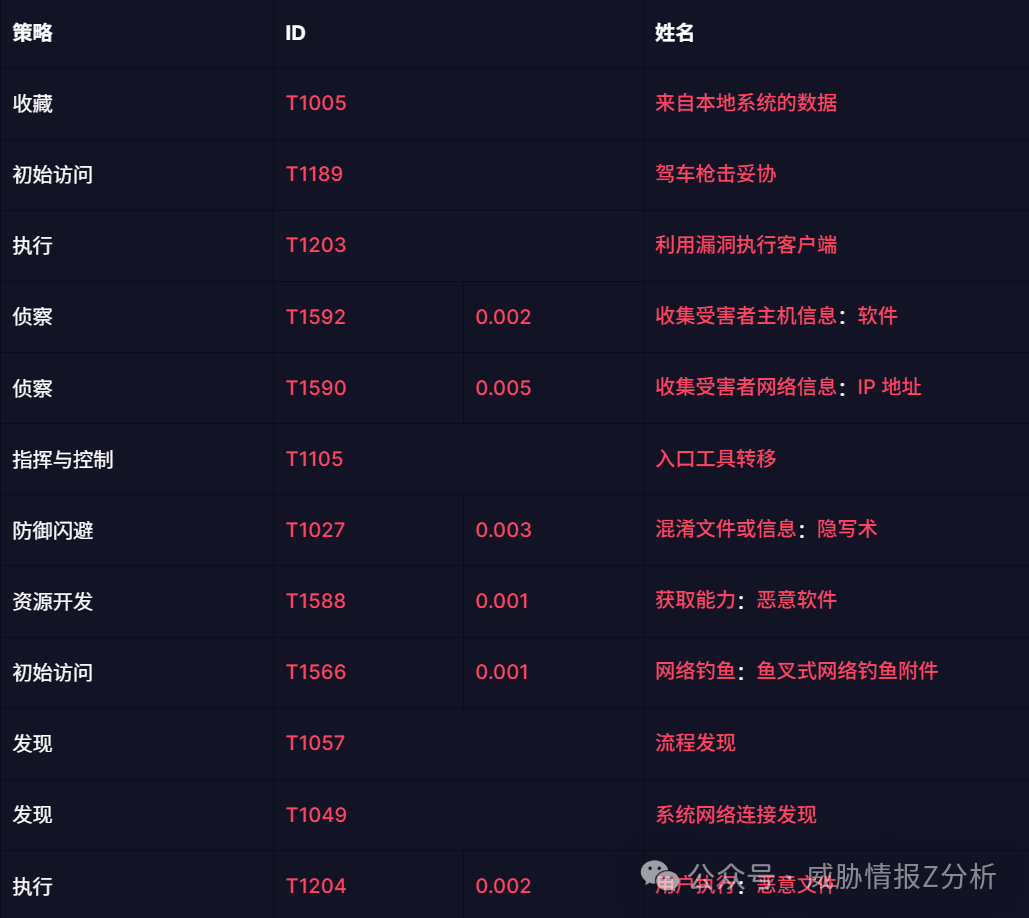

ATT&CK TTP 映射

了解攻击者的战术、技术与流程是进行有效威胁狩猎和防御的基础。安达瑞尔在攻击中展现的 社会工程 和 恶意软件分析 能力,是安全从业者需要重点研究的领域。更多关于渗透测试与逆向工程的技术讨论,可以在 云栈社区 的相关板块找到。

本文旨在提供技术分析与威胁情报分享。持续关注高级威胁组织的动态,对于构建企业安全防线至关重要。欢迎在 云栈社区 交流更多网络安全实战经验与见解。