事件回顾:致命的12分钟

攻击时间线

2026年4月1日,这一天本该充满轻松玩笑,但对 Solana 生态头部永续合约协议 Drift Protocol 及其用户而言,却是一场资金被瞬间抽干的真实噩梦。

| 时间 |

事件 |

| 3月中旬 |

攻击者创建虚假代币 CVT,开始洗盘交易 |

| 3月31日 |

通过社会工程学获取多签授权 |

| 4月1日 T-25秒 |

修改参数,将 CVT 列入抵押品名单 |

| 4月1日 T-20秒 |

禁用异常提现保护系统 |

| 4月1日 T-2秒 |

存入 5 亿枚 CVT,系统判定价值超 1 亿美元 |

| 4月1日 T=0 |

10秒内执行 31 笔提现交易,携款 2.85 亿美元逃逸 |

这场攻击绝非临时起意,而是一场精心策划了20天的“狙击”。

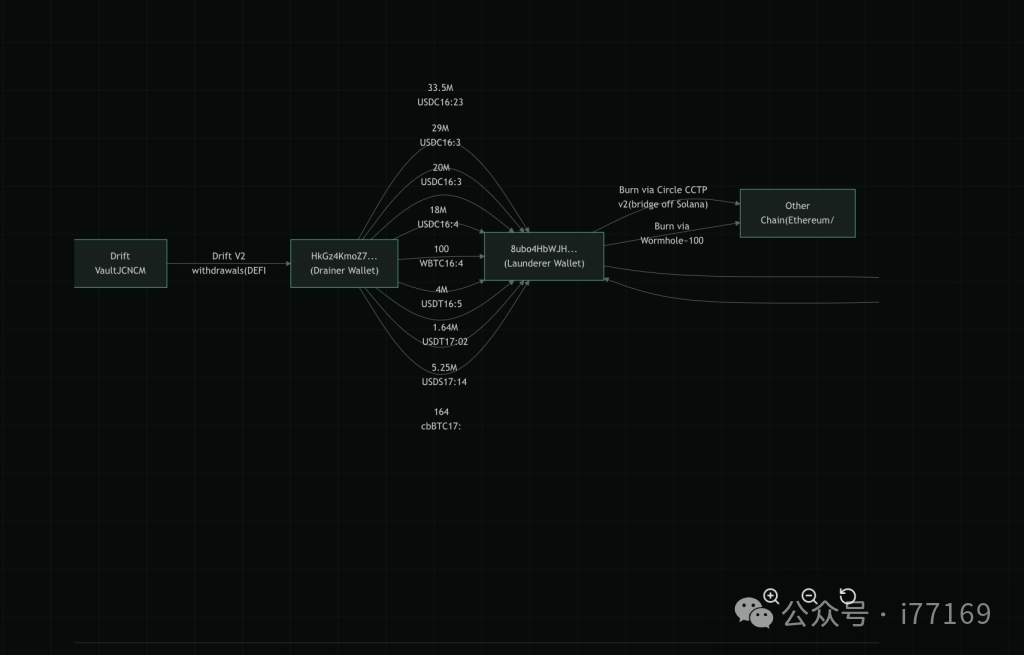

(图:攻击事件中的资金流向与跨链转移路径分析)

损失规模

- 直接损失:2.85亿美元(Elliptic、TRM Labs 确认)

- TVL暴跌:总锁定价值从 5.5 亿美元骤降至不足 2.5 亿美元,跌幅超 50%

- 代币价格:DRIFT 代币短时间内暴跌超 40%

- 历史地位:成为 Solana 生态史上第二大黑客事件,仅次于 2022 年 Wormhole 的 3.26 亿美元损失。

攻击手法:三位一体的精密狙击

虚假资产预热:长达20天的埋伏

攻击者在 3 月中旬创建了一种名为 CarbonVote Token (CVT) 的空气币。通过在 Jupiter 等去中心化交易所上进行持续的小规模“左手倒右手”交易,成功“欺骗”了 Drift 所依赖的价格预言机,使其误判该资产具有真实且稳定的市场价格。

关键细节:

- 注入少量流动性,人为制造价格“历史”。

- 利用了预言机对低流动性资产估值模型的盲区。

- 提前20天布局,完美避开了常规风控系统的异常监测窗口。

权限沦陷:2/5多签机制的脆弱性

Drift 采用 2/5 多签机制 管理协议关键权限——即 5 个管理密钥中,仅需获得其中任意 2 个的签名,即可执行高危操作。攻击者通过针对性的社会工程学攻击,在攻击发生前的 5 小时内,成功掌控了足以改变协议核心参数的权限。

被利用的权限包括:

- 修改可接受的抵押品名单。

- 禁用用户提现限制。

- 停用 Safety Circuit Breaker(大额异常提现保护系统)。

零延迟执行:Solana持久化Nonce的“双刃剑”

这是本次攻击最精妙的技术环节。攻击者利用了 Solana 的 Durable Nonce 功能,预先签署并排序了多笔交易,确保在关键时刻能无视网络拥堵,按计划毫秒级执行。

攻击执行流:

- T-25秒:使用获取的权限,修改参数,将 CVT 列入有效抵押品名单。

- T-20秒:停用所有保险与风控机制。

- T-2秒: 向协议内存入 5 亿枚 CVT,系统根据被操纵的预言机价格,将其估值判定为超过 1 亿美元。

- T=0秒: 在接下来的 10 秒内,连续执行 31 笔提现交易,将协议金库中的主流资产(USDC、WBTC 等)洗劫一空。

预签名机制让攻击者将一场复杂的多步骤攻击,压缩成了短短几十秒内的“自动化”流水线作业。

幕后黑手:指向国家级黑客组织Lazarus

多家顶级链上安全机构(TRM Labs、Elliptic、PeckShield)发布的分析报告,均将嫌疑指向了 朝鲜国家级黑客组织 Lazarus Group。

关联性证据

| 维度 |

分析结果 |

| 基础设施 |

部分攻击前置操作的部署时间点,集中在平壤的常规工作时段。 |

| 洗钱模式 |

得手后使用跨链桥转移资金的模式、路径选择,与 Lazarus 过往攻击历史高度吻合。 |

| 操作手法 |

结合社会工程学(获取权限)与复杂技术组合(操纵预言机、利用 Nonce)的典型特征。 |

| 资金转移 |

超过 80% 的被盗资金已通过 Wormhole、Allbridge 等跨链桥快速转移至以太坊网络。 |

资金追踪现状

- 跨链转移:绝大部分被盗资金已进入以太坊网络。

- 混币尝试:黑客正在尝试利用 Tornado Cash 等混币器进一步拆分、混淆资金流向。

- 交易所配合:OKX 等中心化交易所已根据安全机构情报,冻结了攻击准备阶段使用的部分关联账户。

影响与后续:信任危机仍在发酵

协议现状

- 服务状态:Drift 已全面暂停充值、提现及交易功能。

- 用户困境:数万名用户的剩余资金被暂时锁定在协议中,无法提取。

- 代码审计:协议正在进行全面的紧急安全审计,重点修复预言机风险评估模块和治理权限模型。

赔偿难题

与 2022 年 Wormhole 攻击发生后由 Jump Crypto 全额兜底的情况不同,目前尚未有大型投资机构公开表示会为 Drift 的损失进行垫付。社区内讨论的潜在补偿方案包括:

- 动用协议国库储备进行部分补偿。

- 向受损用户发行代表债权的特殊代币,承诺用未来协议收入回购销毁。

- 增发治理代币进行稀释补偿(此方案争议较大)。

行业连锁反应

- Solana生态受创:

- 与 Drift 相关的 JLP 等衍生资产价格出现剧烈波动。

- 多家 Solana 生态基金和财库管理机构紧急声明自身资金安全,以稳定市场信心。

- 监管压力加剧:

- 多国金融监管机构已表态将加强对 DeFi 协议的合规与安全审查。

- 中心化交易所加强了对来自 Solana 等公链的跨链资金的溯源与监测力度。

安全启示:从代码到人的全面防御

这次攻击给整个 DeFi 行业留下了极为深刻的教训,安全防护必须是全方位的。

治理机制的平衡悖论

- 问题:Drift 采用 2/5 多签本意是保证紧急情况下的快速响应能力,但这极低的门槛恰恰成为了系统性弱点。

- 建议:

- 对关键参数修改(如抵押品列表)设置 24-48 小时的时间锁,留出社区反应时间。

- 实施分级授权策略,例如暂停功能可保持较低门槛,但涉及资金流向的操作必须提高门槛(如 5/7 多签)。

预言机风险管理

- 问题:预言机过度依赖瞬时价格数据,而忽视了资产的真实流动性深度和滑点。

- 建议:

- 引入动态资产评估模型,综合考量交易对流动性深度、历史交易量、滑点曲线等多个维度。

- 设立“隔离池”机制,对新上线的抵押资产限制其可借出的资产种类和最大比例。

人的因素:走向零信任管理

- 问题:即使智能合约代码本身毫无漏洞,社会工程学攻击依然可以绕过所有技术防线。

- 建议:

- 核心团队采用硬件安全模块(HSM) 等物理隔离方式存储管理密钥。

- 推动签名透明化,将链上执行的十六进制签名转化为人类可读的指令描述,便于多签参与方交叉验证。

Solana特性针对性防御

- 针对 Durable Nonce 机制被用于攻击预演的风险:

- 监控预警系统需要能够识别并标记大量预签署且待执行的 Nonce 交易队列。

- 在攻击链式交易被完全执行前,设计可主动拦截的“断路”机制。

结语

Drift Protocol 的 2.85 亿美元劫案再次证明,在 DeFi 世界里,最致命的漏洞往往不在公开审计的代码之中,而可能隐藏在治理架构的脆弱设计和管理环节的人为疏忽里。当攻击者从“脚本小子”升级为 Lazarus 这类国家级黑客组织时,我们的安全思维必须从单纯的代码审计,升级为涵盖社会工程学防御、治理博弈设计和实时动态监控的整体性系统攻防。

对于普通用户而言,这起事件也是一次沉重的警示:即使是头部协议、经历过多轮审计,你的资金也从未处在 100% 绝对安全的状态。在参与 DeFi 时,关注协议的多签门槛、时间锁设置和风险披露透明度,或许比单纯追逐高额 APY(年化收益率)更为重要。保持警惕,持续学习,是每一位加密领域参与者的必修课。关于更多网络与系统安全的深度讨论,欢迎在云栈社区的网络安全板块与同行交流。

免责声明:本文信息截至 2026 年 4 月 4 日,Drift Protocol 事件仍在发展中。请读者切勿相信任何声称可申领补偿的非官方链接,谨防二次钓鱼攻击。

信息来源:TRM Labs, Elliptic, PeckShield, Drift Protocol 官方公告。

|