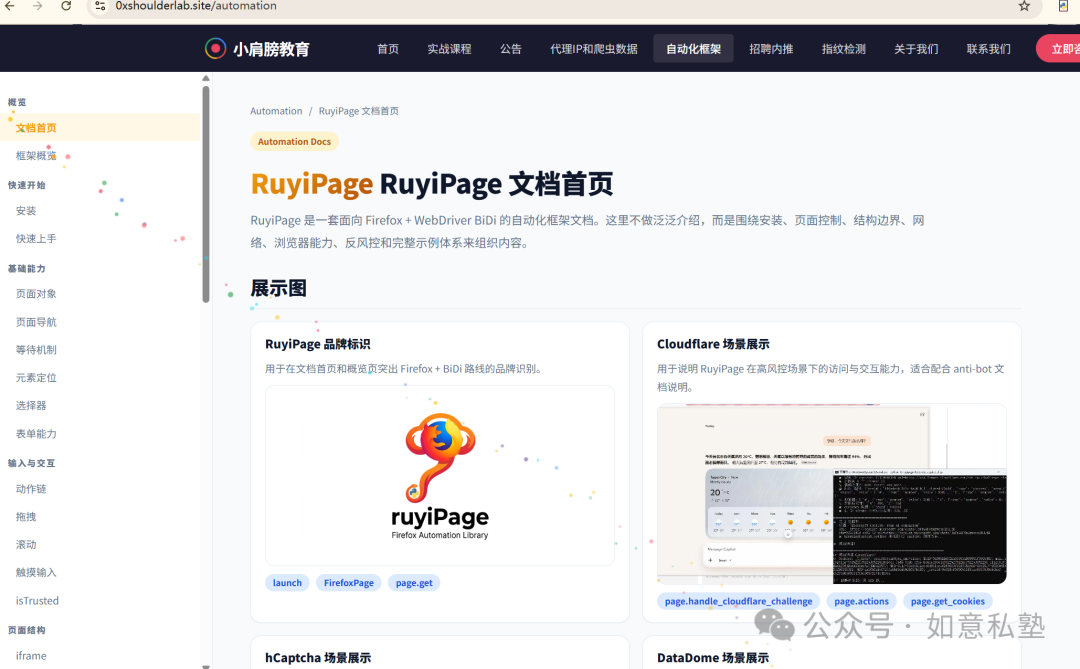

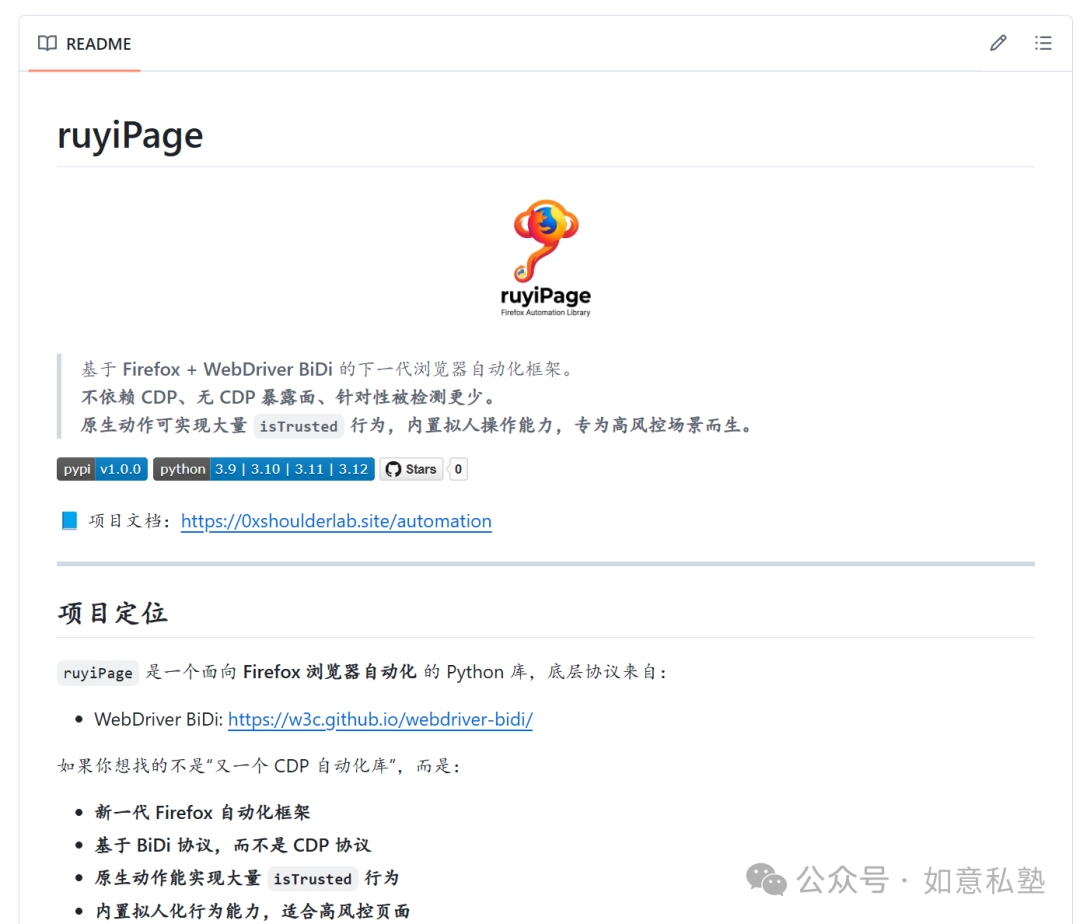

这是一个为 Firefox 浏览器打造的新一代自动化框架。它基于 WebDriver BiDi 协议,而非传统的 Chrome DevTools Protocol,这意味着在底层就不存在 CDP 相关的检测点,能够有效规避针对 CDP 的自动化检测。

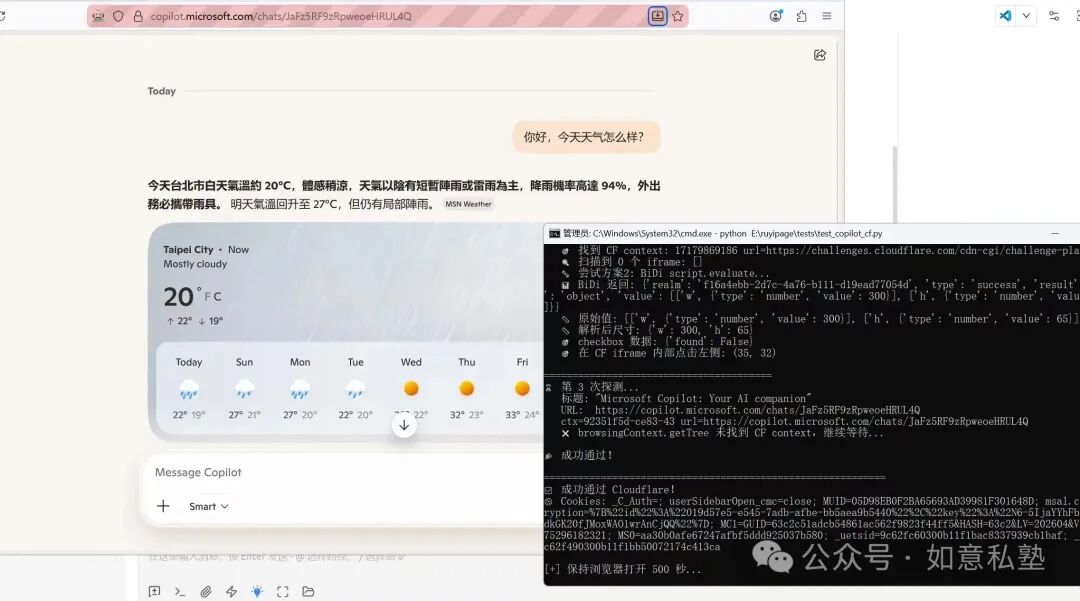

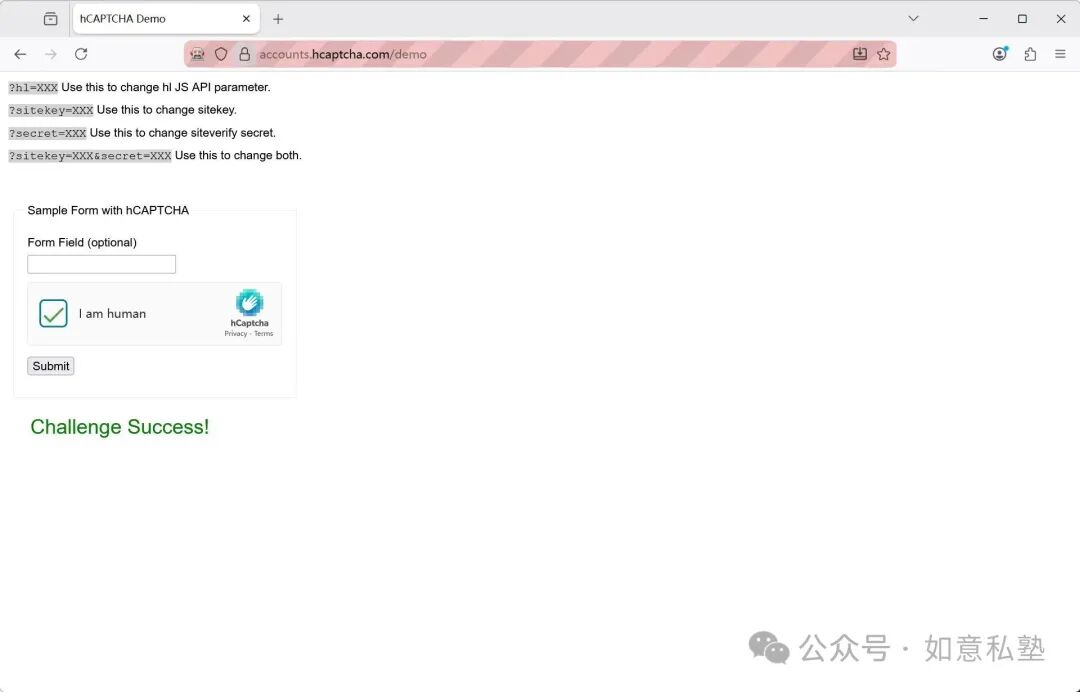

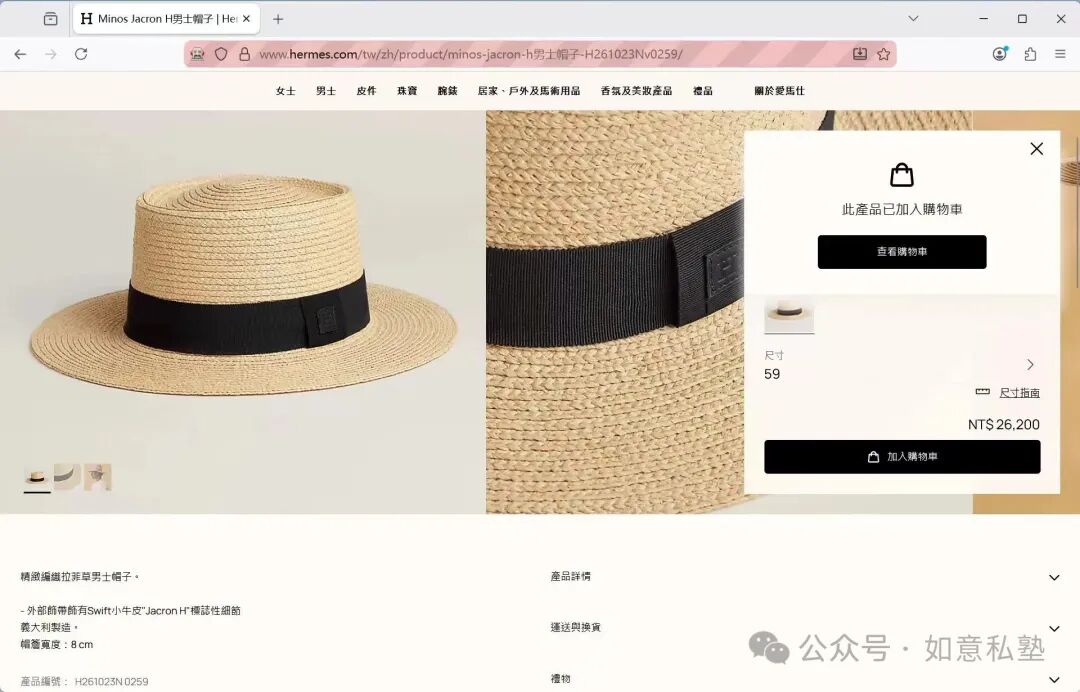

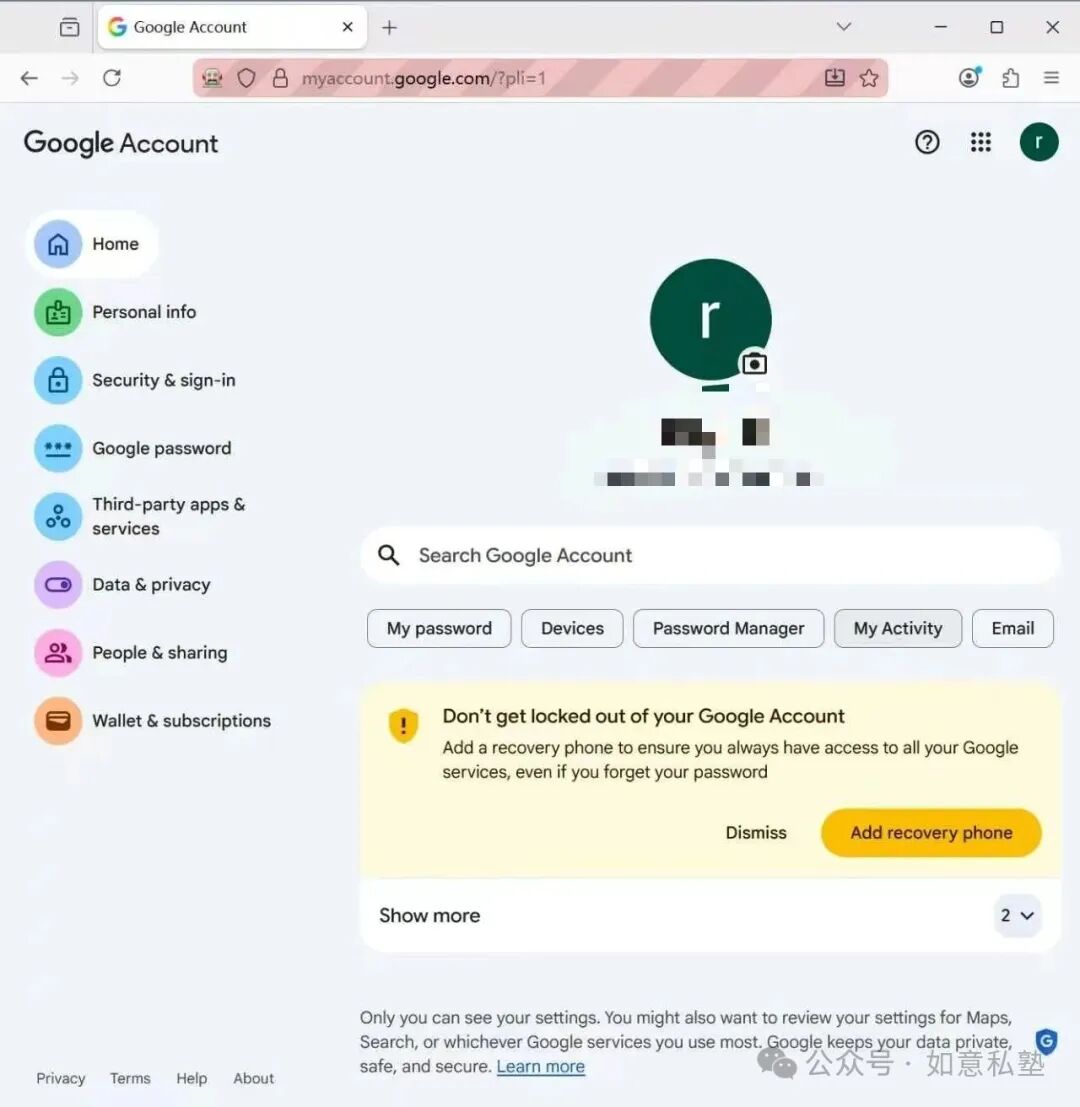

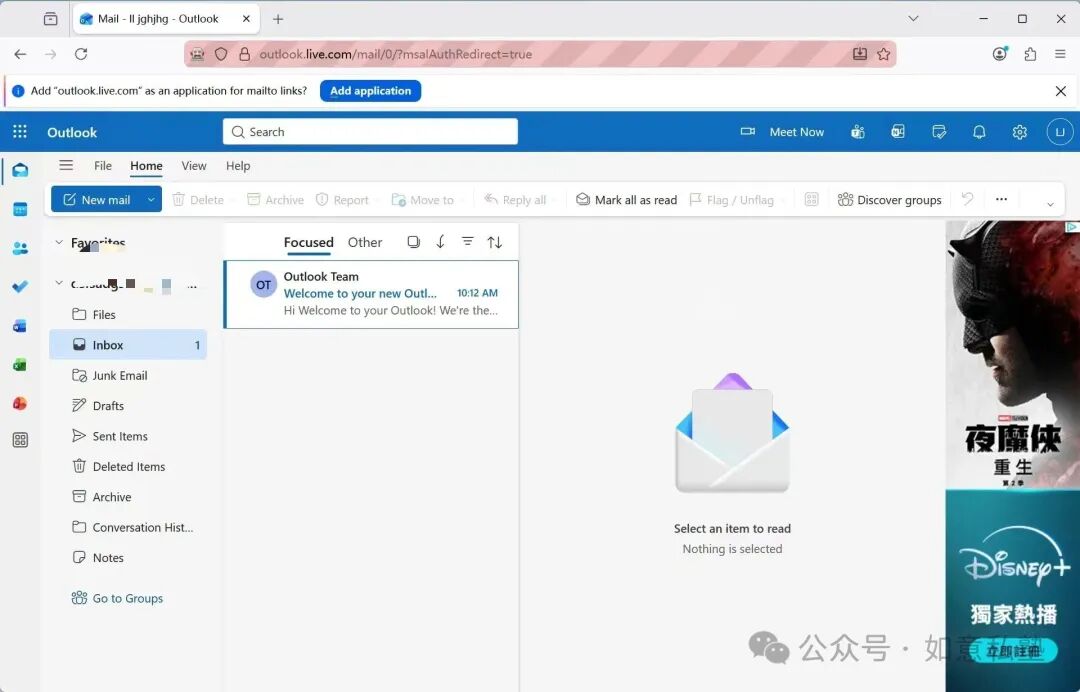

以下是该框架在实际高风控场景中的测试案例,涵盖了 5秒盾 Cloudflare、DataDome、hCaptcha、Outlook 邮箱注册、Google 邮箱注册等。在使用框架提供的原生 isTrusted 行为(非注入 JavaScript 模拟)进行自动化操作时,目前均能成功通过,未见被拦截。

核心前提:浏览器环境

由于基于 BiDi 协议,该框架必须配合 Firefox 浏览器使用。同时,浏览器内核层需要抹除 WebDriver 标识。你可以直接使用项目作者提供的、已处理指纹和标识的 Firefox 151 版本。

项目地址:

https://github.com/LoseNine/firefox-fingerprintBrowser

官方文档:

https://0xshoulderlab.site/automation

框架项目地址:

https://github.com/LoseNine/ruyipage

安装

pip install ruyiPage

安装后建议验证版本:

python -c "import ruyipage; print(ruyipage.__version__)"

基础配置

1. 最简启动示例

from ruyipage import FirefoxPage

page = FirefoxPage()

page.get("https://www.example.com")

print(page.title)

page.quit()

2. 高级功能与学习

在 GitHub 仓库的 examples 目录下,提供了完整的示例代码,例如绕过 Copilot 大弹窗 5秒盾的案例。该框架包含了现代自动化框架应有的全部功能:

- 网络请求监听与劫持

- iframe 切换

- Shadow DOM 穿透访问

- 多浏览器上下文创建与切换

- JavaScript 预加载与沙盒内执行

- 事件订阅

对于初学者,如果直接阅读代码有困难,可以尝试让 AI 辅助理解项目代码并生成脚本,从而更专注于业务逻辑,而非与检测机制的对抗。

总的来说,这是一个着眼于未来的浏览器自动化方案,旨在帮助开发者从无休止的 CDP 对抗中解脱出来。如果你对这类非主流的、专注于底层协议安全的开源实战方案感兴趣,不妨深入研究一下。 |