德国最高安全机构近日发布紧急警告,披露了一项针对欧洲高级官员和记者的复杂网络间谍活动。德国宪法保护局与联邦信息安全办公室指出,具有国家背景的黑客正通过劫持Signal账户来监控私人通讯。

根据2月6日发布的联合公告,此次攻击的主要目标锁定为军事人员、外交官、政界人士和调查记者。与以往依赖恶意软件或漏洞利用的传统攻击方式不同,黑客此次完全仰仗“社会工程学”手段,巧妙利用应用的合法功能,诱骗受害者“自我伤害”。

“虚假客服”陷阱

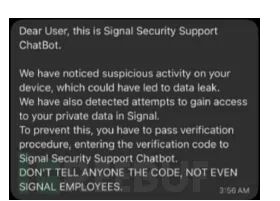

在第一种攻击方式中,黑客会伪装成“Signal客服”或“Signal安全聊天机器人”。

他们直接在Signal应用内联系目标,声称在受害者的设备上检测到可疑活动或数据泄露风险。为了“修复”这个所谓的问题,虚假客服会要求用户发送一个六位数的PIN验证码来确认身份。

一旦受害者分享了这组验证码,黑客会立即在他们控制的新设备上注册该手机号码。这将导致合法用户的账户被锁定,而攻击者则获得完全控制权,得以在后续所有聊天中冒充受害者。

静默QR码间谍

第二种手段则更为隐蔽,允许黑客在不锁定用户的情况下持续监控聊天内容。攻击者会以邀请加入群组或验证新设备等看似合理的借口,诱骗受害者扫描一个QR码。

从技术原理上看,这个QR码实际上是一个“设备关联”请求。当受害者扫描时,会在无意间授权黑客的平板电脑或计算机关联到自己的Signal账户。连接建立后,攻击者便能静默读取所有新消息以及过去45天内的聊天记录。由于受害者的手机通常仍能正常使用,这种未授权的访问往往能持续数周而不被察觉。

鉴于攻击专门针对高价值情报目标而非出于金融盗窃目的,德国当局判断幕后黑手极有可能是“国家控制的网络行为体”。其目标显然是为了实施间谍活动,包括绘制目标的社交关系图谱以及截获敏感的政治、军事讨论内容。

由于攻击者利用的是Signal的合法功能而非病毒或漏洞,因此能轻松绕过大多数杀毒软件的检测。安全官员紧急呼吁所有用户,应立即检查Signal设置中的“关联设备”列表,清除任何可疑设备。最关键的一点是:切勿向任何人分享你的验证PIN码——即使对方自称是Signal的客服人员。这种利用人性弱点的社会工程学攻击,往往比技术漏洞更难防范。

参考来源:

|